İnternet alışverişi yapan insanların dolandırmasına yardımcı olan Telegram botu TELEKOPYE analizi.

Günümüzde giderek daha fazla insan internetten ürün satın almayı tercih ediyor. Neden olmasın ki? Sipariş süreci kolaydır, ürünler kapınıza kadar teslim edilir ve birçok çevrimiçi pazardan birini seçerseniz, tasarruf etmeniz bile mümkündür. Ne yazık ki, dolandırıcılar bunu kötüye kullanarak bu hizmetleri ve müşterilerini çıkarları için hedef alıyor. Sahip olmadıkları ya da satmak istemedikleri mallar için bir liste oluşturabilirler. Kurban ödemeyi yaptıktan sonra, ortadan kaybolurlar.

Geçtiğimiz günlerde, dolandırıcılara çabalarında o kadar yardımcı olan bir araç setinin kaynak kodunu bulduk ki, teknik bilgiye sahip olmalarına bile gerek yok, sadece kurbanlarını ikna etmek için albenili bir dile ihtiyaçları var. Bu araç seti, bir Telegram grup sohbetine eklenerek, birçok dolandırıcının tıklanabilir düğmeler ile aracı kullanabilmesini sağlıyor. Bu blog yazısında araç seti analizi ve özellikleri ile onu kullanan grupların yapısına odaklanacağız. Araç setine Telekopye adını verdik.

Blog yazısı, Telekopye’ye daha yakından baktığımız ve dolandırıcılara çok yardımcı olan bazı temel özellikleri gösterdiğimiz iki bölümlük bir serinin ilkidir. İkinci bölümde daha çok grup operasyonlarına odaklanacağız.

Telekopye analizimizin önemli noktaları

- Telekopye, Telegram botu olarak çalışan ve dolandırıcıların kurbanlarını dolandırmasına yardımcı olan bir araç setidir.

- Telekopye, çoğunlukla (ancak yalnızca değil) Rusya’da popüler olan çevrimiçi pazar yerlerini hedeflemek üzere tasarlanmıştır.

- Telekopye, önceden tanımlanmış şablonlardan kimlik avı web sayfaları oluşturur ve kimlik avı e-posta ve SMS mesajları oluşturup gönderir.

- Telekopye’nin kullanıcıları ve operatörleri açık bir hiyerarşi içinde organize edilmiştir.

Telekopye Genel Bakış

Telekopye ismini, Telegram ve Rusça mızrak anlamına gelen kopye (копье) kelimelerinin birleşiminden, yüksek hedefli (diğer adıyla mızraklı) kimlik avı kullanımı nedeniyle bulduk. Bu dolandırıcılık operasyonunun kurbanları, dolandırıcılar tarafından Mamutlar olarak adlandırılmaktadır (bkz. Şekil 1) ve birçok ipucu, araç setinin yazarlarının ve kullanıcılarının menşe ülkesi olarak Rusya’yı işaret etmektedir. Açıklık getirmek adına ve aynı mantığı izleyerek, Telekopye’yi kullanan dolandırıcılardan Neandertaller olarak bahsedeceğiz.

Telekopye VirusTotal’a birçok kez yüklendi, özellikle de koddaki yorumlarda kullanılan dile (bu blog yazısındaki çeşitli resimlerde parantez içinde İngilizce makine çevirileri ekledik) ve hedeflenen pazarların çoğuna bakarsak Neandertallerin genellikle faaliyet gösterdiği ülkeler Rusya, Ukrayna ve Özbekistan. Neandertallerin ana hedefleri OLX ve YULA gibi Rusya’da popüler olan çevrimiçi pazarlar olsa da, hedeflerinin BlaBlaCar veya eBay gibi Rusya’ya özgü olmayan ve hatta JOFOGAS ve Sbazar gibi Rusya ile hiçbir ortak yanı olmayan çevrimiçi pazarlar da olduğunu gözlemledik. Bu pazarlardan bazılarının ne kadar büyük olduğunu göstermek için, Fortune‘a göre OLX platformu 2014 yılında ayda 11 milyar sayfa görüntülemesine ve 8,5 milyon işleme sahipti.

Telekopye’nin sürekli geliştirildiğini gösteren çeşitli sürümlerini toplayabildik. Tüm bu sürümler kimlik avı web sayfaları oluşturmak ve kimlik avı e-posta ve SMS mesajları göndermek için kullanılmaktadır. Buna ek olarak, Telekopye’nin bazı sürümleri kurban verilerini (genellikle kart bilgileri veya e-posta adresleri) botunun çalıştırıldığı diskte saklayabilir. Telekopye çok yönlüdür ancak herhangi bir yapay zeka işlevi içermez. Dolayısıyla, aslında dolandırıcılık yapmaz; yalnızca bu tür dolandırıcılıklarda kullanılan içeriğin oluşturulmasını kolaylaştırır. Temmuz 2023’te, Telekopye operatörlerinin çalışma yöntemine uyan yeni alan adları tespit ettik, bunlar hala aktifler. Elde edebildiğimiz en son Telekopye sürümü 11 Nisan 2022 tarihli. Telekopye’nin en az 2015’ten beri kullanıldığını ve Neandertaller arasındaki konuşma parçacıklarına dayanarak, farklı dolandırıcı gruplarının bunu kullandığını düşünüyoruz.

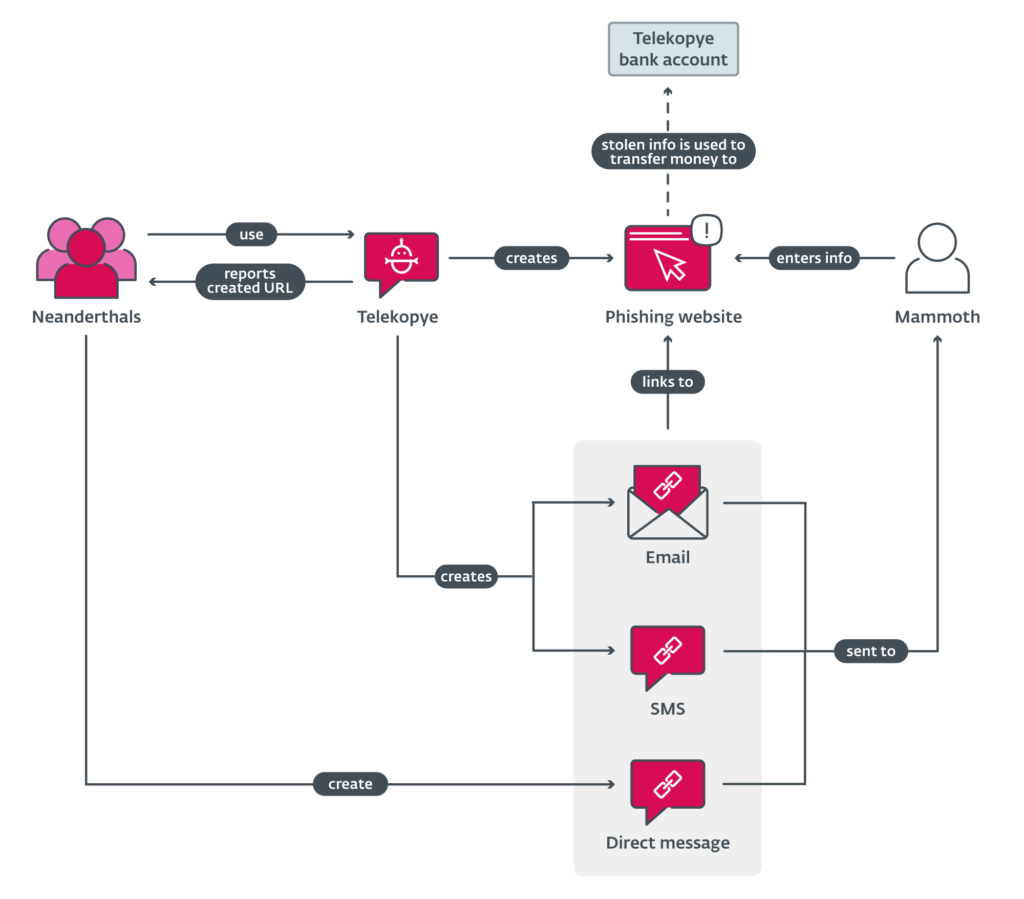

Dolandırıcılık senaryosu

İnsan doğası sayesinde, çevrimiçi pazarlarda dolandırıcılık yapmak çok kolay görünüyor. Genellikle dolandırıcılığın birkaç temel parçası vardır Şekil 2 Neandertallerin izlediği yol. İlk olarak, Neandertaller kurbanlarını (Mamutlar) bulurlar. Daha sonra onların güvenini kazanmaya ve meşru olduklarına ikna etmeye çalışırlar (bunun neden gerekli olduğunu 2. bölümde tartışacağız). Neandertaller bir Mamut’un kendilerine yeterince güvendiğini düşündüklerinde, önceden hazırlanmış bir şablondan bir kimlik avı web sayfası oluşturmak ve URL’yi Mamut’a göndermek için Telekopye’yi kullanırlar (URL, SMS veya e-posta yoluyla da gönderilebilir). Mamut bu sayfa aracılığıyla kart bilgilerini gönderdikten sonra, Neandertaller bu kart bilgilerini kullanarak Mamut’un kredi/banka kartından para çalmakta ve parayı kripto para yoluyla aklamak gibi çeşitli teknikler kullanarak gizlemektedir. Birkaç konuşma parçacığına dayanarak, bazı kripto karıştırıcıların dahil olduğunu değerlendiriyoruz. Mamut’tan dolandırılan para ile Neandertallere yapılan ve genellikle kripto para cinsinden olan ödeme arasında eksik bir bağlantı var.

Telekopye işlevselliği

Telekopye, Neandertallerin kullanabileceği birkaç farklı işleve sahiptir. Bu işlevler arasında oltalama e-postaları göndermek, oltalama web sayfaları oluşturmak, SMS mesajları göndermek, QR kodları oluşturmak ve oltalama ekran görüntüleri oluşturmak yer almaktadır. Aşağıdaki bölümlerde, Telekopye’nin ortalama bir Neandertal için en kullanışlı kısımlarına odaklanacağız.

Telekopye Ara yüz

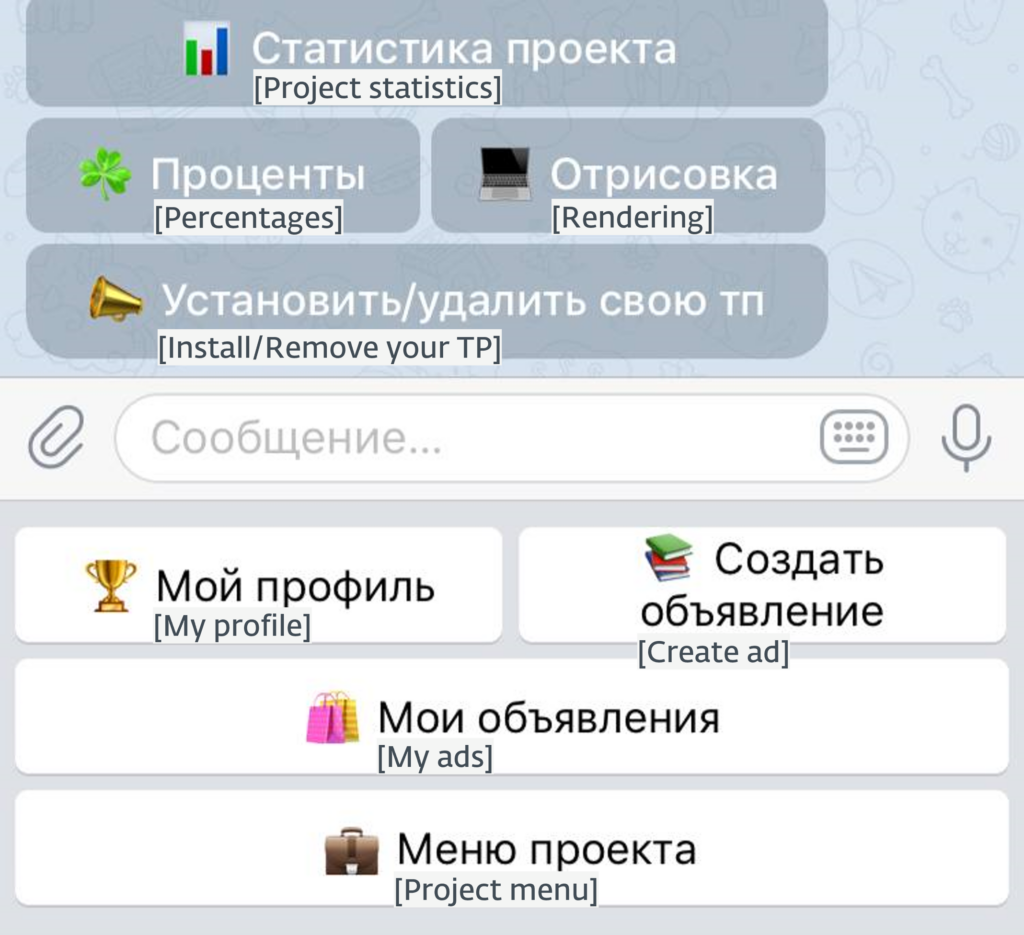

Telekopye kullanan her Telegram grubu, aynı anda ve bağımsız olarak çalışan bir veya daha fazla Neandertalden oluşur. İşlevsellik, muhtemelen Neandertaller için dolandırıcılığı kolaylaştırmak için düğmeler aracılığıyla sunulur.

Şekil 3 çalışan bir Telegram grubundaki Telekopye menülerinden birini göstermektedir. Her bir Neandertal’in sahip olduğu tüm açık listeleri (devam eden dolandırıcılık reklamları) gösteren “Reklamlarım” ve Neandertallerin bu platformdaki profil bilgilerini görmelerini sağlayan “Profilim” düğmeleri özellikle dikkat çekicidir, örneğin gerçekleşen dolandırıcılık sayısı, bir sonraki ödeme için hazır para miktarı vb.

Kimlik avı sayfası oluşturma

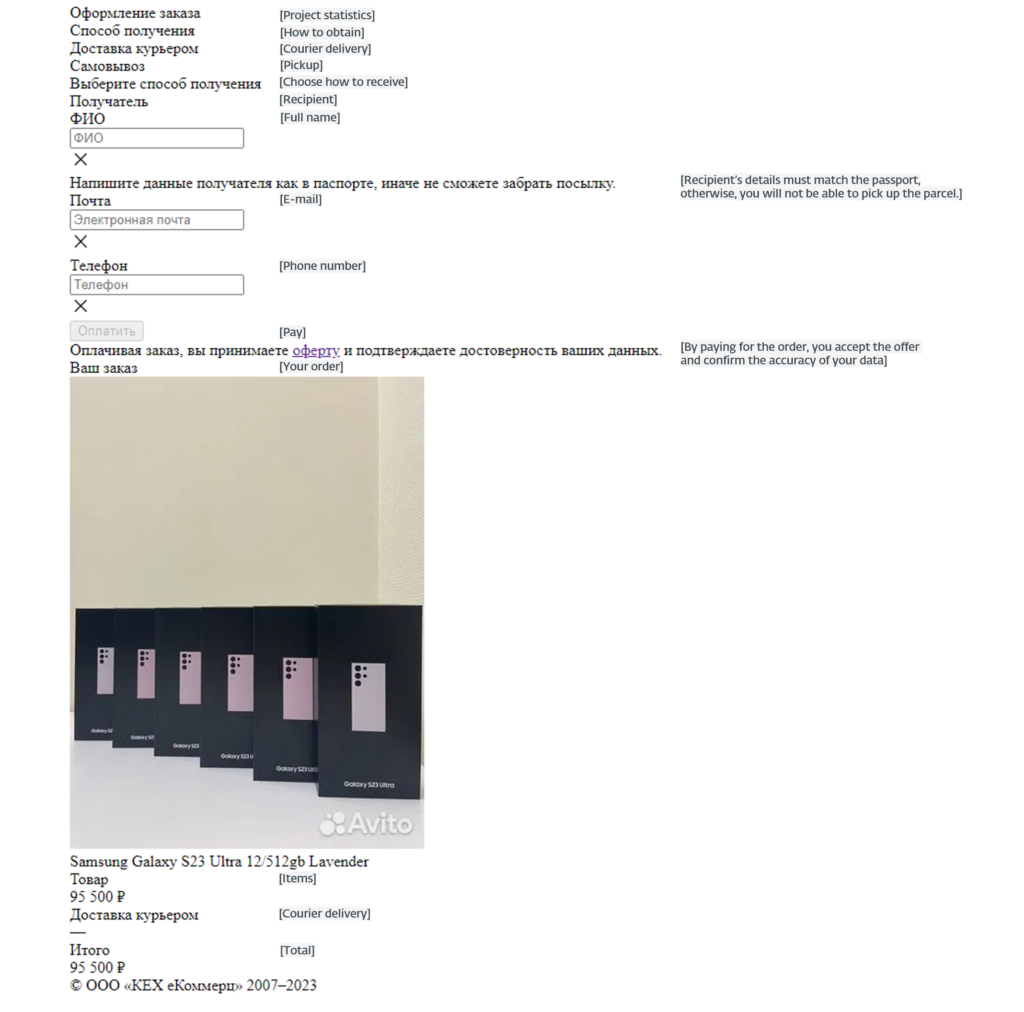

Telekopye’nin temel özelliği, talep üzerine önceden tanımlanmış HTML şablonlarından kimlik avı web sayfaları oluşturmasıdır. Bir Neandertal’in para miktarını, ürün adını ve şablona bağlı olarak ürünün gönderileceği yer, resim, ağırlık ve alıcının adı gibi ek bilgileri belirtmesi gerekir. Daha sonra Telekopye tüm bu bilgileri alır ve bir kimlik avı web sayfası oluşturur. Bu oltalama web sayfaları, farklı ödeme/banka giriş sitelerini, kredi/banka kartı ödeme ağ geçitlerini veya sadece farklı web sitelerinin ödeme sayfalarını taklit edecek şekilde tasarlanmıştır.

Kimlik avı web sitesi oluşturma sürecini kolaylaştırmak için, bu web sitesi şablonları hedefledikleri ülkelere göre düzenlenmiştir. Şekil 4 bazı şablonların farklı ülkelere göre sıralandığı basit bir oluşturma menüsünü göstermektedir. Tek aykırı nokta, ülkeden bağımsız araç paylaşım hizmetleri için BlaBlaCar’dır.

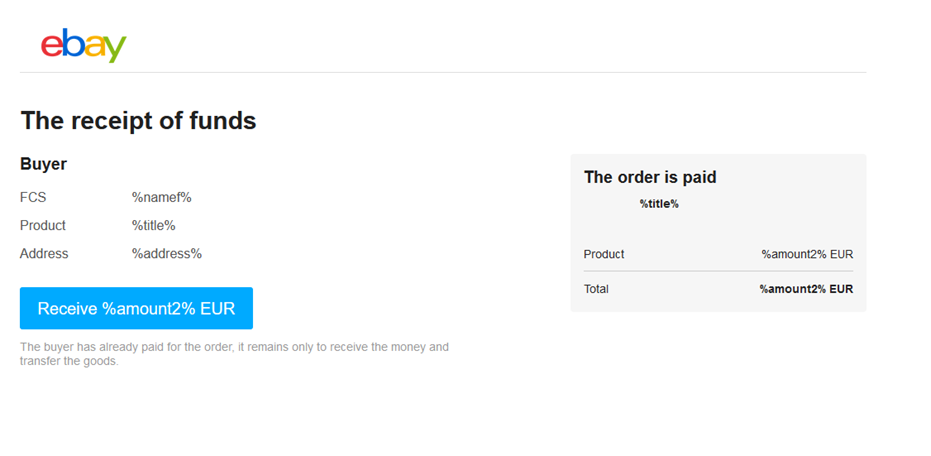

Bitmiş ürün şurada görülüyor Şekil 6 orijinalinden neredeyse ayırt edilemeyen (ya da en azından meşru web sitesinden beklenebilecek bir şeye benzeyen) bir eBay web sayfası benzeri. Tutar 2% EUR al düğmesine tıklandığında Mamut’a sahte bir kredi/banka kartı ağ geçidi gösterilir.

Bu kimlik avı alan adlarını tespit etmek kolay değildir. Neandertaller genellikle bir alan adı kaydettirir ve ardından hedeflenen her pazar yeri için nihai URL’nin beklenen alan adına çok benzeyeceği şekilde alt alan adları oluşturur. İçinde Tablo 1 popüler pazar yeri OLX’i hedeflemek için yalnızca bir alan adının – olx.id7423[.]ru – kullanıldığına dikkat edin. OLX pazarı için meşru bir alan adı örneği olx.ua’dır. Kısacası, üst düzey alan adlarını koruyorlar ve ikinci düzey alan adlarını üçüncü düzey alan adları yerine taşıyorlar.

| Hizmet adı (RU) | Hizmet adı | Kimlik avı alanı | Meşru alan adı |

| Авито | Avito | avito.id7423[.]ru | Avito[.]ru |

| Юла | Youla | youla.id7423[.]ru | Youla[.]ru |

| Боксберри | Boxberry | Boxberry.id7423[.]ru | Boxberry[.]ru |

| Сдек | Cdek | Cdek.id7423[.]ru | Cdek[.]ru |

| Авито Аренда | Avito-rent | avito-rent.id7423[.]ru | Avito[.]ru |

| OLX KZ | OLX | olx.id7423[.]ru | Olx[.]kz |

| Куфар | Kufar | kufar.id7423[.]ru | Kufar[.]by |

| OLX UZ | OLX | olx.id7423[.]ru | Olx[.]uz |

| OLX RO | OLX | olx.id7423[.]ru | Olx[.]ro |

| OLX PL | OLX | olx.id7423[.]ru | Olx[.]pl |

| OLX UA | OLX | olx.id7423[.]ru | Olx[.]ua |

| СБАЗАР | Sbazar | Sbazar.id7423[.]ru | Sbazar[.]cz |

| IZI ua | IZI | Izi.id7423[.]ru | Izi[.]ru |

| OLX BG | OLX | olx.id7423[.]ru | Olx[.]bg |

İşlemler ve ödeme

Neandertaller Mamutlardan çaldıkları parayı kendi hesaplarına aktarmazlar. Bunun yerine, tüm Neandertaller Telekopye yöneticisi tarafından kontrol edilen ortak bir Telekopye hesabı kullanır. Telekopye, her bir Neandertalin ne kadar başarılı olduğunu, katkılarını bu paylaşılan hesaba ya basit bir metin dosyasında ya da bir SQL veri tabanında kaydederek takip eder.

Sonuç olarak, Neandertallere Telekopye yöneticisi tarafından ödeme yapılır. Ödeme üç bölüme ayrılmıştır:

- Telekopye yöneticisine komisyon.

- Tavsiye komisyonu (tavsiye sistemi blog yazısının ilerleyen bölümlerinde ele alınacaktır).

- Gerçek ödeme.

Telekopye yöneticisine verilen komisyon, Telekopye sürümüne ve Neandertal rolüne bağlı olarak %5-40 arasındadır (roller blog yazısının ilerleyen bölümlerinde de ele alınmaktadır).

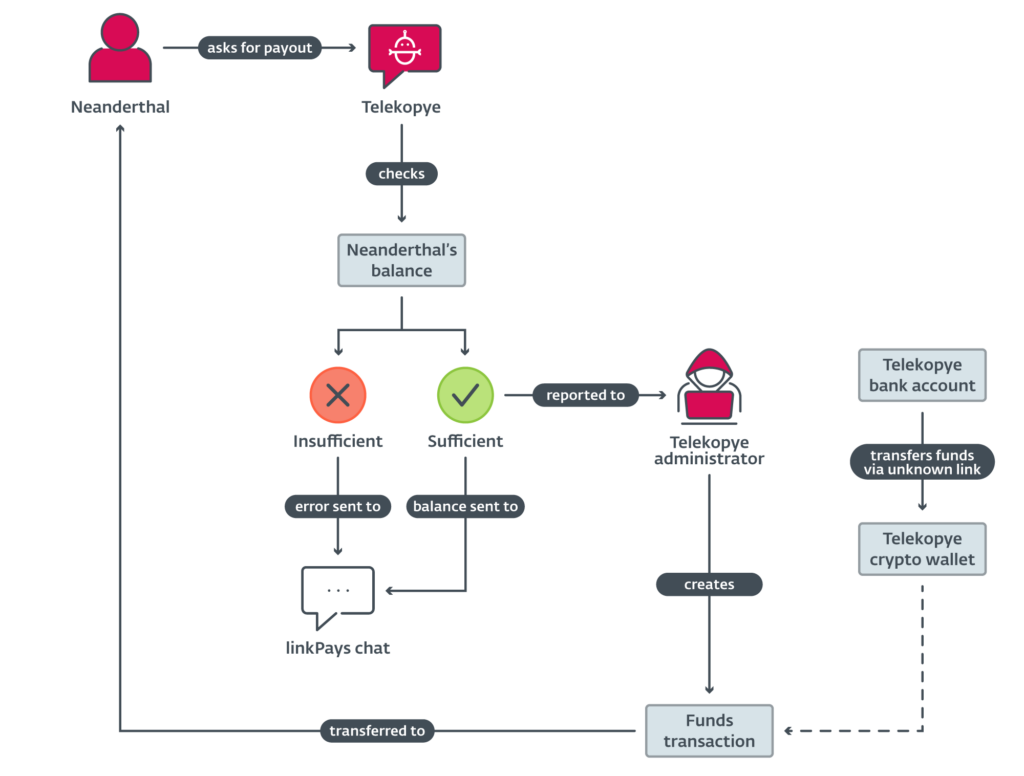

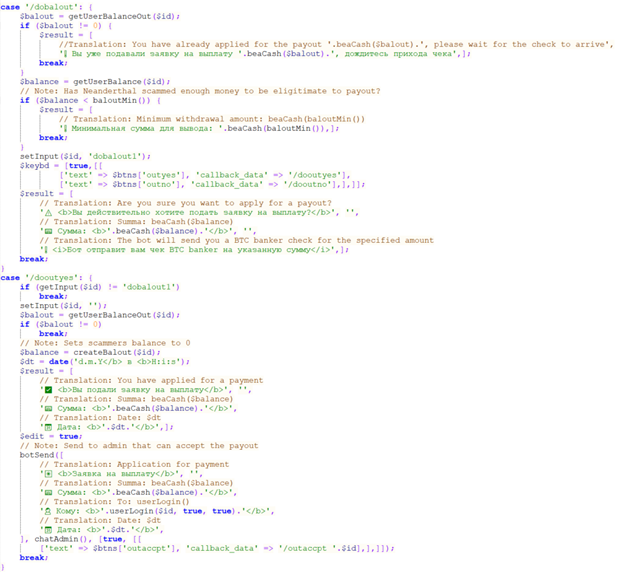

Bir Neandertal ödeme almaya hak kazandığında, Telekopye’den ödeme ister. Telekopye, Neandertal’in bakiyesini kontrol eder, son talep Telekopye yöneticisi tarafından onaylanır ve son olarak fonlar Neandertal’in kripto para cüzdanına aktarılır. Bazı Telekopye uygulamalarında, ilk adım olan ödeme talebi otomatiktir ve bir Neandertal başarılı bir şekilde gerçekleştirilen dolandırıcılıklardan çalınan paranın belirli bir eşiğine (örneğin 500 RUB) ulaştığında müzakere başlatılır. Manuel ödeme talebi süreci şu şekilde gösterilmiştir Şekil 7 ve Telekopye kaynak kodunun ilgili kısmı Şekil 8.

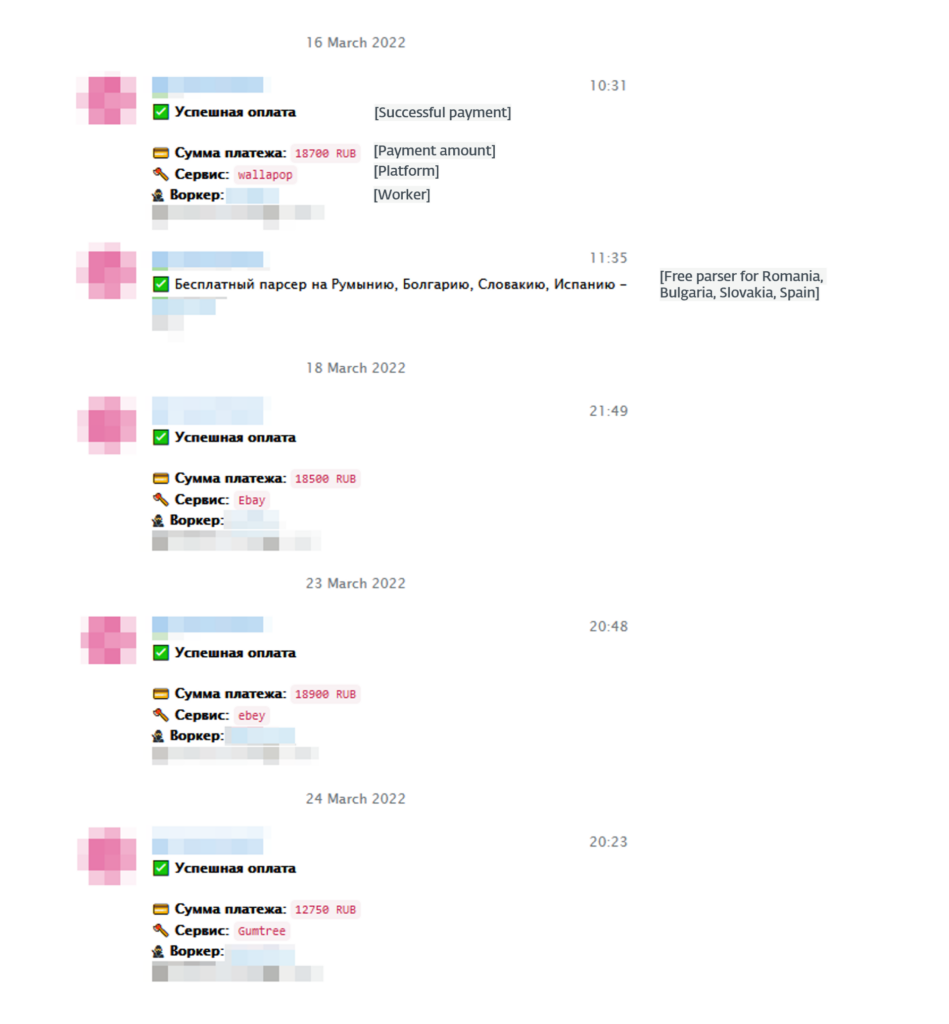

Telekopye, işlenen ödemelerin kayıtlarını ayrı bir Telegram kanalında tutar. Ödeme yapılan bir Neandertal de muhtemelen işlemin kaydedildiğini doğrulayabilmek için bu kanala bir bağlantı alır. Şekil 9 böyle bir günlük kanalının bir örneğini göstermektedir.

Telekopye yöneticisi parayı Telekopye’nin kendisi aracılığıyla transfer etmez. Bunun yerine, yönetici ya “BTC Exchange bot” adlı bir araç, muhtemelen bağımsız bir Telegram botu kullanır ya da parayı manuel olarak aktarır. Ancak, ödemeyle ilgili özelliklerin Telekopye’ye entegrasyonunun arttığını gözlemledik, bu nedenle bu durum gelecekte değişebilir.

Telekopye ile kimlik avı e-postası gönderme

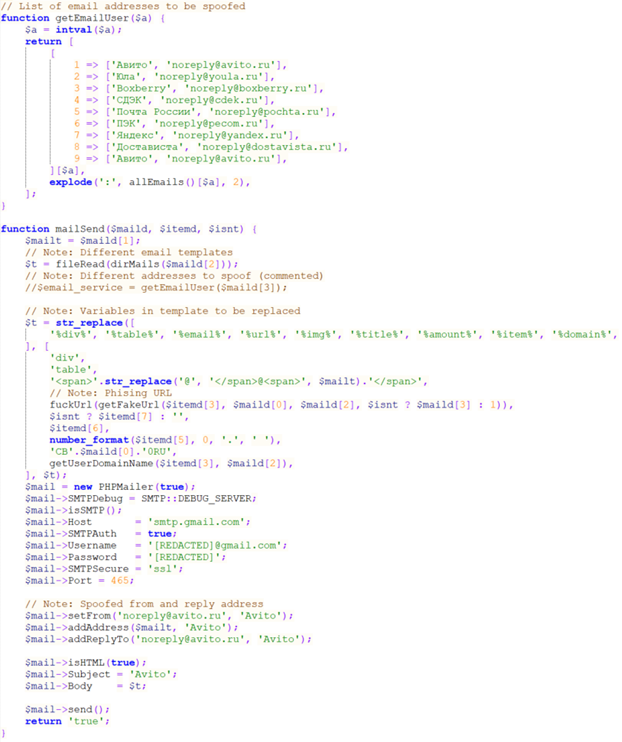

Neandertaller Telekopye’ye e-posta mesajları oluşturma ve gönderme talimatı verebilir. Gönderici, tüm Neandertaller arasında paylaşılan önceden tanımlanmış bir e-posta hesabıdır. Bu e-posta hesapları genellikle Neandertaller tarafından kurulan kimlik avı alan adlarıyla ilişkilendirilir. Şekil 10 e-postaların daha meşru görünmesi için Kimden ve Yanıtla-Kime e-posta alanlarını taklit eden kodu gösterir.

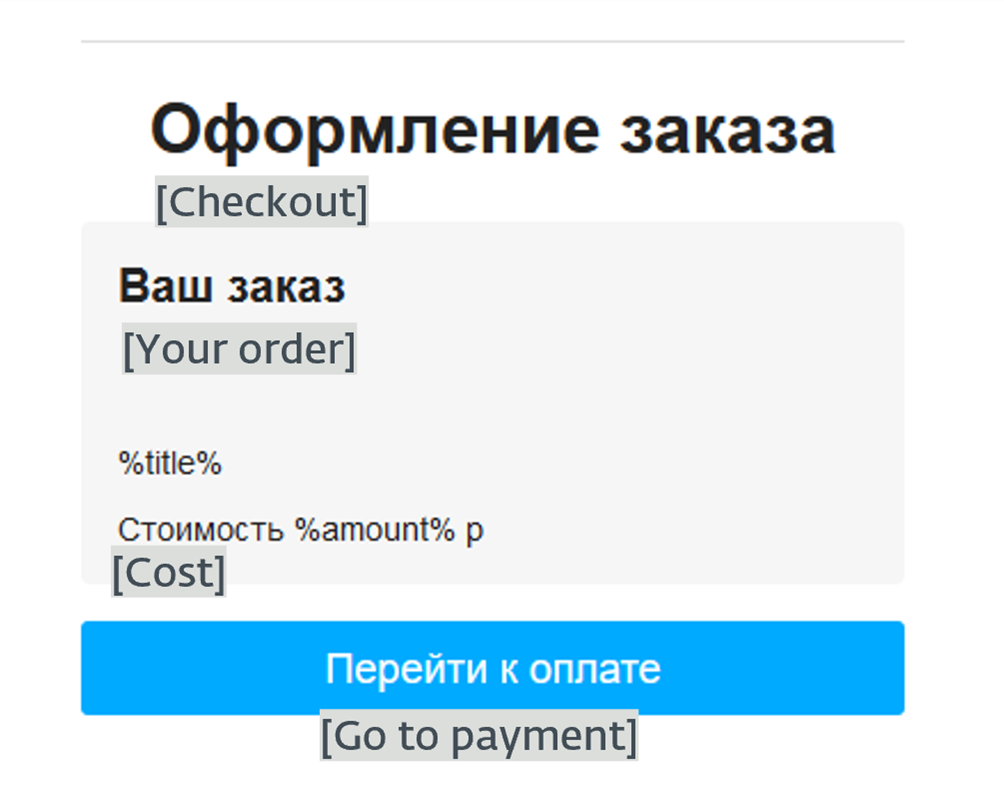

Şekil 11 kimlik avı e-posta gövdeleri oluşturmak için kullanılan birçok şablondan birini gösterir. Hiçbir ek bilgi verilmemiştir, bu nedenle %title% ve %amount% için kullanıcı tanımlı metin yerine varsayılan değerler gösterilir. Kötü amaçlı bir URL, “Ödemeye git” düğmesinin arkasına gizlenmiştir.

SMS desteği

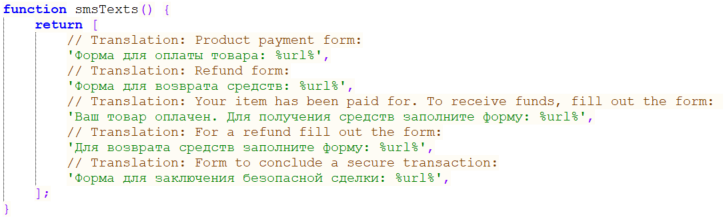

Kimlik avı e-postalarının yanı sıra Telekopye, Neandertallerin benzer şekilde SMS mesajları oluşturmasına ve göndermesine olanak tanır. Şekil 12 bu tür mesajların oluşturulmasından ve gönderilmesinden sorumlu kod parçasını göstermektedir.

![telekopye-sms-source - antivirus.com.tr by ESET Şekil 12. Çevrimiçi smscab[.]ru hizmetini kullanarak SMS mesajları oluşturmak için kodun bir kısmı](https://antivirus.com.tr/wp-content/uploads/2023/08/telekopye-sms-source.png)

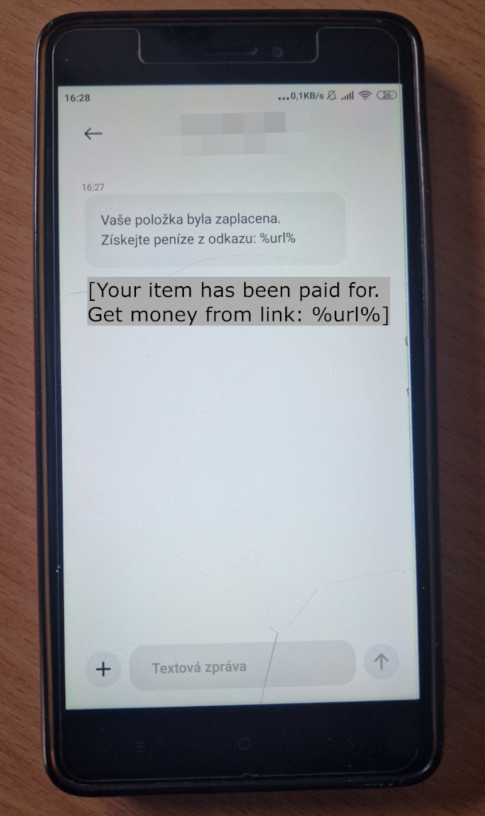

Telekopye’nin bazı uygulamalarında farklı dillerde önceden tanımlanmış SMS metinleri bile vardır. Tüm SMS şablonları aşağı yukarı aynı şeyi söyler, örneğin, “Ürününüzün ödemesi yapıldı. Parayı almak için formu doldurun: malicious_link%”. Çeşitli SMS şablonlarının örnekleri şurada gösterilmektedir Şekil 13 orijinal Rusça şablonların gösterildiği yer. Bir Mamut aldığında bu SMS’in nasıl göründüğü şurada görülebilir Şekil 14.

Telekopye, SMS mesajları göndermek için büyük ölçüde smscab[.]ru veya smshub[.]org gibi çevrimiçi hizmetlere güvenmektedir. Telekopye’nin tüm Neandertaller arasında paylaşılan sabit kodlu bir telefon numarası kullandığı daha eski bir varyantı analiz ettik. Ancak, muhtemelen bir telefon numarasını engellemek tüm Neandertallerin mesajlarını engellemekle sonuçlanacağı için bu özelliğe son verilmiştir.

Görüntü manipülasyonu

Bu bölümde Telekopye kullanan Neandertaller için ikna edici görüntüler ve ekran görüntüleri oluşturmanın ne kadar basit olduğunu açıklayacağız. Telekopye’nin bazı sürümlerinde Render bot adında bir bileşen bulunmaktadır. Render bot bağımsız bir bot olarak sınıflandırılabilse de biz onu Telekopye’nin bir parçası olarak ele alacağız.

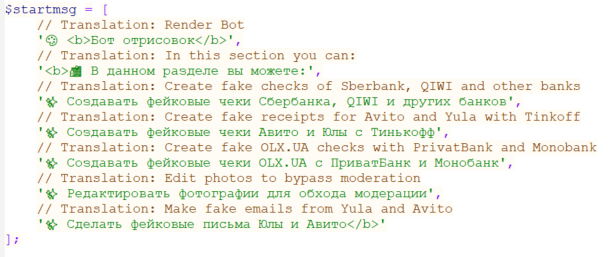

Render botu bir Telegram sohbetine eklendiğinde, aşağıda görülen ilk mesajla karşılaşırız Şekil 15.

Bu bize Telekopye’nin bu bölümünün nasıl çalıştığına dair iyi bir fikir veriyor. Render botunun kullanım alanlarını iki kategoride sınıflandırabiliriz. İlk olarak, çapraz referans almanın kolay olmaması için görüntüleri karıştırmak için kullanılabilir. İkincisi, meşru ekran görüntüleri gibi görünmesi amaçlanan sahte görüntüler oluşturabilir. Bu bölümde, ilk olarak kimlik avı web siteleri oluşturmaya benzer bir özellik olan bu sahte ekran görüntülerinin oluşturulmasına odaklanacağız.

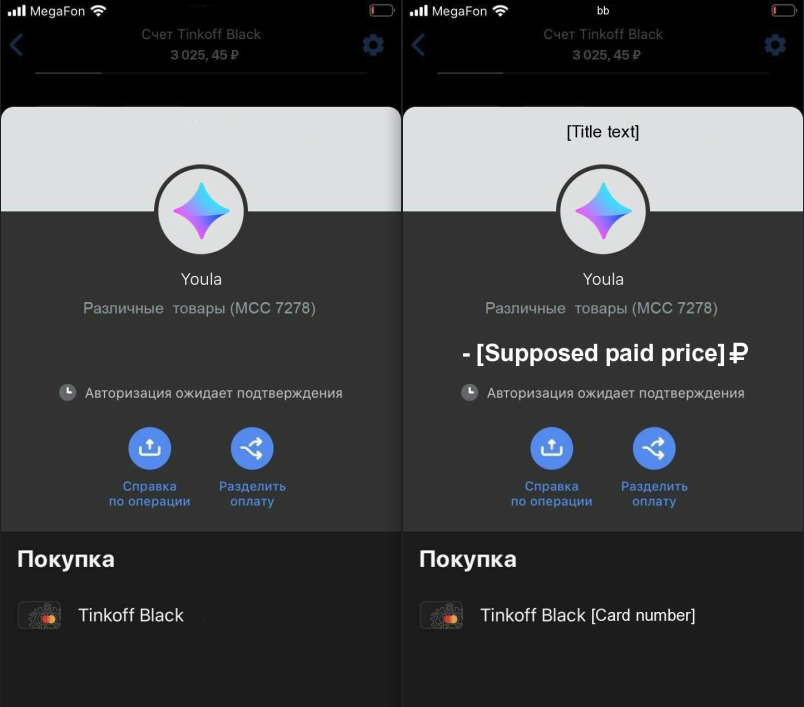

HTML şablonlarından oluşturulan sahte web sayfalarının aksine, sahte ekran görüntülerinin temeli, bazı önemli kısımları çıkarılmış bir JPG görüntüsüdür. Bu kısımlar arasında ödenen fiyat, banka/kredi kartı numarası, unvan, isim vb. yer almaktadır. Bu dönüşüm şu şekilde gösterilmektedir Şekil 16 Burada düz bir şablon ile doldurulmuş bir şablonun yan yana karşılaştırması bulunmaktadır. Bunlar resim olduğundan, e-posta ve kimlik avı web sayfası benzerlerinden farklı olarak etkileşimli düğmeler yoktur.

Eklenen metnin mümkün olduğunca iyi oturtulmasına büyük önem verilmektedir, bu nedenle Telekopye birkaç farklı yazı tipini desteklemektedir. Daha önce olduğu gibi, tüm davranışlar sabit kodlanmış ve yapay zekâ kullanılmamış. Sberbank, Avito, Youla, Qiwi ve diğer birkaç hizmet için dokuz şablon bulabiliriz.

Neandertallerin bakış açısına göre, bu ekran görüntülerini oluşturmak kimlik avı web sayfaları oluşturmaktan farklı değildir. Bir Neandertal’in yalnızca birkaç bilgi vermesi yeterlidir ve Telekopye bunlardan sahte bir ekran görüntüsü/resim oluşturur.

Render bot klasörlerinde bu şablonlardan birini oluşturma sürecinde görmek de mümkündür. Şekil 17 numaralandırılmış alanlara sahip bir koli faturasının fotoğrafını göstermektedir. Telekopye’nin geliştiricileri yanlarında numaralar olan tüm alanları siliyor ve kendi yazı tipi stillerini ve yazı tipi boyutlarını bunlara uydurmaya çalışıyor. Nihai ürünün görünüşünden memnun olduklarında, diğer Neandertallerin yeni bir şablon olarak kullanması için bunu bota eklerler.

Telekopye’nin bu bölümünün daha az önemli olan bir başka işlevi de görüntü manipülasyonudur. Koddan ve yorumlarından, reklamı yapılan ürünlerin resimlerini değiştirebildiğini, böylece arama motorlarının bunları çapraz referanslayamayacağını anlamak mümkündür. Görselin çevrimiçi bir pazarda bulunması halinde, yapay zekâ antispam korumasının bunu kötü niyetli olarak işaretleyeceğini varsayıyoruz. Bu fark çok basittir ve görüntünün dikey olarak çevrilmesinden ve kontrastta küçük bir değişiklikten oluşur.

Telekopye Deneysel özellikler

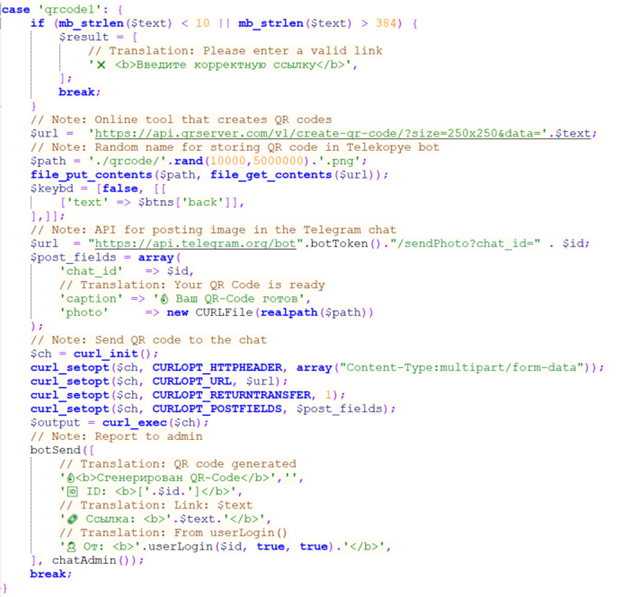

Telekopye kaynak dosyalarından elde edilen içerik sayesinde, geliştiricilerin dolandırıcılığın farklı türlerini/varyasyonlarını denemeye çalıştıklarını değerlendiriyoruz. Örneğin, kodda QR kodu oluşturma işlevini görüyoruz (Şekil 18). Bu iki şeyden biri anlamına gelebilir. Ya ödeme sürecinin bir parçasıdır ya da bunu dolandırıcılık için yeni bir numara haline getirmeye çalışıyorlar. Muhtemel bir neden, Mamutların QR kodu ile ödeme yaparken iki kez düşünmemeleridir. Dolayısıyla, bu tür hileleri kullanan dolandırıcılıklarda küçük bir değişim olacağını tahmin ediyoruz.

Şekil 15’de Sberbank için sahte çekler oluşturabiliyormuşuz gibi görünüyor. Ancak gerçekte yalnızca ödeme onayları oluşturabilir (Şekil 19).

Tam işlevsel sahte çek üretimi sadece bir zaman meselesidir. Bunun üzerinde zaten çalışıldığını gösteren çalışma parçaları görmek mümkündür. Bu parçalar çoğunlukla muhtemelen özel yazı tipleri olarak eklenecek olan el yazısı numaralarıdır.

Telekopye Roller

Telekopye kullanan dolandırıcı grupları, en çok ayrıcalıktan en az ayrıcalığa doğru aşağıdaki gibi bir hiyerarşi içinde düzenlenmiştir:

- Yöneticiler

- Moderatörler

- İyi Çalışanlar / Destek botları

- İşçiler

- Engellendi

Bu listeyi birkaç ekleme ile zenginleştiren bazı varyantlar gözlemledik, ancak bu beş rol temel olmaya devam ediyor. Aşağıdaki bölümlerde her bir role daha ayrıntılı olarak odaklanıyoruz.

Telekopye ayrıca bir tavsiye sistemi de kullanmaktadır. Yeni bir Neandertal gruba katılmak istediğinde, bir başvuru formu doldurması gerekir (ne kadar “sektör” deneyimi olduğu, onu kimin davet ettiği vb.) Yeni Neandertal’in katılabilmesi için bu başvurunun Moderatörler veya Yöneticiler tarafından kabul edilmesi gerekiyor.

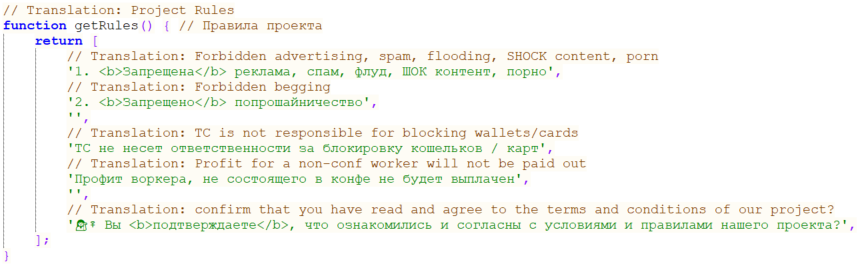

Engellendi

Bu role sahip bir kullanıcı Telekopye araç setinin hiçbir bölümünü kullanamaz. Telekopye kaynak kodunun bir parçası olan kurallar, bunun onları ihlal etmenin bir tür cezası olduğunu göstermektedir (Şekil 20).

İşçiler

Bu, neredeyse tüm yeni Neandertallerin başladığı en yaygın roldür. Bu rol ile Neandertaller, grubun moderasyonu hariç her Telekopye özelliğini kullanabilirler. Ödeme sırasında, bu rol, aşağıda görüldüğü gibi en kötü komisyon oranlarına sahiptir Tablo 2.

| Rol | Mal sahibine komisyon | Tavsiye için Komisyon | Gerçek ödeme |

| İşçiler | 33% | 2% | 65% |

| İyi çalışanlar/Destek botları | 23% | 2% | 75% |

İyi çalışanlar/Destek botları

Bu rol, İşçi rolünün doğrudan bir yükseltmesidir. Tek fark, bu role sahip Neandertallerin ödemelerinin büyük bir yüzdesini platform sahibine vermek zorunda olmamalarıdır.

Bu rolü almak için Neandertallerin bir dizi dolandırıcılık yaparak veya belirli miktarda çalıntı fon elde ederek işe yararlıklarını kanıtlamaları gerekir.

Bazen bu rolün destek botları için ayrıldığını görmek mümkün. Bu botların ne olduğundan emin değiliz.

Moderatörler

Moderatörler diğer üyeleri terfi ettirebilir, rütbelerini düşürebilir ve yeni üyeleri onaylayabilir. Telekopye ayarlarını değiştiremezler.

Yöneticiler

Yöneticiler gruptaki en yüksek roldür. Telekopye’yi tam anlamıyla kullanabilirler. Moderatörlerin yeteneklerine ek olarak, Telekopye ayarlarını değiştirebilirler – kimlik avı web sayfası şablonları ekleyebilir, botun kullandığı e-posta adreslerini değiştirebilir / ekleyebilir ve ödeme oranlarını, ödeme türünü vb. değiştirebilirler.

Dolandırılmaktan nasıl kaçınılır

Paranızı çalmaya çalışan bir Neandertal tarafından hedef alınıp alınmadığınızı anlamanın en kolay yolu kullanılan dile bakmaktır. Bu dil konuşmada, e-postada ya da web sayfasının kendisinde kullanılan dil olabilir. Ne yazık ki, bu bazen yeterli olmuyor, bu dolandırıcılık girişimlerinden bazılarının dilbilgisi ve kelime hatalarını düzelttiği gözlemlenmiştir.

Çevrimiçi pazarlarda ikinci el mallarla işlem yaparken mümkün olduğunca yüz yüze para ve mal takası konusunda ısrarcı olun. Bu tür alım satımlar iyi bilinen kurumlar veya hizmetler tarafından korunmamaktadır. Bu dolandırıcılıklar, Neandertallerin internet üzerinden ödeme yapmış/göndermiş gibi davranmaları sayesinde mümkün olmaktadır. Ne yazık ki, bazen yüz yüze teslimat mümkün değildir ve bu durumda ekstra dikkatli olmanız gerekir.

Nereye gideceğinden emin olmadığınız sürece para göndermekten kaçının. Bir yere para göndermeniz gerektiğinde, web sayfasında dilbilgisi hataları ve grafiksel orantısızlıklar olup olmadığını kontrol edin. Eğer şanslıysanız, şablonda bazı yanlışlıklar olabilir. Ayrıca web sitesi sertifikasını kontrol edin ve gerçek bir bağlantı gibi görünmesi için kullanılan URL’ye yakından bakın.

“XYZ hizmeti üzerinden para göndereceğim” gibi zorlama argümanlara dikkat edin. Bu hizmetin nasıl çalıştığını biliyor musunuz?” Başka bir ödeme türünün mümkün olup olmadığını ve özellikle de aşina olduğunuz bir hizmetten ödeme kabul etmeye istekli olup olmadıklarını sorun. Dolandırıcıların birden fazla şablonu olduğu için bu yöntem sonuç vermeyebilir, ancak bildiğiniz bir ödeme yöntemini kullandığınızda sahte bir şablonu daha kolay tanıyabilirsiniz.

SMS mesajlarındaki veya e-postalardaki bağlantılara tıklarken, bunlar saygın bir kaynaktan geliyormuş gibi görünse bile çok dikkatli olun. Neandertaller e-posta sahteciliğine yabancı değildir. İyi bir yöntem, kendinize saygın kaynakların size bu tür e-postalar göndermesine neden olacak bir şey satın alıp almadığınızı sormaktır. Emin değilseniz, sözde hizmetin web sitesini doğrudan ziyaret edin (e-postadaki/SMS’deki bağlantıyı kullanmayın) ve sorun. Bu sayfaların çoğunda müşteri desteği vardır ve size memnuniyetle yardımcı olacaklardır.

Sonuç

Daha az teknik bilgiye sahip kişilerin çevrimiçi dolandırıcılıkları daha kolay gerçekleştirmesine yardımcı olan bir araç seti olan Telekopye’yi keşfettik ve analiz ettik. Telekopye’nin 2015 yılında kullanılmaya başlandığını tahmin ediyoruz. Bir versiyona odaklandık, ana yeteneklerini analiz ettik ve Telekopye’nin dahili olarak nasıl çalıştığını ortaya çıkardık. Bu yetenekler arasında kimlik avı web siteleri oluşturma, kimlik avı SMS ve e-postaları gönderme ve sahte ekran görüntüleri oluşturma yer almaktadır. Ayrıca Telekopye kullanan grupların hiyerarşisini de tanımladık. Telemetrimiz sayesinde, bu aracın hala kullanımda ve aktif olarak geliştirilmekte olduğunu da öğrendik. Daha sonra eklenecek olan ikinci Telekopye blog yazısı, dolandırıcılık gruplarının iç işleyişini ortaya çıkarıyor.

Teşekkür

Telekopye’yi ilk keşfeden Ondřej Novotný’ye teşekkür ederiz.

IoC’lar

Dosyalar

| SHA-1 | Dosya adı | Algılama | Açıklama |

| 26727D5FCEEF79DE2401CA0C9B2974CD99226DCB | scam.php | PHP/HackTool.Telekopye.A | Telekopye dolandırıcılık araç seti |

| 285E0573EF667C6FB7AEB1608BA1AF9E2C86B452 | tinkoff.php | PHP/HackTool.Telekopye.A | Telekopye dolandırıcılık araç seti |

| 8A3CA9EFA2631435016A4F38FF153E52C647146E | 600be5ab7f0513833336bec705ca9bcfd1150a2931e61a4752b8de4c0af7b03a.php | PHP/HackTool.Telekopye.A | Telekopye dolandırıcılık araç seti |

Network

| IP | Etki Alanı | Barındırma sağlayıcısı | İlk görüldüğünde | Detaylar |

| N/A | id23352352.ru | cloudflare.com | 2023-07-04 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | id8092.ru | cloudflare.com | 2023-06-26 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | id2770.ru | cloudflare.com | 2023-06-28 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | id83792.ru | cloudflare.com | 2023-06-17 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | id39103.ru | cloudflare.com | 2023-06-19 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | 2cdx.site | N/A | 2021-03-21 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | 3inf.site | N/A | 2021-03-12 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | pay-sacure4ds.ru | N/A | 2021-12-27 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | id7423.ru | cloudflare.com | 2021-03-27 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | id2918.site | N/A | 2021-03-08 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | formaa.ga | N/A | 2021-05-30 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | id0391.ru | cloudflare.com | 2023-06-23 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | id66410.ru | cloudflare.com | 2023-06-17 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

| N/A | id82567.ru | cloudflare.com | 2023-06-07 | Araç setini veya dolandırıcılık kurbanını test etmek için kullanılan alan. |

MITRE ATT&CK teknikleri

Bu tablo MITRE ATT&CK çerçevesinin 13. sürümü kullanılarak oluşturulmuştur.

| Taktik | KIMLIK | İsim | Açıklama |

| Keşif | T1589 | Mağdur Kimlik Bilgilerini Toplayın | Telekopye, kimlik avı web sayfaları aracılığıyla banka/kredi kartı bilgilerini, telefon numaralarını, e-postaları vb. toplamak için kullanılır. |

| Kaynak Geliştirme | T1583.001 | Altyapı Edinme: Etki Alanları | Telekopye operatörleri kendi alan adlarını kaydettirirler. |

| T1585 | Hesap Oluşturma | Telekopye operatörleri çevrimiçi pazarlarda hesap açarlar. | |

| T1585.002 | Hesap Oluşturun: E-posta Hesapları | Telekopye operatörleri, kaydettikleri alan adlarıyla ilişkili e-posta adresleri kurarlar. | |

| T1586.002 | Uzlaşma Hesapları: E-posta Hesapları | Telekopye operatörleri gizliliklerini artırmak için ele geçirilmiş e-posta hesapları kullanmaktadır. | |

| T1587.001 | Yetenekleri Geliştirin: Kötü Amaçlı Yazılım | Telekopye özel bir kötü amaçlı yazılımdır. | |

| İlk Erişim | T1566.002 | Kimlik Avı: Spearphishing Bağlantısı | Telekopye, e-postalarda veya SMS mesajlarında kimlik avı web sitelerine bağlantılar gönderir. |

| Koleksiyon | T1056.003 | Girdi Yakalama: Web Portalı Yakalama | Telekopye tarafından oluşturulan web sayfaları hassas bilgileri yakalar ve operatörlere bildirir. |