Yavaş ve sancılı iyileşme süreci

Mayıs 2023’te, “yazılımı nereden indirdiğinizi umursamayabilirsiniz ancak kötü amaçlı yazılımlar umursar” başlıklı bir blog yazısı yazmış ve korsan yazılımların sözde “güvenilir kaynaklarından” indirilen yazılımları çalıştırmanın riskleri hakkında uyarıda bulunmuştum. Elbette bu dosyalar güvenilir olmaktan çok uzaktı ve özellikle bu demografiyi hedef alan fidye yazılımları ya da bilgi hırsızları gibi kötü amaçlı yazılımlar içeriyordu. Umudum, halkı söz konusu riskler konusunda eğiterek, insanların bu tür tehlikeli uygulamalardan nasıl kaçınacaklarını ve daha güvenli alternatifler arayacaklarını öğrenmeleriydi.

Bu blog yazısından bu yana geçen bir yıl içinde işler pek de iyiye gitmedi: ESET’in 2024 yılının ilk yarısına ait Tehdit Raporu‘nu okuduğumuzda tespit edilen bilgi hırsızlarının sayısında belirgin bir artış olduğunu gördük. Ve bu kez, sadece korsan Windows oyunlarına, crack’lere ve hile araçlarına gömülü değiller, aynı zamanda üretken yapay zekâ araçlarını da taklit ediyorlar. Ayrıca Windows ile de sınırlı değiller. GoldDigger bilgi çalan kötü amaçlı yazılım ailesi Android işletim sisteminde çalışıyor ve uzun süredir devam eden Ebury kötü amaçlı yazılım kampanyası UNIX benzeri işletim sistemlerinde on yılı aşkın süredir kredi kartları, kripto para birimleri ve SSH kimlik bilgilerini çalma konusunda aktif.

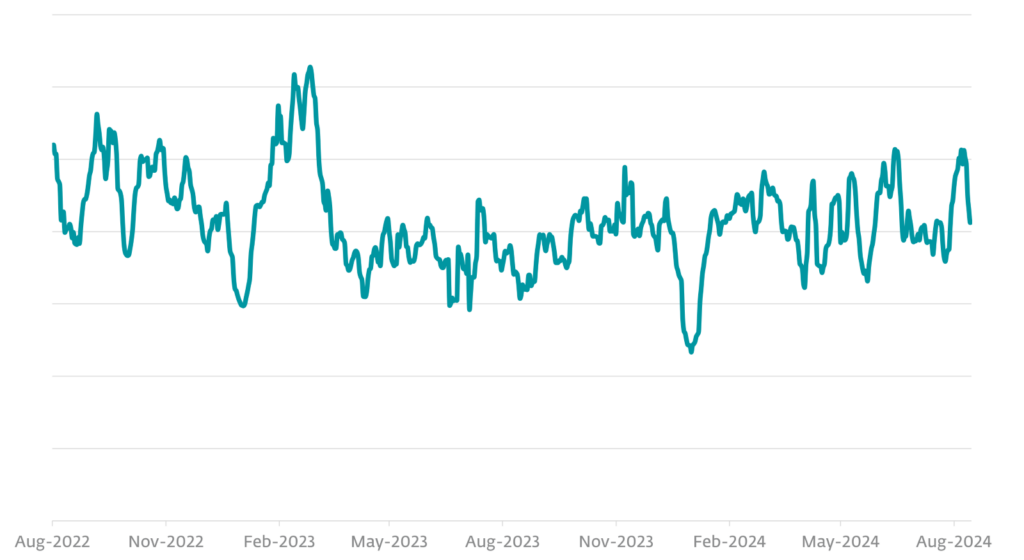

Ağustos 2022’den Ağustos 2024’e kadar iki yıllık bir dönem boyunca infostealer tespitlerine bakıldığında her yılın aralık ve ocak aylarında faaliyetlerinde gözle görülür düşüşler olmasına rağmen bu dönem boyunca aktif kaldıkları görülmektedir.

Bunun tam olarak nedenini bilmiyoruz ancak bunun, kurbanların bilgisayar kullanımının azalmasından ya da saldırganların tatil için ara vermesinden kaynaklanabileceğini tahmin ediyoruz. Bu durum, bireysel suçlu bilgisayar korsanlarının şirketlere benzeyen organize suç girişimlerine dönüşmesiyle yaygın hale geldi.

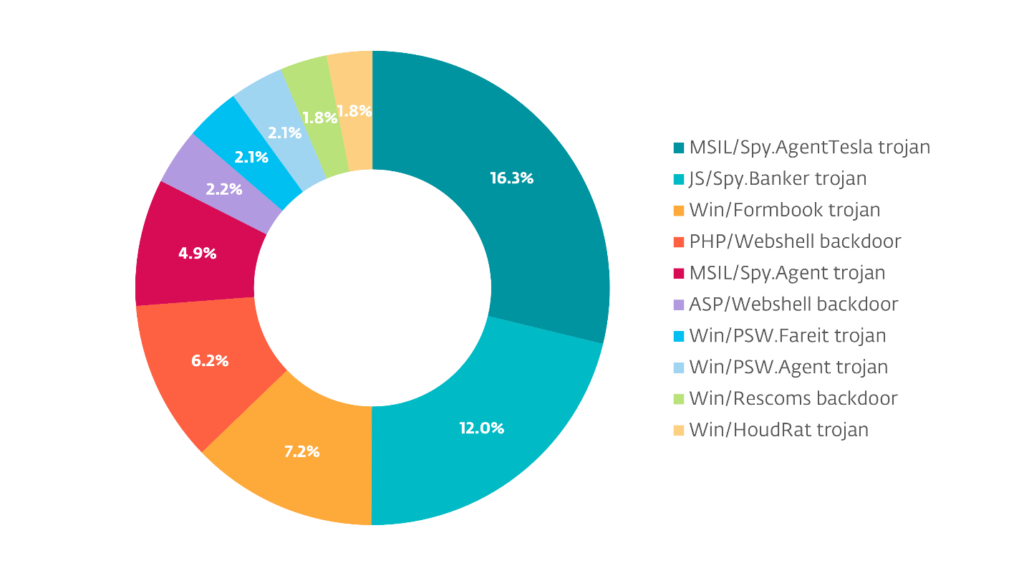

ESET birçok bilgi hırsızı ailesini tanıyor olsa da ilk on tanesi ESET tarafından tespit edilenlerin %56’sından biraz fazlasını oluşturuyor ve %16,2 ile Agent Tesla en üst sırada yer alıyor.

Unutulmaması gereken bir nokta, bu tespitlerin çoğu Windows tabanlı kötü amaçlı yazılımlar için olsa da web tabanlı bilgi hırsızlarının da olduğudur. Daha düşük karşılaşma oranlarına sahip olmalarına rağmen ESET yazılımı kullanmayan kişilerden başarılı bir şekilde bilgi çalabilmiş olmaları mümkündür, bu nedenle etkileri daha büyük olabilir.

Bu istatistiklerin ESET telemetri verilerinden elde edildiği göz önünde bulundurulduğunda, diğer güvenlik şirketlerinin verilerinin farklı sonuçlar göstermesi mümkündür. Bunun nedeni herhangi birinin diğerinden daha iyi olması değil tehditlerin farklı sınıflandırılması, çok farklı risk profillerine sahip farklı müşteri tabanlarına sahip olunması, farklı koşullar altında kullanılması ve diğerleri gibi faktörlerin sonucudur.

Tüm bunlar, hepimizin bilgi hırsızları gibi çeşitli kötü amaçlı yazılım türleri için farklı karşılaşma oranları bildirebileceğimiz anlamına gelir.

Merak ettiğim şeylerden biri de ESET’in verilerinin diğer güvenlik şirketlerinin verilerine benzer olup olmadığıydı. Örnek olarak, 2024’ün ikinci çeyreği için kötü amaçlı yazılım trendleri raporunda, sandbox sağlayıcısı ANY.RUN, bilgi hırsızlarının bir önceki çeyreğe göre birinci sıradan dördüncü sıraya düştüğünü belirtti. Şimdi bu, ESET ve ANY.RUN arasında veri kalitesi açısından herhangi bir fark olduğu anlamına gelmiyor. Piyasada geniş bir güvenlik araçları ekosistemi var ve her şirketin araçları oldukça farklı şekillerde kullanıldığından raporlamada bu tür farklılıklar beklenebilir.

Eğlence için ama çoğunlukla kâr amaçlı bilgi hırsızlığı

ESET, bilgi hırsızlarını kendi ayrı tehdit kategorisi olan Infostealer altında sınıflandırır. Başlangıçta Agent ya da Truva atı gibi daha genel isimler altında sınıflandırılan bu yazılımlar, bilgi çalma faaliyetinde bulunan programların hacmi arttıkça kendi adları altında toplanmaya başlandı. Diğer güvenlik yazılımı geliştiricileri bunları uzaktan erişim truva atları veya casus yazılımlar olarak daha geniş bir şekilde sınıflandırabilir, bu da tamamen kabul edilebilir. Kötü amaçlı yazılımları tespit etmenin amacı her şeyden önce onları önlemektir. Bu tehditlerin adlandırılması ve sınıflandırıldıkları taksonomiler, WannaCryptor gibi kitlesel bir kötü amaçlı yazılım salgınına yanıt olarak araştırma faaliyetleri veya pazarlama faaliyetleri dışında genellikle önemsizdir.

Peki, tüm bunları akılda tutarak, bilgi hırsızı tam olarak nedir ve çalıştırdığınızda ne olur?

Adından da anlaşılacağı gibi, bu tür kötü amaçlı yazılımlar bilgisayarınızda bulabildiği ve operatörünün değerli olduğunu düşündüğü her türlü bilgiyi çalar. Bu sadece bilgisayarınızda yüklü web tarayıcıları üzerinden erişilen çeşitli web sitelerinin kullanıcı adları ve şifrelerini değil aynı zamanda uygulamalar için olanları da içerir. Oyun hesapları çalınabilir, değerli öğeler yağmalanabilir, hediye satın almak için kullanılabilir veya bütünüyle yeniden satılabilir. E-posta ve sosyal medya hesapları gibi medya yayınları da yeniden satılabilir. “Ek bir bonus” olarak, sonuncusu hesabınızı çevrimiçi arkadaşlarınızı bilgi hırsızını indirmeye ve çalıştırmaya ikna etmek için kullanabilir, bunun için yeni kurbanlar haline gelebilir ve kuklacılarının bu hesaplardan da sonsuza kadar yayılmasını sağlayabilir.

Çalınanlar sadece kullanıcı adları ve parolalar da değildir. Kripto para cüzdanları, hesap oturum jetonları gibi özellikle kazançlı olabilir. Bu nedenle, bilgi hırsızı masaüstünün çalıştırıldığı andaki ekran görüntüsünü bile alabilir, böylece operatörü ekran görüntüsünü ve e-posta adresini daha sonra dolandırıcılık şantaj e-postaları göndermek için diğer suçlulara satabilir.

Oturum belirtecinin ne olduğunu merak ediyorsanız bazı web siteleri ve uygulamalar, tekrar oturum açmanıza veya ikinci kimlik doğrulama faktörünüzü girmenize gerek kalmadan hizmete erişmenizi sağlayan bir “bu cihazı hatırla” özelliğine sahiptir. Bu, cihazınızda bir oturum belirteci depolanarak yapılır. Bunu, ziyaret edilen web sitesine (veya bir uygulama aracılığıyla erişilen hizmete) kullanıcının kimliğinin başarıyla doğrulandığını ve içeri girmesine izin vermesini söyleyen özel bir web tarayıcısı çerezi biçimi olarak düşünebilirsiniz. Suçlular bunları arar ve hedef alır çünkü normal kontrolleri atlayarak bir hesaba giriş yapmalarına izin verirler. Hizmet söz konusu olduğunda sadece önceden yetkilendirilmiş cihazınızdan erişiyormuşsunuz gibi görünür.

Bilgi hırsızlığı işi

Bilgi hırsızları genellikle bir hizmet olarak satılan bir kötü amaçlı yazılım türüdür, bu nedenle bir bilgisayardayken tam olarak ne yaptığı, onu satın alan suçlunun ne aramasını ve çalmasını istediğine bağlı olarak biraz değişecektir. Genellikle ne olduğunu ve ne zaman olduğunu belirlemeyi zorlaştırmak için bilgi çalmayı bitirdikten sonra kendilerini silerler. Eğer kurban mahremiyetinin ihlal edilmesinden dolayı kendini çok bunalmış hissediyorsa ve hemen harekete geçmeyi erteliyorsa bu durum suçlulara bilgisayardan çalınan bilgileri kullanmak ya da satmak için daha fazla zaman kazandırır.

Ancak bilgi hırsızları hizmet olarak suç yazılımı olduğundan suçluların gelecekte bilgisayara geri dönüp çalacak yeni bir şey olup olmadığına bakmaya karar vermesi ihtimaline karşı, sisteme erişimi sürdürmek için sisteme ek kötü amaçlı yazılım yüklemek için kullanılmış olması da mümkündür.

Bilgi çalma saldırısından kurtarma

Bilgisayarın sürücülerinin kanıt olarak saklanması gerekmediği sürece, yapılacak ilk şey bilgisayarın sürücüsünü silmek ve işletim sistemini yeniden yüklemek olacaktır. Bu, bilgisayarın düzenli olarak yedeklendiğini varsayar, bu nedenle sürücülerini silmek ve üzerinde depolanan tüm bilgileri kaybetmek büyük bir sorun değildir çünkü zaten başka bir yerde yedeklenmiştir. Eğer durum böyle değilse ve bilgisayarda değerli, önemli veriler depolanmışsa sürücülerini çıkarmak, boş bir sürücüyle değiştirmek ve işletim sistemini buna temiz bir şekilde yüklemek mantıklı olabilir. Yedeklenmemiş verileri kopyalamak için sürücüyü daha sonra yerleştirmek üzere bir tür harici kasa almak da önemli olacaktır.

Bilgisayarı sildikten, Windows’u kurduktan, güvenlik yazılımını yükledikten ve tüm bunları güncelledikten sonra, bilgisayardan erişilen tüm çevrimiçi hesapların parolalarını değiştirmek için bilgisayarı kullanarak internete erişmeye başlayabilirsiniz.

Her parola sadece karmaşık değil aynı zamanda her hizmet için farklı olan bir parola ile değiştirilmelidir. Basitçe Summer2024 yerine Autumn2024 veya P@ssW0rd123 yerine P@ssW0rd1234 yazmak, bir saldırganın çalınan tüm parolalarınızı inceledikten sonra kolayca tahmin edebileceği bir şeydir. Bu şekilde, parolalardan biri kaybolursa (veya tahmin edilirse) saldırgan diğer parolaların ne olabileceği konusunda tahmin yürütemez. ESET’in bazı abonelikleri bir parola yöneticisi ile birlikte gelir veya web tarayıcınızda yerleşik bir parola yöneticisi olabilir. ESET ayrıca karmaşık parolalar oluşturmak için ücretsiz bir araç da sunuyor.

Destekleyen tüm hesaplar için iki faktörlü kimlik doğrulamayı (bazen çok faktörlü kimlik doğrulama olarak da adlandırılır) etkinleştirmek, saldırganların gelecekte bu hesapların parolalarını bilseler bile ele geçirmelerini katlanarak zorlaştıracaktır.

Parolaları değiştirirken bunların benzersiz veya daha önce kullanılan parolalardan farklı olması önemlidir: Yeni parolalar eski parolalara yeterince benziyorsa tüm eski parolalara sahip olan bir suçlu, büyük olasılıkla çeşitli hizmetler için yeni parolaların ne olabileceği konusunda her türlü eğitimli tahminde bulunabilecektir. Bu nedenle, kulağa benzer gelen veya önceki parolalar arasında dolaşmadığınızdan emin olun.

Daha önce de belirtildiği gibi, değiştirmeniz gereken yalnızca parolalar değil oturum belirteçleridir de. Bunlar bilgi çalan kötü amaçlı yazılımların hedefindedir çünkü suçluların önceden yetkilendirilmiş oturumlarınızdan birini ele geçirerek sizi taklit etmelerine olanak tanırlar. Bazı web siteleri ve uygulamalar size diğer aktif oturumları veya onlara eriştiğiniz cihazları gösterme ve aynı zamanda bu diğer aktif oturumlardan çıkış yapma veya bağlantılarını kesme özelliğine sahiptir. Bunu da yapın.

Biraz tekrara düşmek pahasına, bunu her bir çevrimiçi hizmet için yapmak önemlidir. Artık düzenli olarak kullanılmayanlar için bile. Bu, finansal web siteleri, çevrimiçi mağazalar, sosyal medya ve e-posta hesapları için son derece önemlidir çünkü bunlar suçlular için en değerli olanlardır. Tekrar kullanılan parolalar ya da aralarında benzer temalar varsa kimlik bilgilerini çalan suçlular bunları tüm ortak mağazalara, bankalara ve hizmetlere karşı püskürtmeyi deneyeceklerdir.

Bir bilgi hırsızlığı saldırısından kurtulurken göz ardı edilen iki faaliyet vardır; bunlardan ilki polise ihbarda bulunmak, diğeri finansal kurumlarınızı bilgilendirmektir. Kolluk kuvvetlerini bir suç işlendiğinden haberdar etmek, çalınan hesapların kurtarılmasında yardımcı olabilir. Finansal kuruluşlar söz konusu olduğunda onlarla paylaşmak için bir polis raporuna sahip olmak, çalınan fonları geri alma şansını artırabilir. Amerika Birleşik Devletleri’nde olmasanız bile İnternet Suçları Uyum Merkezi‘ne (IC3) bir bildirimde bulunmak, kolluk kuvvetlerinin bilgi çalan suçluları tespit etmesine ve izlemesine yardımcı olabilir.

Savunma stratejileri

Bir bilgi hırsızı saldırısının sonuçlarıyla başa çıkmak günler, haftalar hatta aylarca sürebilen uzun ve sancılı bir süreçtir. Bu tür saldırılardan kurtulma sürecini başlatmak için gereken temel bilgileri sunmuş olsak da bilgi hırsızları kişinin hesaplarının çalınması için ne tek ne de en yaygın yöntemdir. Çevrimiçi kimliklerimizin kilitleri ve anahtarları kullanıcı adları (genellikle e-posta adresleri) ve parolalardır ve bunları içeren veri ihlalleri giderek daha yaygın hale gelmiştir.

Kimlik hırsızlığı korumasına sahip olmak, bu tür ihlallerin en kötü yönlerinden bazılarını hafifletmeye yardımcı olabilir ancak bir sigorta poliçesine (veya bilgisayar verilerinin yedeklerine) sahip olmak gibi, birçok insanın başlarına kötü bir şey gelene kadar düşünmediği bir şeydir.

E-posta adresinizin bir veri ihlaline karışıp karışmadığını öğrenmek için mükemmel bir kaynak, Troy Hunt‘ın Have I Been Pwned (HIBP) web sitesidir; bu web sitesi dünyanın dört bir yanında meydana gelen veri ihlalleri hakkında sürekli olarak güncellenmiş bilgiler alır ve e-posta adresiniz bunlardan herhangi birinde bulunursa sizi bilgilendirir. Bu, e-posta hesabınızın kendisinin tehlikede olduğu anlamına gelmese de hesabın sızdırıldığı hizmette olabileceği anlamına gelebilir. HIBP hizmeti bireyler için ücretsizdir.

Veri ihlallerinden kaçınmak zor olabilir çünkü bunlar üçüncü tarafların dahil olduğu sorunların güvence altına alınmasının bir sonucudur. Öte yandan bilgi hırsızları, riskli davranışlarda bulunmanın bir sonucu olma eğilimindedir. İşte bu tür saldırıların etkisini azaltmak ve daha hızlı iyileşmek için atabileceğiniz bazı adımlar:

- Her web sitesi ve uygulama için uzun ve farklı parolalar kullanın. Bir parola yöneticisi bu karmaşık süreci sizin için büyük ölçüde kolaylaştırabilir.

- Buna izin veren tüm hizmetler için iki faktörlü kimlik doğrulamayı etkinleştirin. Bir saldırganın e-postanıza veya akıllı telefonunuza erişimi olabileceğinden, donanım belirteçleri veya akıllı telefon uygulamaları e-posta veya SMS bildiriminden daha güvenlidir.

- Bazı hizmetler hesabınızda oturum açmış tüm cihazları görmenizi sağlar. Bunları periyodik olarak gözden geçirin ve tanımadığınız veya bir süredir aktif olmayanları devre dışı bırakın.

- Tehlikeye giren hesapları size bildirmek için bir veri ihlali izleme veya kimlik hırsızlığı koruma hizmeti kullanın.

- Ne kadar güvenilir olduğunu düşünürseniz düşünün korsan yazılım, crack, keygen veya benzeri araçları kullanmayın. Suçlular bunları derecelendiren hesapları çaldığında bunların güvenilir görünmesini sağlamak çok kolaydır.

- İşletim sisteminizi ve uygulamalarınızı en son tam yamalı sürümlerle güncel tutun.

- Güvenilir, köklü satıcıların güvenlik yazılımlarının en son sürümlerini kullanın.

- En sevdiğiniz bilgi güvenliği bloglarından en son güvenlik trendlerini, sorunlarını ve haberlerini takip edin.

Bunları uygulamak mağdur olma olasılığınızı azaltabilir veya mağdur olmanız durumunda daha hızlı iyileşmenize yardımcı olabilir.