Temel güvenlik çoğu tehdidin üstesinden gelebilir ancak daha büyük ağlara sahip şirketlerin iş güvenliği için genişletilmiş koruma zamanı geldi.

Çok katmanlı güvenliğin koruma başarısı için ne kadar önemli olduğunu daha önce yazmıştık. Her katman, belirli tehditlerle veya saldırı vektörleriyle mücadele eden bir koruma boyutunu temsil eder.

En iyi güvenlik çözümü tüm bunları perde arkasında halletmeli, yalnızca kurulum, denetimler veya olaylar sırasında insan dikkatine ihtiyaç duymalıdır. Güvenlik kapsamlı olmalıdır ancak güvenlik operasyonlarının koruyucu gücünü kötüleştirecek kadar karmaşık olmamalıdır.

Karmaşık güvenlik araçlarının bir işletmenin siber güvenlik korumasını nasıl etkileyebileceğini öğrenmek için uyarı yorgunluğunun neden olduğu tükenmişlik hakkındaki yazımızı okuyun.

Dahası, böyle bir operasyon ne kadar büyük olursa kapsamı da o kadar zorlaşır. Neyse ki otomatik genişletilmiş koruma gibi bazı önlemler bu tür sorunları kolayca hafifletebilir.

Genişletilmiş koruma ile neyi kastediyoruz?

En basitten başlayalım; bir güvenlik operasyonunun çekirdeği: Bilgisayarları, mobil cihazları ve sunucuları kapsayan uç nokta koruması. Kullanıcılar ve dijital ağlar arasındaki bu tür yakınsama noktaları, tehdit aktörleri için başlıca hedeflerdir ve sürekli koruma gerektirir.

Temel uç nokta koruması en küçük işletmelere hizmet etmelidir ancak daha büyük işletmeler bunun çeşitli bulut ve e-posta uygulamalarını, kimlik doğrulamayı veya gelişmiş şifreleme biçimindeki potansiyel bir siber sigorta talebini kapsamak için yeterli olmadığını görebilir. Ayrıca daha büyük işletmeler, bağımsız uç nokta güvenliğinin ötesinde bir yerde gelişmiş tehdit savunmalarına da ihtiyaç duyarlar. Bu, sıfırıncı gün tehditleri gibi gelen kötü niyetli örnekleri uç noktaya ulaşmadan önce yakalamak için kurulmuş koruyucu bir sandbox veya bir sorun haline gelmeden önlenebilecek açıklara karşı oluşturulmuş güvenlik açığı ve yama yönetimi olabilir.

ESET olarak, uç nokta güvenliğinin ötesine geçerek ek koruyucu katmanlar eklediği ve önleme çabalarını genişlettiği için tüm bunları genişletilmiş koruma olarak adlandırıyoruz.

Bir işletme neden genişletilmiş koruma teknolojisi istemelidir?

Bir işletmenin neden genişletilmiş koruma istemesi gerektiğinin cevabı, ticarete dahil olmalarının tehdit aktörlerinin onları hedef alması için yeterli bir teşvik olmasıdır. Çeşitli raporlara göre, iyi korunan işletmelerden ziyade KOBİ’lerin ve daha büyük işletmelerin güvenliğini kırmak en olası hedeftir (100’den az çalışanı olan bir işletme, diğer işletmelere göre %350 daha fazla saldırıyla karşılaşabilir).

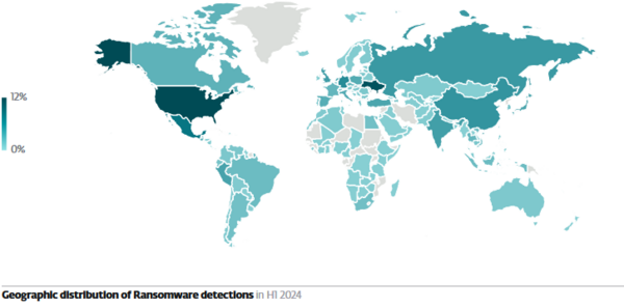

Her işletmenin karşılaşabileceği bir tehdit olan fidye yazılımları, ESET tehdit telemetrisine göre 2023’ün ikinci yarısına kıyasla 2024’ün ilk yarısında %32’lik bir artış gösterdi ve en çok tespit ABD, Meksika, İngiltere ve Almanya’da gerçekleşti.

Ayrıca ABD, Brezilya, İspanya, Fransa, İtalya, Almanya, Çekya ve Polonya gibi ülkelerde çok sayıda tespitle birlikte uzak masaüstü protokolü (RDP) parola tahmin girişimlerinde de benzer eğilimler görüldü (%33’lük bir artış). Şaşırtıcı bir şekilde çok sayıda ofise dönüş zorunluluğuna rağmen hibrit çalışmalarda uzak çalışanlar için RDP’nin artık yaygın olarak kullanılmasıyla birlikte saldırı vakaları artmaya devam ediyor.

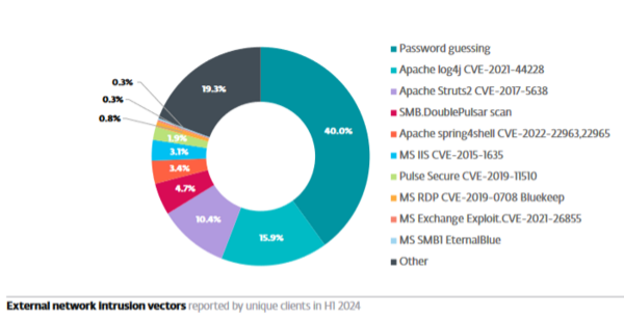

ESET telemetri, popüler savunmasız dış ağ saldırı vektörlerinin çeşitliliğini de vurgulamaktadır. Parola tahmin etme istatistiksel olarak en üstlerde yer alırken bunu, Log4j, Struts ve RDP veya VPN uygulamalarını hedef alan çeşitli diğer güvenlik açıkları takip ediyor.

Temsil edilen izinsiz giriş vektörlerinin çoğu, küresel olarak kullanılan önemli iş uygulamalarıyla ilgilidir. Ayrıca temsil edilen Ortak Güvenlik Açıkları ve Maruziyetlerin (CVE’ler) çoğunun yamaları vardır. Buna rağmen hala aktif olarak istismar ediliyorlar yani işletmeler araçlarını yamalamıyor ve tehdit aktörleri için büyük fırsatlar yaratıyor.

Genişletilmiş koruma nasıl sağlanır?

Çeşitli vektörleri kötüye kullanan tehdit aktörlerini engellemek için genişletilmiş ağ ihtiyaçlarını adım adım ele alalım:

Gelişmiş tehdit savunması

Yeni ve bilinmeyen tehditlere karşı ek koruma sağlamak için gelişmiş savunma iyi bir fikirdir. Bu durumda, uç nokta güvenliğinin üzerine bir bulut filtresi eklenerek, ESET LiveGuard Advanced‘de olduğu gibi fidye yazılımı veya tedarik zinciri yoluyla gerçekleşen, hedefli saldırıları önlemek için derinlemesine davranış analizleri gerçekleştirebilen korumalı bir ortam oluşturulur. Bu, savunmaları etkili bir şekilde kurumsal ağın dışına yerleştirerek tehditlerin içeride yürütülmesini önler.

Bulut ve e-posta

Kullandığınız iş birliğine dayalı bulut ve e-posta uygulamalarını (Teams, OneDrive, Gmail, SharePoint) ve bunların bir ağı nasıl geliştirdiğini ve kuruluşunuzun dışındaki noktalara nasıl bağladığını düşünün, bu da genişletilmiş iş birliği fırsatlarına yol açar.

ESET Güvenlik Yazarı Roman Cuprik tarafından açıklandığı üzere, büyük bulut platformları hızlı bir büyüme göstererek 280 milyon kullanıcıya ulaştı ve bu da kötü niyetli aktörleri kazanç elde etmek için bunları kötüye kullanmaya davet etti. Örneğin GIFShell, tehdit aktörlerinin MS Teams’i kimlik avı için kötüye kullanmasını ve GIF’leri kullanarak veri çalmak için komutlar yürütmesini sağladı.

Bu nedenle ESET Cloud Office Security ve ESET Mail Security gibi çözümler aracılığıyla bulutu ve e-postayı korumak, kötüye kullanımı önlemenin kolay bir yoludur. Çünkü bu çözümler tüm dosyaları buluttaki yaşamlarının her noktasında aktif olarak tarar ve spam, kötü amaçlı yazılım, kimlik avı ve diğer tehditleri erkenden durdurur.

Kimlik Doğrulama

Parola tahmin saldırılarının oldukça yaygın olduğu daha önce belirtilmişti. Parolalar, ya bir güvenlik ihlalinin parçası olarak sızdırıldıkları için ya da basitlikleri nedeniyle kolayca kaba kuvvete maruz kaldıkları için hesap güvenliğini sağlamak adına genellikle yeterli değildir.

Böylece güvenli kimlik doğrulama, parolanın kötüye kullanımının saldırganların kullanıcı hesaplarına erişim sağlamasına izin vermesini önleyen bir katman ekler. Bu, RDP ve VPN güvenliği için de çok kullanışlıdır çünkü bunlar da kimlik bilgilerinin kötüye kullanımı yoluyla kolayca tehlikeye atılabilir. Kimlik doğrulama ile güvenlik, saldırganların erişim girişimlerini doğrulamak için bu faktöre erişmeleri gerekeceğinden tek kullanımlık, zaman sınırlı kodların veya belirteçlerin sağlanmasıyla sağlanır.

Şifreleme

Temel bir uyumluluk ve siber sigorta sorusu şifrelemedir. Çoğunlukla bekleyen verilerle (depolama) ilişkilendirilen şifreleme; örneğin bir bilgisayarın çalınması durumunda uç nokta cihazlarının fiziksel olarak kullanılmasını önler. Ayrıca şifreleme, ESET Tam Disk Şifreleme gibi özel çözümlerle verilerin her zaman korunmasını sağladığından veri ihlallerinden kaynaklanan riski de en aza indirir.

Güvenlik Açığı ve Yama Yönetimi (V&PM)

Bilinen güvenlik açıkları (CVE’ler), kötü niyetli aktörler tarafından kötüye kullanılmaya açık, istismar edilebilir önemli bir saldırı vektörü sunar. CVE’ler hem uygulamalarda hem de işletim sistemlerinde bulunabilir, bu nedenle güvenlik güncellemeleri herhangi bir güvenlik açığını gidermek için mevcuttur.

Ancak bazı işletmeler bunu unutmakta veya yapmamakta, bu da ihmal nedeniyle veri ihlallerine yol açmaktadır. Bunu, bilinen güvenlik açıklarıyla ilgilenilmediği için reddedilen sigorta talepleri ve uyumluluktan kaynaklanan para cezaları izleyebilir. Bu tür durumları kapsamlı bir şekilde önlemek için arka planda bu ihtiyacı karşılayan otomatik güncellemelere sahip V&PM çözümü edinmeyi düşünün.

Eski güvenliğinize göz atın

Genişletilmiş güvenlik, güvenlik kaynaklarının genişletilmesi anlamına gelmez. Önceki çözümlerin çoğu, ilk kurulum dışında manuel ayarlamalar gerektirmez çünkü bugünlerde otomasyonun en büyük özelliği sessiz ama önemli etkisidir.

Bunu bir karton kutu gibi düşünün; içindeki folyo ve yumuşak parçacıklar (çok katmanlı güvenlik) satın aldığınız ürünün (uç nokta) bütünlüğünü korurken genişletilmiş koruma boşlukları (güvenlik açıkları) kapatır, kenarları bantlar (şifreleme) ve doğrudan hasardan korumak için kutu ile dış dünya arasına bir katman koyar (gelişmiş tehdit savunması). Kimlik doğrulamaya gelince, her teslimat için imza atılmalıdır 🙂

Çok katmanlı uç nokta güvenliğinin iş korumasının güçlü bir çekirdeği olarak nasıl hizmet ettiği hakkında daha fazla bilgi için Dosyasız kötü amaçlı yazılım ve UEFI önyükleme kitleri hakkındaki blog yazılarımızı okuyun.