Siber suçlular için, yamalanmamış güvenlik açıkları şirketinizin ağına açılan kapılardır. Özellikle Log4Shell geçtiğimiz yıl milyonlarca saldırıya yol açtı ve hala birçok sistemi etkiliyor. Hatta çoğu zaman BT yöneticilerinin haberi bile olmuyor. Popüler bir açık kaynak günlük kütüphanesi olan Log4j’deki bir güvenlik açığı olan Log4Shell’i daha yakından tanıyalım.

Log4Shell’in geçmişi Aralık 2021’e kadar uzanıyor. Ortak Güvenlik Açığı Puanlama Sistemi’nde (CVSS) 10/10 gibi en yüksek dereceyi alarak dijital siber güvenlik ortamında büyük sorun yaratacağı başından belliydi.

Güvenlik açığı saatler içinde dijital hırsızlar ve fidye yazılımı çeteleri ve Gelişmiş Kalıcı Tehdit (APT) grupları da dahil olmak üzere çeşitli kuruluşlar tarafından kullanılmaya başlandı. Açık popüler bir kaynak kütüphanesini etkilediğinden, çoğu zaman şirketler farkında bile olmadan sistemlerinde kendisine yer buldu. Bu kütüphaneningenellikle diğer yasal yazılımların parçası olması, açığı bulmayı ve yamamayı zorlaştırdı. Bu nedenle Log4Shell sistemlerinizin derinliklerine gizlenmiş olabilir.

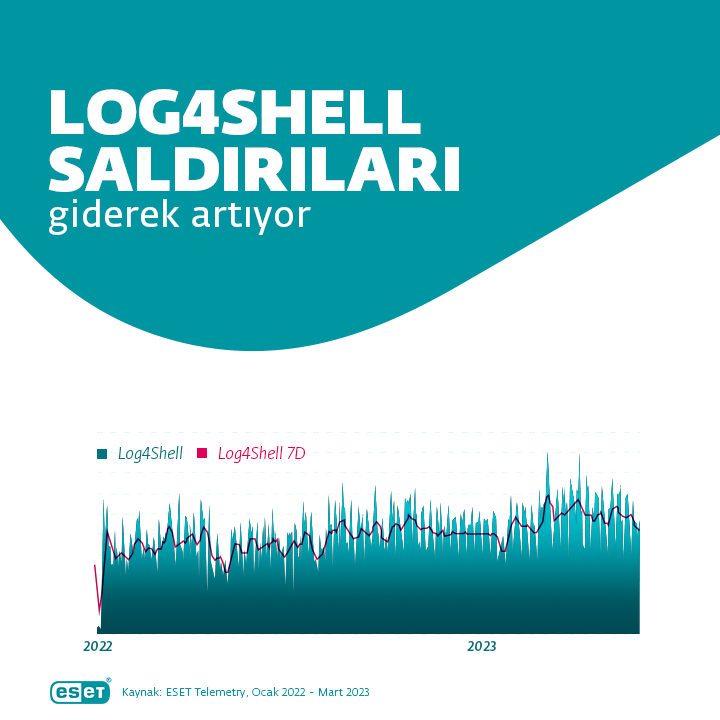

“Altına hücum zamanı” geçmiş olsa da, Log4Shell hala birçok sistemi etkiliyor ve endemik ilan edildi. Bazı depolarda, kütüphanenin yamanmamış sürümleri hala mevcut, bu da Log4Shell barındıran yeni sistemlerin internette ortaya çıkmaya devam ettiği anlamına geliyor. Güvenlik açığı genellikle yamalanması zor olabilecek eski sistemlerde gizleniyor. Bazı durumlarda BT yöneticisi ya da geliştiricisi Log4j’nin kullanıldığının farkında bile olmayabilir. Bu arada Log4Shell aracılığıyla saldırıya uğrayan sistemlerin sayısı son zamanlarda artmış görünüyor.

Log4Shell saldırılarının sayısı neden artıyor?

Güvenlik açığı uzun zaman önce kamuya açık hale gelmiş olsa da hala risk teşkil adiyor. Sistemlerinizin ihlal edilmesini önlemek için yama uygulanması gereken unutulmuş veya gizli Log4j örneklerini kontrol edin ve BT altyapınızın ayrıntılı bir analizini yapın. Ayrıca, Log4Shell’in daha önce şirketinizin ağına erişmek için kullanıldığını veya hala kullanılmakta olabileceğini gösteren anormallikleri arayın. Kütüphaneyi kullanmayı planlıyorsanız, hatanın düzeltildiği yeni bir sürüm yüklediğinizden emin olun. Kitaplığı güncelleyemiyor ya da düzeltilmiş bir sürüm kullanamıyorsanız, savunmasız dağıtımları daha yakından izleyin ya da tercihen çevrimdışı duruma getirin. Son olarak, sistemlerinize yönelik istismar girişimlerini azaltmak için güvenilir bir dijital güvenlik çözümü kullanın, ancak nihayetinde, herhangi bir istismar olasılığını önlemek için kütüphaneyi güncellemeyi planlayın.

Dijital tehditler dünya çapında farklılık gösteriyor

Dünyanın diğer bölgelerinde artık görülmeyen ya da nadiren görülen tehditler bazı ülkelerde varlığını sürdürmeye devam ediyor. Örneğin, 2017 yılında dünyayı kasıp kavuran WannaCry fidye yazılımı, gelişmekte olan ülkelerde hala ABD Ulusal Güvenlik Ajansı (NSA) tarafından geliştirilen ve EternalBlue olarak bilinen bir açık üzerinden yayılmaktadır. Genel kanı bu kötü amaçlı yazılımın artık ciddi bir tehdit olmadığı yönünde, ancak yine de belirli ülkeleri etkilemeye devam ediyor.

Açıklara karşı korunmanıza yardımcı olabilecek güvenilir bir dijital güvenlik yazılımı mı arıyorsunuz? ESET’in sunduklarına göz atın.