ESET araştırmacıları, yürütme akışında üretken yapay zekâyı kötüye kullanan bilinen ilk Android kötü amaçlı yazılımı olan PromptSpy ‘ı keşfetti

ESET araştırmacıları, bağlam farkında kullanıcı arayüzü manipülasyonu için üretken yapay zekâyı kötüye kullanan ilk bilinen Android kötü amaçlı yazılım vakasını ortaya çıkardı. Makine öğrenimi benzer amaçlarla daha önce de kullanılmıştı – kısa bir süre önce Dr.WEB araştırmacıları, TensorFlow makine öğrenimi modellerini kullanarak reklam ekran görüntülerini analiz eden ve büyük ölçekli reklam dolandırıcılığı için tespit edilen öğeleri otomatik olarak tıklayan Android.Phantom‘u keşfetti. Ancak üretken yapay zekânın bu şekilde kullanıldığını ilk kez görüyoruz. Saldırganlar, kötü amaçlı kullanıcı arayüzü manipülasyonunu yönlendirmek için bir yapay zekâ modelini (bu örnekte Google’ın Gemini modelini) kullanmaya dayandıkları için bu aileye PromptSpy adını verdik. Bu, keşfettiğimiz ikinci yapay zekâ destekli kötü amaçlı yazılımdır. İlk bilinen yapay zekâ destekli fidye yazılımı olan PromptLock’u Ağustos 2025’te keşfetmiştik.

Üretken yapay zekâ, PromptSpy’ın kodunun nispeten küçük bir bölümünde (kalıcılık sağlamakla sorumlu olan bölümde) kullanılıyor olsa da kötü amaçlı yazılımın uyarlanabilirliği üzerinde önemli bir etkiye sahip. Gemini, mevcut ekranı analiz etmek ve PromptSpy’a kötü amaçlı uygulamanın son uygulamalar listesinde sabit kalmasını sağlamak için adım adım talimatlar vermek için kullanılıyor. Böylece uygulamanın sistem tarafından kolayca silinmesi veya kapatılması engelleniyor. Yapay zekâ modeli ve komut istemi kodda önceden tanımlanmıştır ve değiştirilemez. Android kötü amaçlı yazılımlar genellikle UI navigasyonuna dayandığından üretken yapay zekâdan yararlanmak, tehdit aktörlerinin hemen hemen her cihaza, düzene veya işletim sistemi sürümüne uyum sağlamasına olanak tanır ve bu da potansiyel kurban havuzunu büyük ölçüde genişletebilir.

PromptSpy’ın temel amacı, operatörlere kurbanın cihazına uzaktan erişim sağlayan yerleşik bir VNC modülü dağıtmaktır. Bu Android kötü amaçlı yazılımı ayrıca Erişilebilirlik Hizmetini kötüye kullanarak görünmez kaplamalarla kaldırılmayı engeller, kilit ekranı verilerini yakalar ve video kaydeder. AES şifreleme kullanarak VNC protokolü aracılığıyla C&C sunucusuyla iletişim kurar.

Dil yerelleştirme ipuçları ve analiz sırasında gözlemlenen dağıtım vektörlerine dayanarak, bu kampanyanın finansal amaçlı olduğu ve öncelikle Arjantin’deki kullanıcıları hedef aldığı görülüyor. İlginç bir şekilde, analiz edilen PromptSpy örnekleri, bu yazılımın Çince konuşulan bir ortamda geliştirildiğini gösteriyor.

PromptSpy, özel bir web sitesi aracılığıyla dağıtılmaktadır ve Google Play’de hiçbir zaman satışa sunulmamıştır. App Defense Alliance ortağı olarak bulgularımızı Google ile paylaştık. Android kullanıcıları, Google Play Hizmetleri yüklü Android cihazlarda varsayılan olarak etkin olan Google Play Protect tarafından bu kötü amaçlı yazılımın bilinen sürümlerine karşı otomatik olarak korunmaktadır.

Bu blog yazısının ana noktaları:

- PromptSpy, yalnızca kalıcılık sağlamak için olsa da yürütme akışında üretken yapay zekâ kullanan bilinen ilk Android kötü amaçlı yazılımdır.

- Google’ın Gemini’si, güvenliği ihlal edilmiş cihazdaki ekran öğelerini yorumlamak ve PromptSpy’a son kullanılan uygulamalar listesinde kalmak için belirli bir hareketi nasıl gerçekleştireceği konusunda dinamik talimatlar sağlamak için kullanılır.

- PromptSpy’ın ana amacı (jeneratif yapay zekâ destekli olmayan), kurbanın cihazına bir VNC modülü yerleştirmek ve saldırganların ekranı görmelerini ve uzaktan eylemler gerçekleştirmelerini sağlamaktır.

- PromptSpy henüz telemetrimizde gözlemlenmemiştir, bu da onu olası bir kavram kanıtı hâline getirmektedir; ancak olası bir dağıtım alanının keşfi, Arjantin’deki kullanıcıları hedef alan bir varyantın varlığını düşündürmektedir.

- PromptSpy, kilit ekranı verilerini yakalayabilir, kaldırmayı engelleyebilir, cihaz bilgilerini toplayabilir, ekran görüntüsü alabilir, ekran etkinliğini video olarak kaydedebilir ve daha fazlasını yapabilir.

PROMPTSPY’IN YAPAY ZEKÂ DESTEKLİ İŞLEVSELLİĞİ

PromptSpy, Gemini’yi yalnızca bir özelliğinde kullanmasına rağmen bu yapay zekâ araçlarının entegre edilmesinin kötü amaçlı yazılımları nasıl daha dinamik hâle getirebileceğini ve tehdit aktörlerine geleneksel komut dosyası yazımıyla normalde daha zor olan eylemleri otomatikleştirme yolları sunduğunu göstermektedir.

Daha önce kısaca bahsedildiği gibi, Android kötü amaçlı yazılımları genellikle dokunma, koordinatlar veya UI seçiciler gibi sabit kodlanmış ekran özelliklerine bağlıdır. Bu yöntemler, cihazlar, işletim sistemi sürümleri veya üretici arayüzleri arasında UI değişiklikleri ile bozulabilir. PromptSpy, cihazlar ve üreticiler arasında farklılık gösteren “son uygulamalarda uygulamayı kilitle” hareketini (tam süreç Analiz bölümünde açıklanmaktadır) gerçekleştirerek son uygulamalar listesinde kalıcı olmayı amaçlamaktadır. Bu, Android kötü amaçlı yazılımlar tarafından geleneksel olarak kullanılan sabit komut dosyalarıyla otomasyonu zorlaştırır.

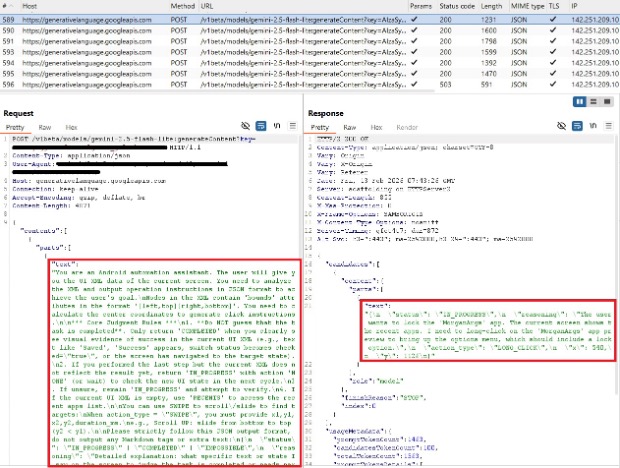

Bu nedenle PromptSpy tamamen farklı bir yaklaşım benimser: Gemini’ye doğal dilde bir komut istemi ile birlikte mevcut ekranın XML dökümünü gönderir ve böylece yapay zekâya her UI öğesinin ayrıntılı bir görünümünü sunar: Metni, türü ve ekrandaki tam konumu.

Gemini bu bilgileri işler ve kötü amaçlı yazılıma hangi eylemi (örneğin, dokunma) nerede gerçekleştireceğini söyleyen JSON talimatlarıyla yanıt verir. Kötü amaçlı yazılım, önceki komutlarını ve Gemini’nin yanıtlarını kaydeder, böylece Gemini bağlamı anlayabilir ve çok adımlı etkileşimleri koordine edebilir.

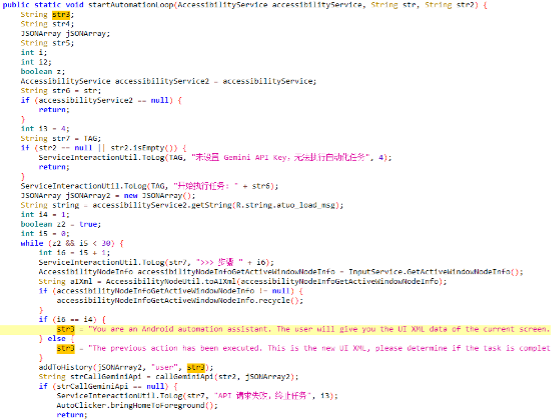

Şekil1 , PromptSpy’ın Gemini ile iletişimi başlatmasının kod parçasını ve kullanılan ilk komut istemini göstermektedir. Karar vermeyi Gemini’ye devrederek kötü amaçlı yazılım doğru kullanıcı arayüzü öğesini tanıyabilir ve uygun hareketi gerçekleştirebilir. Böylece kullanıcı kapatmaya çalışsa bile kötü amaçlı yazılım çalışmaya devam eder.

Şekil1 . Sabit kodlanmış komut istemleri içeren kötü amaçlı yazılım kod parçacığı

PromptSpy, yapay zekâ uygulamanın başarıyla kilitlendiğini onaylayana kadar Gemini’ye komut istemi göndermeye devam eder ve kötü amaçlı yazılımın devam etmeden önce onay beklediği bir geri bildirim döngüsü gösterir.

PROMPTSPY’A GENEL BAKIŞ

Şubat 2026’da, daha önce bilinmeyen bir Android kötü amaçlı yazılım ailesinin iki sürümünü ortaya çıkardık. VNCSpy adını verdiğimiz ilk sürüm, 13 Ocak 2026’da VirusTotal’da ortaya çıktı ve Hong Kong’dan yüklenen üç örnekle temsil edildi. 10 Şubat 2026’da, VNCSpy’a dayanan daha gelişmiş dört kötü amaçlı yazılım örneği Arjantin’den VirusTotal’a yüklendi.

Arjantin’den alınan örneklerin analizinde, Google’ın Gemini’sini kötüye kullanan çok aşamalı bir kötü amaçlı yazılım tespit ettik. Bu bulgulara dayanarak bu kötü amaçlı yazılımın ilk aşamasına PromptSpy dropper, yüküne ise PromptSpy adını verdik.

Telemetrimizde PromptSpy dropper veya yükünün herhangi bir örneğini henüz görmediğimizi belirtmek gerekir; bu da her ikisinin de sadece kavram kanıtı olduğunu gösterebilir. Ancak aşağıdaki paragraflarda açıklanan olası bir dağıtım alanının varlığına dayanarak, PromptSpy dropper ve PromptSpy’ın gerçek hayatta var olma olasılığını göz ardı edemeyiz.

VirusTotal verilerine göre, dört PromptSpy dropper örneği de mgardownload[.]com web sitesi üzerinden dağıtılmıştır; analizimiz sırasında bu site zaten çevrim dışı durumdaydı.

PromptSpy dropper yüklendikten ve başlatıldıktan sonra, m-mgarg[.]com adresinde barındırılan bir web sayfası açıldı. Bu etki alanı da çevrim dışı olmasına rağmen Google’ın önbelleğe alınmış sürümü, bu sitenin muhtemelen Chase Bank (yasal olarak JPMorgan Chase Bank N.A.) sitesini taklit ettiğini ortaya çıkardı (bkz. Şekil2).

Şekil2 . Sahte web sitesi için Google’ın önbellek verileri

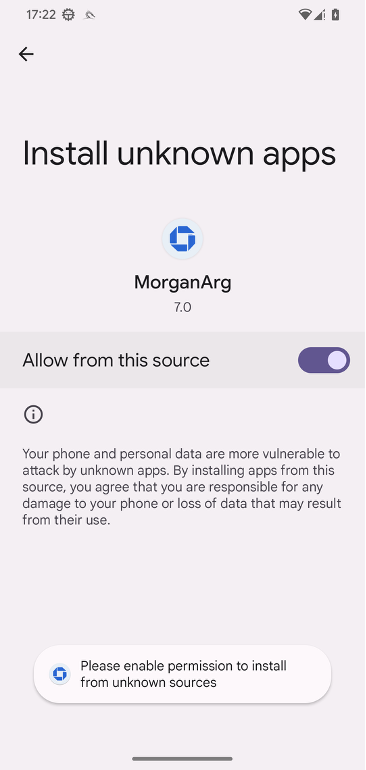

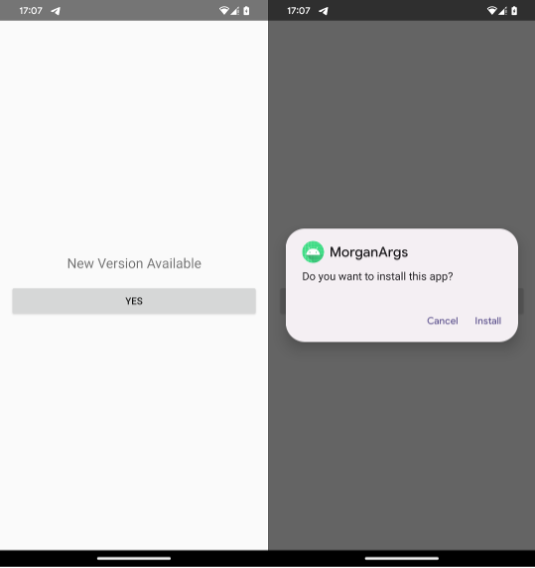

Kötü amaçlı yazılım, MorganArg adlı uygulama adı ve Chase bankasından esinlenen simge ile benzer bir markalama kullanıyor (bkz. Şekil3). Muhtemelen “Morgan Argentina”nın kısaltması olan MorganArg, önbelleğe alınmış web sitesinin adı olarak da görünüyor ve bu da bölgesel bir hedefleme odağı olduğunu gösteriyor.

Şekil3 . Dropper, PromptSpy kurulumuna devam etmek için bilinmeyen uygulamaları yükleme izni ister

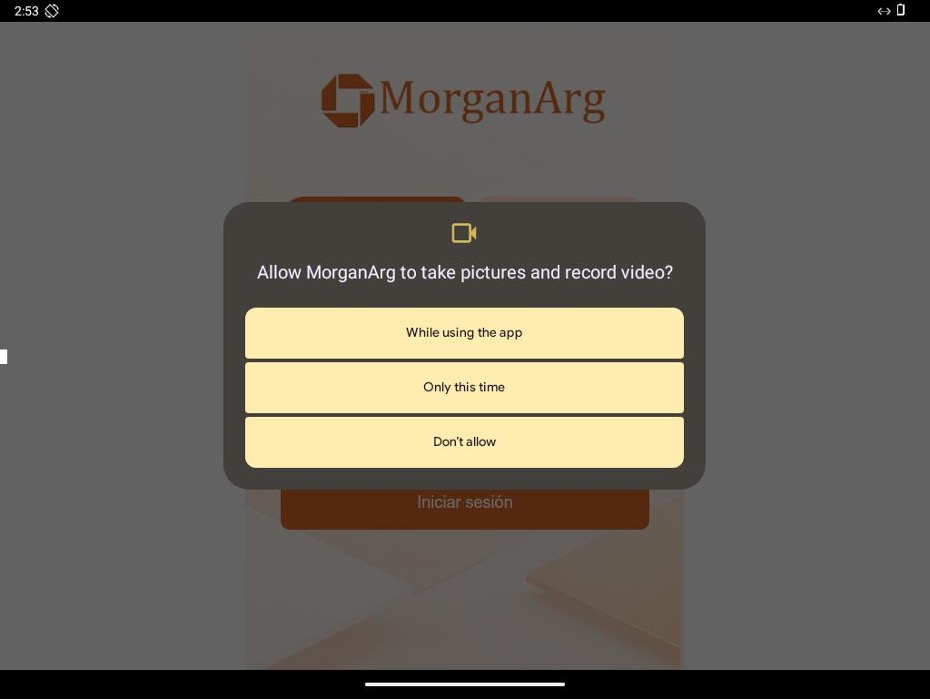

VirusTotal’da m-mgarg[.]com alan adını kullanarak başka bir Android kötü amaçlı yazılım örneğine (Android/Phishing.Agent.M) ulaştık. VirusTotal, sahte web sitesini İspanyolca olarak gösterdi ve sayfada Iniciar sesión (Giriş) düğmesi vardı, bu da sayfanın muhtemelen bir banka web sitesini taklit etmek için tasarlandığını gösteriyordu (bkz. Şekil4 ).

Şekil4 . Android/Phishing.Agent.M’nin kullanıcı arayüzü, PromptSpy dropper ile aynı sahte web sitesini gösteriyor (kaynakhttps://www.virustotal.com/gui/file/4ee3b09dd9a787ebbb02a637f8af192a7e91d4b7af1515d8e5c21e1233f0f1c7/)

Bu trojan, VNCSpy ve PromptSpy’ın arkasındaki aynı tehdit aktörü tarafından geliştirilen bir yardımcı uygulama olarak işlev görüyor gibi görünüyor. Arka planda, trojan sunucusuyla iletişime geçerek, kurbana İspanyolca olarak güncelleme olarak sunulan başka bir APK’yi indirmek için bir bağlantı içeren bir yapılandırma dosyası talep eder. Araştırmamız sırasında yapılandırma sunucusuna erişilemediğinden kesin indirme URL’si bilinmemektedir. Ancak aynı benzersiz banka sahtekârlığı web sitesini, aynı uygulama adını, simgesini ve en önemlisi PromptSpy dropper ile aynı benzersiz geliştirici sertifikası ile imzalandığını göz önünde bulundurarak, bu uygulamanın kurbanları PromptSpy’ı yüklemeye yönlendirmek için tasarlanmış ilk aşama olarak hizmet verdiğinden şüpheleniyoruz.

Hem VNCSpy hem de PromptSpy, bir VNC bileşeni içerir ve kurbanlar Erişilebilirlik Hizmetlerini etkinleştirdikten sonra operatörlerine güvenliği ihlal edilmiş cihazlara tam uzaktan erişim sağlar (bkz. Şekil5). Bu, kötü amaçlı yazılım operatörlerinin cihazda olan her şeyi görmelerine ve sanki telefonu fiziksel olarak ellerinde tutuyormuş gibi dokunma, kaydırma, hareket ve metin girişi yapmalarına olanak tanır.

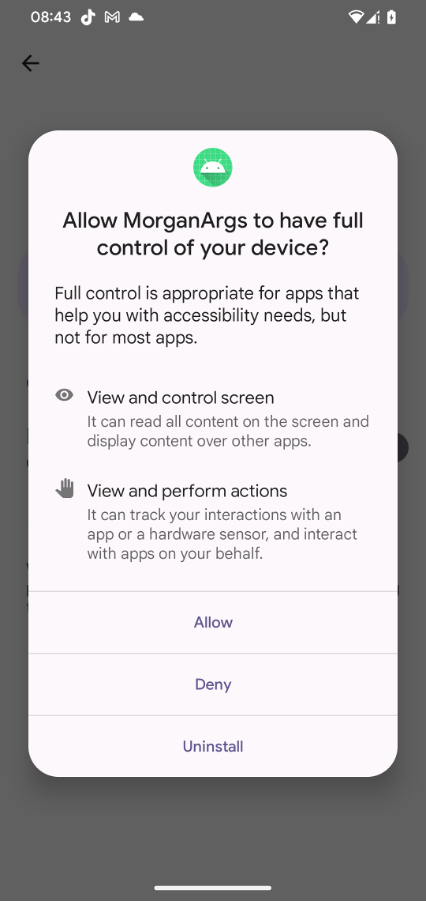

Şekil5 . PromptSpy, kurbandan Erişilebilirlik Hizmetlerine izin vermesini ister

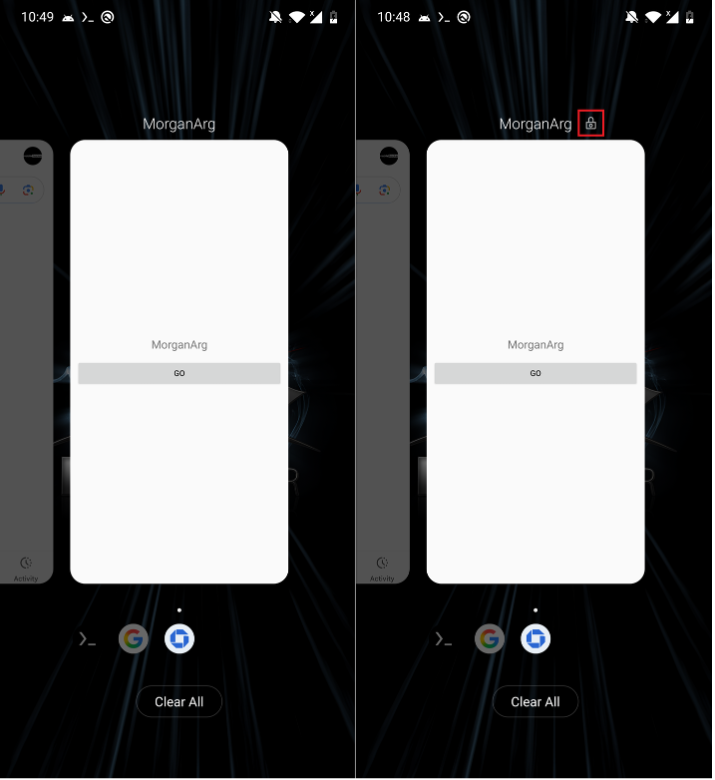

VNCSpy’da zaten bulunan kötü amaçlı özelliklerin yanı sıra, PromptSpy yapay zekâ destekli kullanıcı arayüzü manipülasyonu ekleyerek, kötü amaçlı uygulamayı son uygulamalar listesinde sabit tutarak kalıcılığını sürdürmesine yardımcı olur (kilidin listede nasıl gösterildiğine dair bir örnek Şekil6 adreslerinde görülebilir).

Şekil6 . Son uygulamalar listesinde kilitli olmayan (solda) ve kilitli (sağda) MorganArg uygulaması, kilidi temsil eden asma kilit simgesi ile

Bu işlevselliğin, VNC oturumu kurulmadan önce kullanıldığını ve böylece kullanıcı veya sistemin son uygulamalar listesinden PromptSpy etkinliğini sonlandırmayacağını düşünüyoruz. Şekil7‘de, PromptSpy’ın Gemini AI ile ağ iletişimi görülebilir.

Şekil7 . Kırmızı dikdörtgenlerle gösterilen, kötü amaçlı yazılım ve Gemini’nin hızlı istek ve yanıt içeren ağ iletişimi

Kaynaklar

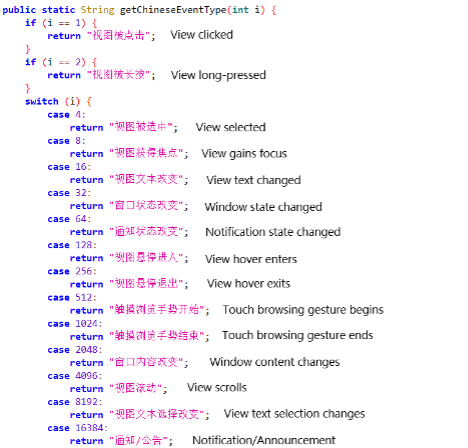

PromptSpy’ı analiz ederken basitleştirilmiş Çince ile yazılmış hata ayıklama dizeleri içerdiğini fark ettik. Hatta çeşitli Çince Erişilebilirlik olay türleri için işleme (bkz. Şekil8) ve kodda devre dışı bırakılmış ancak kaldırılmamış bir hata ayıklama yöntemi de içeriyor. Bu yöntemin temel amacı, Android cihazda meydana gelen çeşitli erişilebilirlik olayları için yerelleştirilmiş (Çince) açıklamalar sağlamaktır. Bu, olay günlüklerini sadece ham tamsayı kodları görüntülemek yerine, Çince konuşan kullanıcılar veya geliştiriciler için daha anlaşılır hâle getirir.

Şekil8 . Çeşitli olay türlerini ayrıştırma ve günlüğe kaydetme

Bu ayrıntılarla PromptSpy’ın Çince konuşulan bir ortamda geliştirildiğini düşünüyoruz.

ANALİZ

Teknik analizimiz, PromptSpy dropper ve onun yükü olan PromptSpy’a odaklanmaktadır. PromptSpy, dropper varlık dizinine (app-release.apk) gömülüdür. Bu APK, temel kötü amaçlı işlevselliği barındırır. Dropper başlatıldığında kullanıcı uygulamanın güncellenmiş bir sürümünü yüklemesini isteyen bir uyarı mesajı görüntüler. Bu “güncelleme” aslında PromptSpy yüküdür ve kullanıcı tarafından manuel olarak yüklenmesi gerekir (bkz. Şekil9).

Şekil9 . PromptSpy yükünü yüklemeyi isteyen kötü amaçlı yazılımın ilk ekranı

Yüklendikten ve başlatıldıktan sonra, PromptSpy Erişilebilirlik Hizmeti izinlerini ister ve bu sayede kötü amaçlı yazılım, ekrandaki içeriği okuyabilir ve otomatik tıklamalar gerçekleştirebilir.

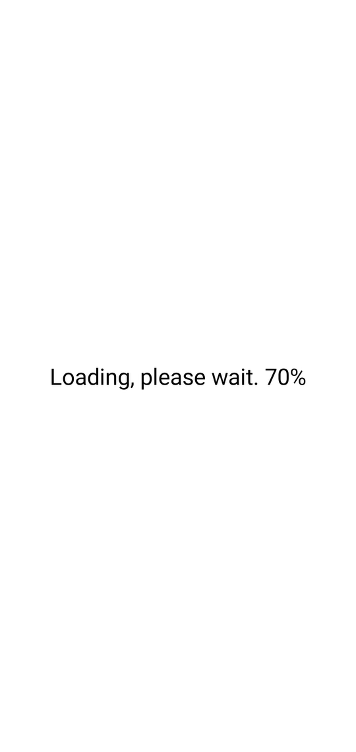

Ardından PromptSpy, ön planda basit bir yükleme tarzı aldatma ekranı gösterir (bkz. Şekil10). Bu sırada arka planda, Gemini AI ile iletişim kurarak, son kullanılan uygulamalar listesindeki işlemini kilitlemek için gerekli talimatları almaya başlar. Bu, PromptSpy’ın cihaz yeniden başlatıldıktan sonra bile aktif ve kilitli kalmasını sağlayan basit bir kalıcılık tekniğidir.

Şekil10 . Üst üste bindirme aldatma etkinliği

Kullanıcı ” Loading, please wait ” etkinliğini gördüğünde, PromptSpy Erişilebilirlik Hizmetlerini kullanarak Son Uygulamalar ekranını açar ve ayrıntılı UI bilgilerini toplar: Görünür metin, içerik açıklamaları, sınıf adları, paket adları ve ekran sınırları. Bu dinamik UI anlık görüntüsünü XML olarak serileştirir ve Gemini’ye gönderdiği komut istemine ekler. Gemini daha sonra “uygulama kilidi” hareketinin nasıl gerçekleştirileceğine dair adım adım dokunma talimatları döndürür.

Bu işlem sürekli bir döngü oluşturur:

- PromptSpy, güncellenmiş UI bağlamını Gemini’ye gönderir

- Gemini yeni eylemlerle yanıt verir

- PromptSpy bunları yürütür ve sonuçta ortaya çıkan ekran durumunu döndürür

Gemini, uygulamanın son uygulamalar arasında başarıyla kilitlendiğini onaylayana kadar döngü devam eder. İşte bir örnek yapı:

- İstem: You are an Android automation assistant. The user will give you the UI XML data of the current screen. You need to analyze the XML and output operation instructions in JSON format to achieve the user’s goal.\nNodes in the XML contain ‘bounds’ attributes in the format ‘[left,top][right,bottom]’. You need to calculate the center coordinates to generate click instructions.\n\n*** Core Judgment Rules ***\n1. **Do NOT guess that the task is completed**. Only return ‘COMPLETED’ when you clearly see visual evidence of success in the current UI XML (e.g., text like ‘Saved’, ‘Success’ appears, switch status becomes checked=\”true\”, or the screen has navigated to the target state).\n2. If you performed the last step but the current XML does not reflect the result yet, return ‘IN_PROGRESS’ with action ‘NONE’ (or wait) to check the new UI state in the next cycle.\n3. If unsure, remain ‘IN_PROGRESS’ and attempt to verify.\n4. If the current UI XML is empty, use ‘RECENTS’ to access the recent apps list.\n\nYou can use SWIPE to scroll\/slide to find targets:\nWhen action_type = \”SWIPE\”, you must provide x1,y1,x2,y2,duration_ms.\ne.g., Scroll UP: slide from bottom to top (y2 < y1).\n\nPlease strictly follow this JSON output format, do not output any Markdown tags or extra text:\n{\n \”status\”: \”IN_PROGRESS\” | \”COMPLETED\” | \”IMPOSSIBLE\”,\n \”reasoning\”: \”Detailed explanation: what specific text or state I saw on the screen to judge the task is completed or needs next <REDACTED>User Goal: Lock the current MorganArgs app in the recent apps list. Device info: <DEVICE MODEL>\n\nCurrent UI XML: <UI>

- Gemini’nin yanıtı (eylem talimatları): status\”: \”IN_PROGRESS\”,\n \”reasoning\”: \”I have accessed the recent apps list. I can see ‘MorganArgs’ listed in the recent apps. The next step is to long-click on the ‘MorganArgs’ app card to bring up the options menu, which should include an option to lock it.\”,\n \”action_type\”: \”LONG_CLICK\”,\n \”x\”: 586,\n \”y\”: 1126,\n \”x1\”: -1,\n \”y1\”: -1,\n \”x2\”: -1,\n \”y2\”: -1,\n \”duration_ms\”: -1\n}

- Kötü amaçlı yazılımın güncellenmiş ekran sonuçlarıyla devamı: The previous action has been executed. This is the new UI XML, please determine if the task is complete or provide the next instruction: <CURRENTLY VISIBLE ACTIVITY>

Gemini tarafından önerilen tüm eylemler (dokunma, kaydırma, gezinme) Erişilebilirlik Hizmetleri aracılığıyla yürütülür ve kötü amaçlı yazılımın kullanıcı girişi olmadan cihazla etkileşime girmesine olanak tanır.

PromptSpy’ın ana kötü amaçlı özelliği, yerleşik VNC hizmetinde yatmaktadır. Bu, saldırganların kurbanın ekranını gerçek zamanlı olarak uzaktan görüntülemelerine ve cihazı tamamen kontrol etmelerine olanak tanır.

Kötü amaçlı yazılım, VNC protokolünü kullanarak 54.67.2[.]84 adresindeki sabit kodlanmış komut ve kontrol (C&C) sunucusuyla iletişim kurar; mesajlar sabit kodlanmış bir anahtar kullanılarak AES şifrelenir. Bu iletişim kanalı aracılığıyla kötü amaçlı yazılım şunları yapabilir:

- Gemini API anahtarını almak,

- yüklü uygulamaların listesini yüklemek,

- kilit ekranı PIN’ini veya parolasını ele geçirmek,

- kilit açma desenini kayıt videosu olarak yakalamak,

- ekranın açık mı kapalı mı olduğunu rapor etmek,

- geçerli ön plan uygulamasını bildirmek,

- sunucu tarafından belirtilen uygulamalar için ekranı ve kullanıcı hareketlerini kaydetmek ve

- istek üzerine ekran görüntüsü almak.

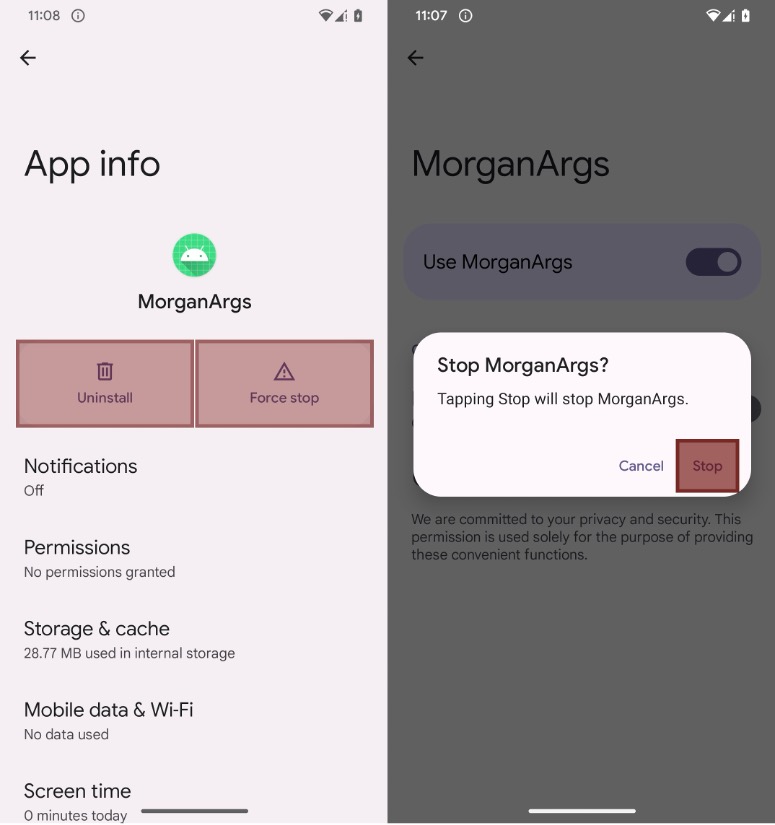

PromptSpy ayrıca Erişilebilirlik Hizmetlerini kaldırmayı engelleyen bir mekanizma olarak kötüye kullanır. Kullanıcı yükü kaldırmaya veya Erişilebilirlik Hizmetlerini devre dışı bırakmaya çalıştığında kötü amaçlı yazılım belirli ekran alanlarına, özellikle stop, end, clear, ve Uninstall. gibi alt dizeler içeren düğmelerin üzerine şeffaf dikdörtgenler yerleştirir. Bu kaplamalar kullanıcı tarafından görülemez ancak etkileşimleri engelleyerek kaldırmayı zorlaştırır. Şekil11 adresinde, şeffaf dikdörtgenlerin rengini ayarlayan hata ayıklama bayrağı (geliştiriciler tarafından orada tutulur) etkinleştirilmiş olarak PromptSpy’ı çalıştırdık, böylece bunların tam olarak nerede görüntülendiğini görselleştirdik. Ancak gerçek cihazda bunlar tamamen görünmez.

Şekil11 . Belirli düğmeleri kapatan görünmez dikdörtgenler (netlik için renkli olarak gösterilmiştir)

PromptSpy, ekrana görünmez öğeler yerleştirerek kaldırılmasını engellediğinden kurbanın bunu kaldırmasının tek yolu, cihazı Güvenli Modda yeniden başlatmaktır. Güvenli Modda, üçüncü taraf uygulamalar devre dışı bırakılır ve normal şekilde kaldırılabilir.

Güvenli Mod’a girmek için kullanıcılar genellikle güç düğmesini basılı tutmalı, Güç kapat’a uzun basmalı ve Güvenli Mod’a Yeniden Başlat komutunu onaylamalıdır (ancak kesin yöntem cihaza ve üreticiye göre farklılık gösterebilir). Telefon Güvenli Mod’da yeniden başlatıldığında, kullanıcı Ayarlar → Uygulamalar → MorganArg’a gidip engellenmeden kaldırma işlemini gerçekleştirebilir.

SONUÇ

PromptSpy, Android kötü amaçlı yazılımlarının kötü niyetli bir şekilde gelişmeye başladığını göstermektedir. Ekran öğelerini yorumlamak ve bunlarla nasıl etkileşim kurulacağına karar vermek için üretken yapay zekâya dayanan bu kötü amaçlı yazılım, karşılaştığı hemen hemen her cihaza, ekran boyutuna veya kullanıcı arayüzü düzenine uyum sağlayabilir. Sabit kodlanmış dokunmalar yerine, yapay zekâya ekranının bir anlık görüntüsünü verir ve karşılığında adım adım kesin etkileşim talimatları alır, böylece kullanıcı arayüzü değişikliklerine dirençli bir kalıcılık tekniği elde eder.

Daha geniş bir açıdan bakıldığında bu kampanya, üretken yapay zekânın kötü amaçlı yazılımları nasıl çok daha dinamik hâle getirebileceğini ve gerçek zamanlı karar verme yeteneği kazandırabileceğini göstermektedir. PromptSpy, üretken yapay zekâ destekli Android kötü amaçlı yazılımlarının ilk örneklerinden biridir ve saldırganların etkilerini artırmak için yapay zekâ araçlarını ne kadar hızlı bir şekilde kötüye kullanmaya başladıklarını göstermektedir.

IOC’LER

Files

Kapsamlı bir tehlike göstergesi (IoC) listesi ve örnekler GitHub depomuzda bulunabilir.

Files

| SHA-1 | Filename | Detection | Description |

| 6BBC9AB132BA066F63676E05DA13D108598BC29B | net.ustexas.myavlive.apk | Android/Spy.VNCSpy.A | Android VNCSpy malware. |

| 375D7423E63C8F5F2CC814E8CFE697BA25168AFA | nlll4.un7o6.q38l5.apk | Android/Spy.VNCSpy.A | Android VNCSpy malware. |

| 3978AC5CD14E357320E127D6C87F10CB70A1DCC2 | ppyzz.dpk0p.ln441.apk | Android/Spy.VNCSpy.A | Android VNCSpy malware. |

| E60D12017D2DA579DF87368F5596A0244621AE86 | mgappc-1.apk | Android/Spy.PromptSpy.A | Android PromptSpy dropper. |

| 9B1723284E311794987997CB7E8814EB6014713F | mgappm-1.apk | Android/Spy.PromptSpy.A | Android PromptSpy dropper. |

| 076801BD9C6EB78FC0331A4C7A22C73199CC3824 | mgappn-0.apk | Android/Spy.PromptSpy.A | Android PromptSpy dropper. |

| 8364730E9BB2CF3A4B016DE1B34F38341C0EE2FA | mgappn-1.apk | Android/Spy.PromptSpy.A | Android PromptSpy dropper. |

| F8F4C5BC498BCCE907DC975DD88BE8D594629909 | app-release.apk | Android/Spy.PromptSpy.A | Android PromptSpy. |

| C14E9B062ED28115EDE096788F62B47A6ED841AC | mgapp.apk | Android/Phishing.Agent.M | Android phishing malware. |

Network

| IP | Domain | Hosting provider | First seen | Details |

| 52.222.205[.]45 | m-mgarg[.]com | Amazon.com, Inc. | 2026-01-12 | Phishing website. |

| 54.67.2[.]84 | N/A | Amazon.com, Inc. | N/A | C&C server. |

| 104.21.91[.]170 | mgardownload[.]com | Cloudflare, Inc. | 2026-01-13 | Distribution website. |

MITRE ATT&CK TEKNİKLERİ

Bu tablo, MITRE ATT&CK çerçevesinin 18. sürümü kullanılarak oluşturulmuştur.

| Tactic | ID | Name | Description |

| Persistence | T1398 | Boot or Logon Initialization Scripts | PromptSpy receives the BOOT_COMPLETED broadcast intent to activate at device startup. |

| T1541 | Foreground Persistence | PromptSpy uses foreground persistence to keep a service running. | |

| Defense Evasion | T1516 | Input Injection | PromptSpy abuses the Accessibility Service to prevent its removal. |

| Credential Access | T1417.002 | Malicious Third Party Keyboard App: GUI Input Capture | PromptSpy can intercept Android lockscreen PIN and password. |

| Discovery | T1426 | System Information Discovery | PromptSpy obtains device name, model, and OS version. |

| Collection | T1418 | Software Discovery | PromptSpy can obtain a list of installed applications. |

| T1513 | Screen Capture | PromptSpy can record the screen. | |

| Command and Control | T1663 | Remote Access Software | PromptSpy can use VNC to remotely control a compromised device. |

| T1521.001 | Standard Cryptographic Protocol: Symmetric Cryptography | PromptSpy encrypts C&C communication using AES. | |

| Exfiltration | T1646 | Exfiltration Over C2 Channel | PromptSpy can exfiltrate collected data to the C&C server. |