ESET araştırmacıları, bu kez muhtemelen yapay zekâ yardımıyla geliştirilmiş olan NGate kötü amaçlı yazılımının başka bir versiyonunu keşfettİ

ESET Research, daha önce kullanılan NFCGate aracı yerine HandyPay adlı meşru bir Android uygulamasını kötüye kullanan NGate kötü amaçlı yazılım ailesinin yeni bir varyantını keşfetti. Tehdit aktörleri, NFC verilerini aktarmak için kullanılan uygulamayı ele geçirdi ve yapay zekâ tarafından oluşturulmuş gibi görünen kötü amaçlı kodla yamaladı. NGate’in önceki sürümlerinde olduğu gibi, bu kötü amaçlı kod da saldırganların kurbanın ödeme kartındaki NFC verilerini kendi cihazlarına aktarmasına ve bu verileri temassız ATM para çekme işlemleri ve yetkisiz ödemeler için kullanmasına olanak tanıyor. Ayrıca kod kurbanın ödeme kartı PIN kodunu da ele geçirebilir ve bunu operatörlerin C&C sunucusuna aktarabilir.

Bu blog yazısının anahtar noktaları:

- ESET araştırmacıları, meşru Android HandyPay uygulamasını kötüye kullanan yeni bir NGate kötü amaçlı yazılım varyantı keşfetti.

- HandyPay’i trojanize etmek için tehdit aktörleri büyük olasılıkla üretken yapay zekâyı kullanmışlardır; bu, yapay zekâ tarafından üretilen metinlere özgü olan ve günlüklerde bırakılan emojilerden anlaşılmaktadır.

- Kampanya Kasım 2025’ten beri devam ediyor ve Brezilya’daki Android kullanıcılarını hedef alıyor.

- Kötü amaçlı kod, NFC verilerini iletmenin yanı sıra ödeme kartı PIN kodlarını da çalıyor.

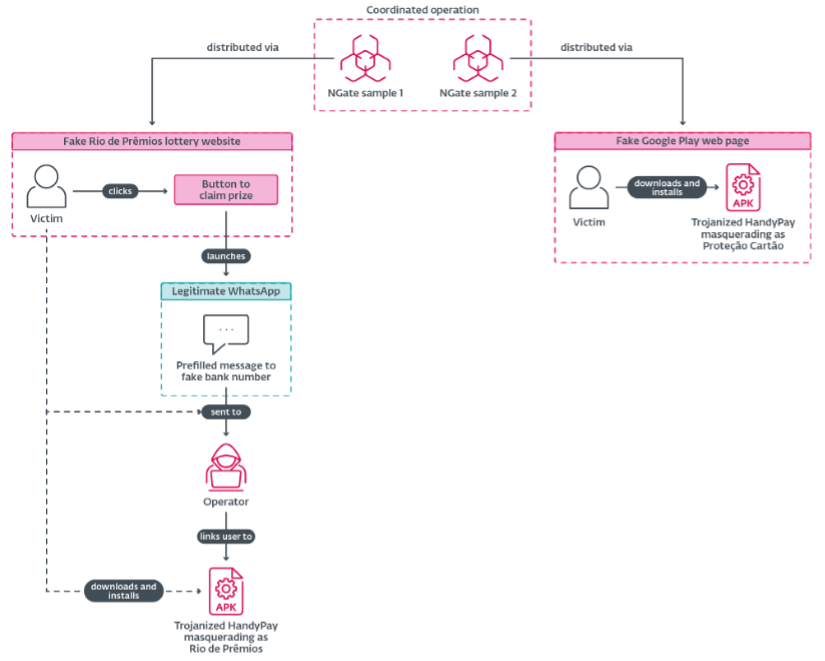

- Saldırılarda iki adet NGate örneğinin dağıtıldığını gördük: Biri sahte bir piyango web sitesi, diğeri ise sahte bir Google Play web sitesi aracılığıyla. Her iki site de aynı etki alanında barındırılıyordu; bu durum, tek bir tehdit aktörünün iş başında olduğunu kuvvetle işaret ediyor.

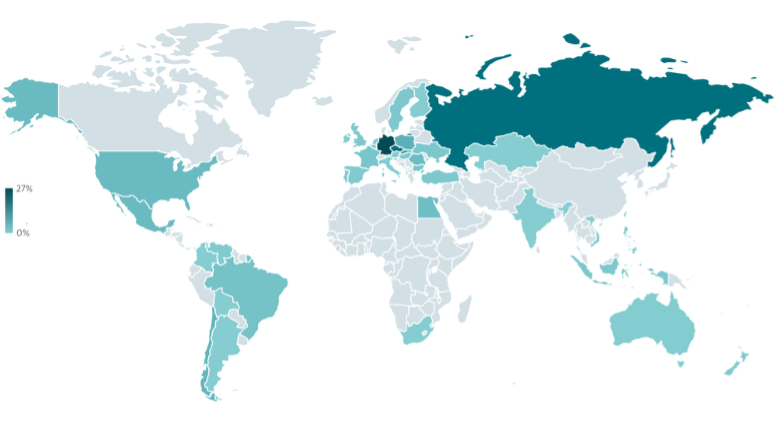

Saldırılar Brezilya’daki kullanıcıları hedef alıyor ve trojan içeren uygulama, esas olarak Brezilya piyango sitesi Rio de Prêmios’u taklit eden bir web sitesi ve sözde kart koruma uygulaması için sahte bir Google Play sayfası aracılığıyla dağıtılıyor. Bu, Brezilya’yı hedef alan ilk NGate kampanyası değil: 2025’in ikinci yarısına ait Tehdit Raporumuzda da belirttiğimiz gibi, NFC tabanlı saldırılar yeni bölgelere yayılıyor (bkz. Şekil 1) ve daha sofistike taktik ve tekniklerden yararlanıyor; özellikle Brezilya, PhantomCard adlı bir NGate varyantı tarafından hedef alınıyor. Saldırganlar yeni sosyal mühendislik yaklaşımlarını deniyor ve NFC’nin kötüye kullanımını bankacılık truva atı yetenekleriyle giderek daha fazla birleştiriyor.

Şekil 1 . Ocak 2025’ten Şubat 2026’ya kadar NGate saldırılarının coğrafi dağılımı

Trojanize edilmiş HandyPay’i dağıtan kampanyanın Kasım 2025 civarında başladığını ve bu blog yazısı yazıldığı sırada hâlâ aktif olduğunu düşünüyoruz. Ayrıca HandyPay’in kötü amaçlı yamalanmış sürümünün resmî Google Play mağazasında hiçbir zaman bulunmadığına da dikkat çekmek gerekir. App Defense Alliance ortağı olarak, bulgularımızı Google ile paylaştık. Android kullanıcıları, Google Play hizmetlerine sahip Android cihazlarda varsayılan olarak etkinleştirilen Google Play Protect sayesinde bu kötü amaçlı yazılımın bilinen sürümlerine karşı otomatik olarak korunur.

Ayrıca HandyPay geliştiricisine ulaşarak uygulamalarının kötü amaçlı kullanıldığı konusunda onları uyardık. İletişim kurduktan sonra, kendi taraflarında bir iç soruşturma yürüttüklerini doğruladılar.

Handypay’in kötüye kullanımı

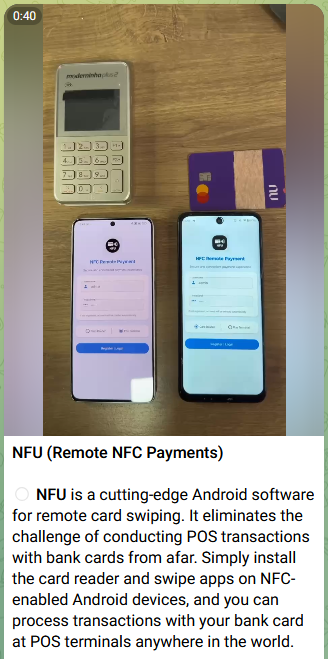

NFC tehditlerinin sayısı artmaya devam ettikçe bunları destekleyen ekosistem de giderek daha sağlam hâle geliyor. İlk NGate saldırılarında, NFC verilerinin aktarımını kolaylaştırmak için açık kaynaklı NFCGate aracı kullanılmıştı. O zamandan bu yana, NFU Pay ve TX-NFC gibi benzer işlevlere sahip birçok “kötü amaçlı yazılım hizmeti” (MaaS) ürünü satın alınabilir hâle geldi. Bu kitler, Telegram üzerinden iş ortaklarına aktif olarak pazarlanıyor (bu tür bir reklam örneği Şekil 2’de gösterilmiştir). Örneğin, Brezilya’yı da hedef alan yukarıda bahsedilen PhantomCard saldırıları, veri aktarımını kolaylaştırmak için NFU Pay’i kullanmıştır. Ancak bu blog yazısında anlatılan kampanyada, tehdit aktörleri kendi çözümlerini kullanmaya karar vermiş ve mevcut bir uygulamayı (HandyPay) kötü niyetle yamalamıştır.

Şekil 2 . Telegram kanalında tanıtılan NFU Pay MaaS

HandyPay (resmî web sitesi), 2021 yılından beri Google Play’de bulunan bir Android uygulamasıdır. Uygulama, NFC verilerinin bir cihazdan diğerine aktarılmasını sağlar; bu özellik, bir kartı aile üyeleriyle paylaşmak veya çocuğun tek seferlik bir satın alma işlemi yapmasına izin vermek gibi amaçlarla kullanılabilir. Veriler önce kart sahibinin cihazında okunur, ardından eşleştirilmiş cihazla paylaşılır. Kullanıcılar e-posta yoluyla hesaplarını bağladıktan sonra, kart sahibi ödeme kartını NFC yoluyla tarar ve şifrelenmiş veriler internet üzerinden eşleştirilmiş cihaza aktarılır. Bu cihaz daha sonra orijinal kart sahibinin kartını kullanarak dokunarak ödeme işlemlerini gerçekleştirebilir. Sürecin çalışması için kullanıcıların HandyPay’i varsayılan ödeme uygulaması olarak ayarlamaları ve Google veya e-posta tabanlı bir tokenla oturum açmaları gerekir.

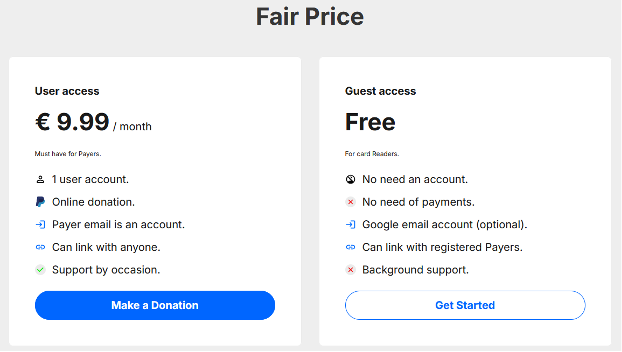

Geliştiricinin web sitesine göre, uygulama bir dereceye kadar para kazanma özelliği içeriyor (bkz. Şekil 3): Uygulamayı okuyucu olarak kullanmak ücretsizdir (“Misafir erişimi”) ancak eşleştirilmiş bir cihazda kartı taklit etmek için (“Kullanıcı erişimi”), aylık 9,99 €abonelik ücreti ödemeniz gerekiyor. Ancak site, bu ücreti bir bağış olarak nitelendiriyor ve ödeme, resmî Google Play mağaza sayfasında belirtilmiyor.

Şekil 3 . Resmî web sitesinden alınan HandyPay para kazanma bilgileri

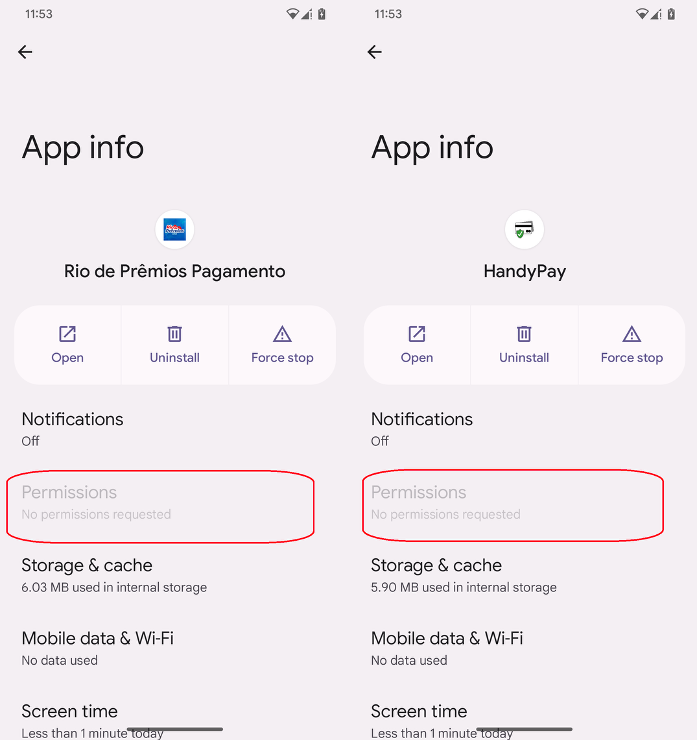

Bu kampanyanın düzenleyicileri, NFC verilerini aktarmak için piyasada yerleşik bir çözümü tercih etmek yerine neden HandyPay uygulamasını trojan virüsüyle enfekte etmeye karar verdiler? Cevap basit: Para. Mevcut MaaS kitlerinin abonelik ücretleri yüzlerce dolara ulaşıyor: NFU Pay, ürününü aylık yaklaşık 400 ABD doları karşılığında sunarken TX-NFC ise aylık yaklaşık 500 ABD doları istiyor. HandyPay ise çok daha ucuzdur ve aylık sadece 9,99 avro bağış talep eder, o da varsa. Fiyata ek olarak, HandyPay doğal olarak herhangi bir izin gerektirmez, sadece varsayılan ödeme uygulaması olarak ayarlanması yeterlidir, bu da tehdit aktörlerinin şüphe uyandırmamasını sağlar.

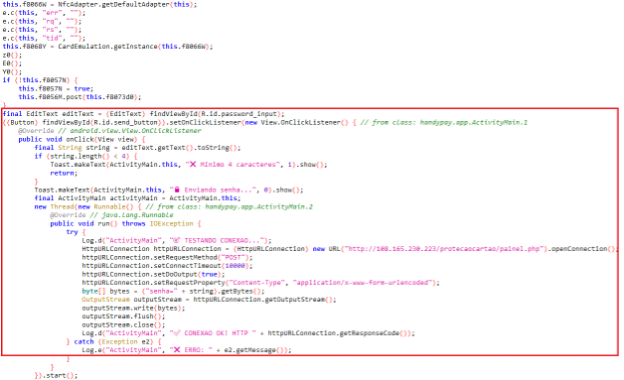

Giriş bölümünde de bahsettiğimiz gibi HandyPay’i trojanize etmek için kullanılan kötü amaçlı kod, GenAI araçlarının yardımıyla üretilmiş olduğuna dair işaretler gösteriyor. Özellikle, kötü amaçlı yazılım günlükleri, yapay zekâ tarafından üretilen metinlere özgü emojiler içeriyor (Şekil 4‘teki kod parçasına bakın). Bu da kesin kanıt bulunmamasına rağmen kodun oluşturulmasında veya değiştirilmesinde LLM’lerin rol oynadığını düşündürüyor. Bu, üretken yapay zekânın siber suçlular için giriş engelini düşürdüğü ve sınırlı teknik beceriye sahip tehdit aktörlerinin işlevsel kötü amaçlı yazılımlar üretmesini sağladığı daha geniş bir eğilime uyuyor.

Şekil 4 . Büyük olasılıkla AI tarafından üretilen ve ödeme kartı PIN’lerinin C&C sunucusuna sızdırılmasından sorumlu kötü amaçlı kod parçacığı

Kampanyanın analizi

Hedef

Dağıtım vektörleri ve trojanize edilmiş uygulamanın dil sürümüne göre, kampanya Brezilya’daki Android kullanıcılarını hedeflemektedir. Saldırganların C&C sunucusunu analiz ederken tümü Brezilya’da konumlandırılmış dört ele geçirilmiş cihazdan gelen günlükleri de bulduk. Veriler, saldırılarla ilişkili yakalanan PIN kodlarını, IP adreslerini ve zaman damgalarını içeriyordu.

İlk erişim

Kampanyanın bir parçası olarak, iki NGate örneğini inceledik. Her ne kadar ayrı ayrı dağıtılsalar da aynı etki alanı üzerinde barındırılıyorlar ve aynı HandyPay uygulamasını kullanıyorlar; bu da aynı kötü niyetli aktörler tarafından yürütülen koordineli bir operasyon olduğunu gösteriyor. Her iki örneğin dağıtım akışı Şekil 5 adresinde gösterilmiştir.

Şekil 5 . Kampanya dağıtım akışı

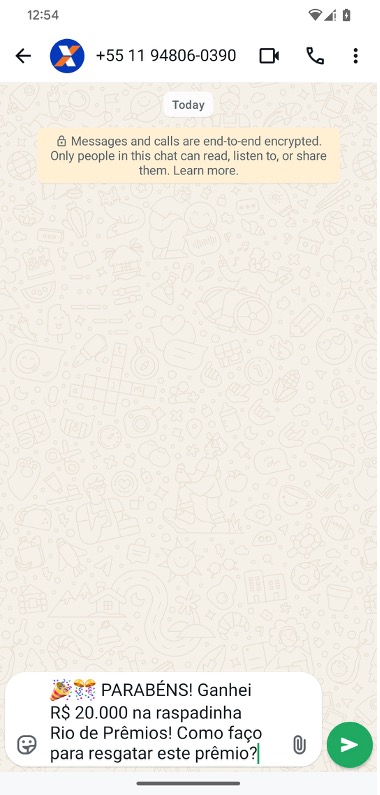

İlk NGate örneği, Rio de Janeiro eyalet piyango kuruluşu (Loterj) tarafından işletilen bir piyango olan Rio de Prêmios‘u taklit eden bir web sitesi aracılığıyla dağıtılmaktadır. Site, kullanıcının üç eşleşen sembolü ortaya çıkarması gereken bir kazı kazan oyunu göstermektedir; sonuç, kullanıcının her zaman 20.000 R$ “kazanacağı” şekilde hileli olarak ayarlanmıştır (bkz. Şekil 6). Ödülü almak için kullanıcıdan Şekil 7‘de gösterildiği gibi, önceden tanımlanmış bir WhatsApp numarasına gönderilmiş önceden doldurulmuş bir mesaj içeren meşru WhatsApp’ı açan bir düğmeye dokunması istenir. Güvenilirliği artırmak için ilgili WhatsApp hesabı, ülkedeki piyangoların çoğunu yöneten Brezilya’nın devlet bankası Caixa Econômica Federal’i taklit eden bir profil resmi kullanır.

Şekil 6 . Semboller kazındığında her zaman 20.000 R$ kazanılır (solda) ve kurban, ödülünü almak için “Ödülümü şimdi al” yazan bir düğmeyle WhatsApp’ı başlatmaya davet edilir (sağda)

Şekil 7 . Önceden seçilmiş bir WhatsApp kişisine gönderme seçeneği içeren mesaj taslağı

Muhtemelen bu noktada kurban, sahte piyango web sitesiyle aynı sunucuda barındırılan ve Rio de Prêmios uygulaması kılığına girmiş, yamalanmış HandyPay uygulamasına yönlendirilir. Testler sırasında saldırganın WhatsApp hesabından bir yanıt almadık ancak bunu Brezilya telefon numarası kullanmamamıza bağlıyoruz.

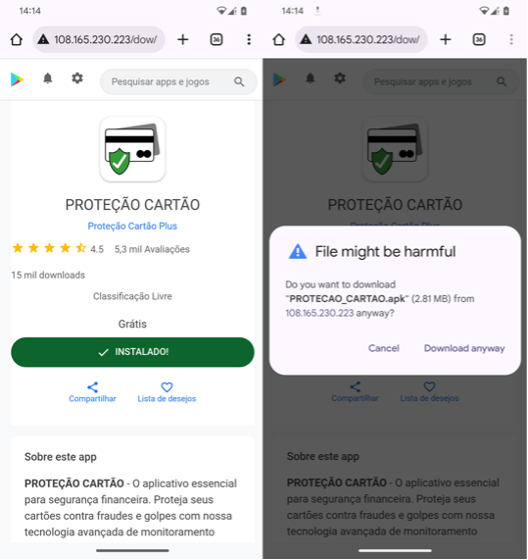

İkinci NGate örneği, sahte bir Google Play web sayfası üzerinden Proteção Cartão (makine çevirisi: Kart Koruması) adlı bir uygulama olarak dağıtılıyor. Şekil 8 adresindeki ekran görüntüleri, kurbanların uygulamayı manuel olarak indirip yüklemek zorunda kaldıklarını ve bu süreçte cihazlarının trojanize edilmiş HandyPay ile tehlikeye atıldığını gösteriyor. Ekim 2025‘te Brezilya’yı hedef alan ve NGate’in PhantomCard varyantını kullanan bir kampanyada benzer isimlere sahip kötü amaçlı uygulamaların kullanıldığını gördük.

Şekil 8 . Kullanıcıların kötü amaçlı Proteção Cartão uygulamasını manuel olarak indirip yüklemesi gerekiyor

Çalışma akışı

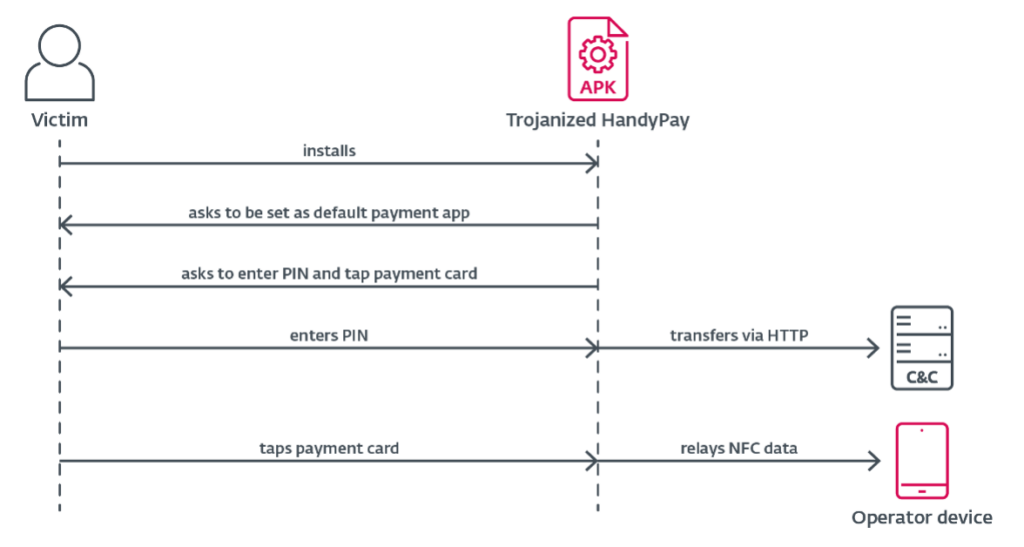

Trojanize HandyPay uygulamasının çalışma akışına genel bir bakış Şekil 9‘da gösterilmektedir.

Şekil 9 . Truva atı bulaşmış HandyPay’in işleyiş akışı

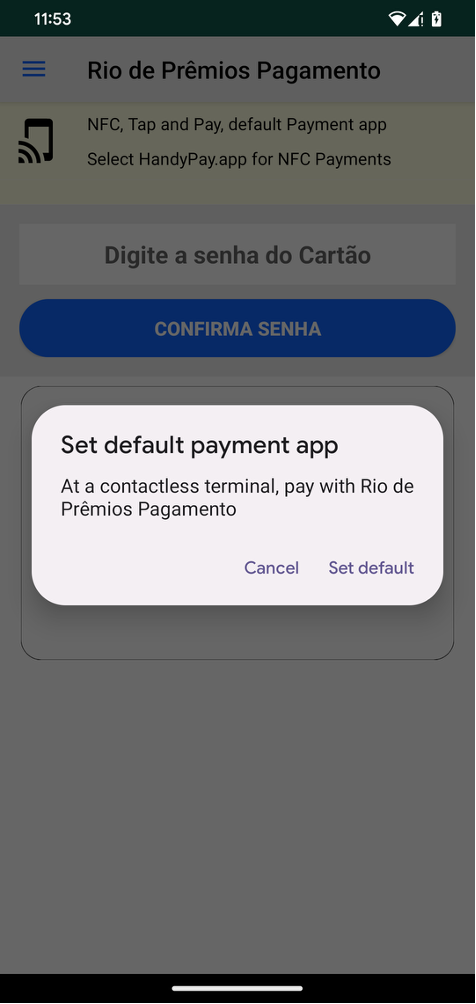

İlk olarak, uygulama yalnızca Google Play dışında mevcut olduğundan kurbanın HandyPay’in trojanize edilmiş bir sürümünü manuel olarak yüklemesi gerekir. Kullanıcı tarayıcısında uygulamayı indir düğmesine dokunduğunda, Android yüklemeyi otomatik olarak engeller ve bu kaynaktan yüklemeye izin verilmesini isteyen bir uyarı gösterir. Kullanıcının bu uyarıda Ayarlar’a dokunması, “Bu kaynaktan izin ver” seçeneğini etkinleştirmesi, indirme ekranına geri dönmesi ve uygulamayı yüklemeye devam etmesi yeterlidir. Yükleme tamamlandığında, uygulama varsayılan ödeme uygulaması olarak ayarlanmasını ister; bu, Şekil 10 adresinde görülebilir. Bu işlevsellik, resmî HandyPay uygulamasının bir parçası olduğu için kötü amaçlı değildir. Koda enjekte edilen gerçek kötü amaçlı yazılım, NFC verilerini iletmek için kurbanın telefonunda bu ayarın etkinleştirilmesine ihtiyaç duymaz; yalnızca verileri alan cihaz, yani operatör cihazı, bu ayarın etkinleştirilmesine ihtiyaç duyar. Başka hiçbir izin gerekmez (bkz. Şekil 11), bu da kötü amaçlı uygulamanın fark edilmeden kalmasına yardımcı olur.

Şekil 10 . Uygulamayı varsayılan NFC ödeme uygulaması olarak ayarlamak için ilk istek

Şekil 11 . HandyPay herhangi bir izin gerektirmez

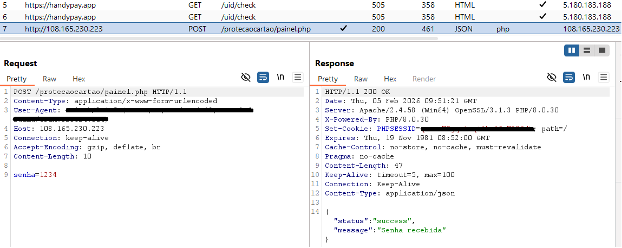

Ardından kurbandan, ödeme kartının PIN kodunu uygulamaya girmesi ve NFC özelliği etkinleştirilmiş akıllı telefonun arkasına kartını dokundurması istenir. Kötü amaçlı yazılım, HandyPay hizmetini kötüye kullanarak NFC kart verilerini saldırganın kontrolündeki bir cihaza iletir ve böylece saldırgan, kurbanın ödeme kartı verilerini kullanarak ATM’lerden nakit para çekebilir. Operatörün cihazı, kötü amaçlı uygulama içinde sabit olarak kodlanmış bir e-posta adresine bağlıdır; bu sayede yakalanan tüm NFC trafiğinin yalnızca saldırgana yönlendirilmesi sağlanır. Analiz edilen örneklerde iki farklı saldırgan e-posta adresinin kullanıldığını gözlemledik. NFC aktarımında aktarılan standart veri grubunun yanı sıra kurbanın ödeme kartı PIN kodu, HandyPay altyapısına bağlı kalınmadan HTTP üzerinden (bkz. Şekil 12) özel bir C&C sunucusuna ayrı olarak aktarılır. PIN toplama için kullanılan C&C uç noktası, dağıtım sunucusu olarak da işlev görür ve hem dağıtım hem de veri toplama işlemlerini merkezileştirir.

Şekil 12 . HTTP üzerinden C&C sunucusuna PIN sızdırma örneği

Sonuç

Sahnede bir başka NGate kampanyasının ortaya çıkmasıyla NFC dolandırıcılığının giderek arttığı açıkça görülüyor. Bu sefer, tehdit aktörleri NFCGate gibi yerleşik bir çözümü veya piyasada bulunan bir MaaS hizmetini kullanmak yerine, mevcut NFC aktarım işlevine sahip bir uygulama olan HandyPay’i trojanize etmeye karar verdiler. Kötü amaçlı kodun oluşturulmasında üretken yapay zekânın kullanılmış olma ihtimalinin yüksek olması, siber suçluların teknik uzmanlığa ihtiyaç duymadan bile LLM’leri kötüye kullanarak nasıl zarar verebileceğini göstermektedir.

IOC’ler

Dosyalar

Kapsamlı bir tehlike göstergeleri (IoC) listesi ve örnekler GitHub depomuzda bulunabilir.

| SHA-1 | Filename | Detection | Description |

| 48A0DE6A43FC6E49318AD6873EA63FE325200DBC | PROTECAO_CARTAO.apk | Android/Spy.NGate.CC | Android NGate malware. |

| A4F793539480677241EF312150E9C02E324C0AA2 | PROTECAO_CARTAO.apk | Android/Spy.NGate.CB | Android NGate malware. |

| 94AF94CA818697E1D99123F69965B11EAD9F010C | Rio_de_Prêmios_Pagamento.apk | Android/Spy.NGate.CB | Android NGate malware. |

Network

| IP | Domain | Hosting provider | First seen | Details |

| 104.21.91[.]170 | protecaocartao[.]online | Cloudflare, Inc. | 2025-11-08 | NGate distribution website. |

| 108.165.230[.]223 | N/A | KAUA REIS DA SILVA trading as BattleHost | 2025-11-09 | NGate C&C server. |

MITRE ATT&CK teknikleri

Bu tablo, MITRE ATT&CK çerçevesinin 18. sürümü kullanılarak oluşturulmuştur.

| Tactic | ID | Name | Description |

| Initial Access | T1660 | Phishing | NGate has been distributed using dedicated websites. |

| Credential Access | T1417.002 | Input Capture: GUI Input Capture | NGate tries to obtain victims’ PIN codes via a patched text box. |

| Exfiltration | T1646 | Exfiltration Over C2 Channel | NGate exfiltrates victims’ PINs over HTTP. |