ESET araştırmacıları, ScarCruft APT grubu tarafından Yanbian bölgesini hedef alan ve arka kapı içeren Windows ve Android oyunları aracılığıyla gerçekleştirilen devam eden bir saldırıyı araştırdı

ESET araştırmacıları, Kuzey Kore ile bağlantılı APT grubu ScarCruft tarafından Çin’in Yanbian bölgesini hedef alan çok platformlu bir tedarik zinciri saldırısını ortaya çıkardı. Yanbian bölgesi, etnik Korelilerin yaşadığı ve Kuzey Koreli mülteciler ile kaçakların geçiş noktası olan bir bölgedir. Muhtemelen 2024’ün sonlarından beri devam eden saldırıda ScarCruft, Yanbian temalı oyunlara adanmış bir video oyun platformunun Windows ve Android bileşenlerini ele geçirerek, bunlara arka kapı yerleştirerek trojanlaştırdı.

ESET tarafından BirdCall olarak adlandırılan bu arka kapının, başlangıçta yalnızca Windows’u hedeflediği biliniyordu; Android sürümü ise bu tedarik zinciri saldırısının bir parçası olarak keşfedildi. Bu blog yazısında, saldırıya genel bir bakış sunuyor ve Android arka kapısı hakkında ilk kamuya açık analizi paylaşıyoruz.

Bu blog yazısının ana noktaları:

- Kuzey Kore ile bağlantılı APT grubu ScarCruft, Çin’in Yanbian bölgesinde yaşayan etnik Koreliler tarafından kullanılan bir video oyun platformunu ele geçirdi.

- Oyun platformunun Windows istemcisi, RokRAT arka kapısına yol açan kötü amaçlı bir güncelleme yoluyla ele geçirildi ve bu da daha sofistike BirdCall arka kapısını devreye soktu.

- Oyun platformunda bulunan Android oyunları, ScarCruft’un cephaneliğindeki yeni bir araç olan BirdCall arka kapısının Android sürümünü içerecek şekilde trojanize edildi.

- Kampanyanın amacı casusluktur; arka kapı, kişisel verileri ve belgeleri toplayabilir, ekran görüntüleri alabilir ve ses kayıtları yapabilir.

Scarcruft profili

APT37 veya Reaper olarak da bilinen ScarCruft, 2012 yılından beri faaliyet göstermektedir ve Kuzey Kore casusluk grubu olduğundan şüphelenilmektedir. Grup öncelikle Güney Kore’ye odaklanmakla birlikte, diğer Asya ülkeleri de hedef alınmıştır. ScarCruft, esas olarak devlet ve askeri kuruluşların yanı sıra Kuzey Kore’nin çıkarlarıyla bağlantılı çeşitli sektörlerdeki şirketlerle ilgileniyor gibi görünmektedir. Grup ayrıca Kuzey Kore’den kaçan kişileri de hedef almaktadır; bu tür faaliyetlerin en son örneği bu blog yazısında sunulmuştur.

Birdcall arka kapısı

Windows sürümü

BirdCall, 2021 yılında keşfettiğimiz ve ESET Tehdit İstihbaratı raporlamasının bir parçası olarak ScarCruft’a atfettiğimiz, C++ ile yazılmış bir Windows arka kapısıdır.

Bu arka kapı, ekran görüntüsü alma, tuş vuruşlarını ve panodaki içeriği kaydetme, kimlik bilgilerini ve dosyaları çalma ve kabuk komutlarını yürütme gibi çok çeşitli casusluk yeteneklerine sahiptir. C&C amaçları için arka kapı, Dropbox veya pCloud gibi meşru bulut depolama hizmetlerini ya da güvenliği ihlal edilmiş web sitelerini kullanır. BirdCall genellikle, bir Ruby veya Python betiği ile başlayan ve bilgisayara özgü bir anahtar kullanılarak şifrelenmiş bileşenler içeren çok aşamalı bir yükleme zincirinde dağıtılır. BirdCall’un ilk sürümü, 2021 yılında Güney Koreli satıcılar tarafından RokRAT’ın (S2W, AhnLab) gelişmiş bir sürümü olarak kamuoyuna tanıtılmıştır.

Android sürümü

Bu blog yazısında anlattığımız saldırıda keşfedilen BirdCall’un Android sürümü, Windows arka kapısının komut ve yeteneklerinin bir alt kümesini uygular – kişiler, SMS mesajları, arama kayıtları, belgeler, medya dosyaları ve özel anahtarları toplar. Ayrıca ekran görüntüleri alabilir ve çevresindeki sesi kaydedebilir.

Araştırmalarımıza göre, Android BirdCall birkaç ay boyunca aktif olarak geliştirilmiştir. 1.0 sürümünden (yaklaşık Ekim 2024’te oluşturulmuş) 2.0 sürümüne (yaklaşık Haziran 2025’te oluşturulmuş) kadar yedi sürüm tespit ettik.

Keşif

Araştırmamız, VirusTotal’da bulunan şüpheli bir APK dosyasıyla başladı. İlk analiz sonucunda, bu APK dosyasının zararlı olduğunu ve bir arka kapı içerdiğini tespit ettik.

İlginç bir şekilde, APK dosyasının 延边红十 (makine çevirisi: Yanbian Red Ten) adlı bir trojanlı kart oyunu olduğu ortaya çıktı ve bu oyunu resmî web sitesi olan https://www.sqgame[.]net’e kadar izledik. sqgame, Yanbian halkı için özel olarak tasarlanmış bir oyun platformudur ve Windows, Android ve iOS için geleneksel Yanbian oyunlarını barındırır. Oyuncular, arkadaşlarıyla kart ve masa oyunlarında (bkz. Şekil 1) rekabet edebilir veya düzenlenen turnuvalara katılabilir.

Şekil 1. Yanbian Red Ten oyunu

Şaşırtıcı bir şekilde, resmî web sitesinden indirilebilen APK, VirusTotal’da ilk olarak bulduğumuz APK ile aynıdır. Dahası, sqgame’den indirilebilen ikinci bir Android oyunu (新画图, makine çevirisi: New Drawing) da aynı arka kapı ile trojanize edilmişti. Daha ayrıntılı analizler, bu arka kapının ScarCruft grubunun BirdCall arka kapısının Android sürümü olduğunu ortaya çıkardı.

sqgame web sitesindeki Windows masaüstü istemcisi bağlantısı, temiz göründüğü hâlde birkaç yıllık bir yükleyiciye yönlendiriyor. Yükleme tamamlandıktan sonra güncellemeleri indiriyor ancak analizimiz sırasında burada herhangi bir kötü amaçlı kod tespit edemedik.

ESET telemetrisinde daha ayrıntılı bir inceleme yaptığımızda, masaüstü istemcisi için bir güncelleme paketinden kaynaklanan, trojanize edilmiş bir mono.dll kütüphanesi tespit ettik. ESET telemetrisi, bu güncelleme paketinin en azından Kasım 2024’ten itibaren bilinmeyen bir süre boyunca kötü amaçlı olduğunu gösteriyor. Bu yazının yazıldığı tarihte, bu güncelleme paketi artık kötü amaçlı değildi.

Ayrıca sqgame web sitesinde bulunan iOS oyununu da kontrol ettik ve herhangi bir kötü amaçlı kod bulamadık. Uygulamanın trojanlaştırılması ve dağıtılması diğer platformlara kıyasla çok daha zor olacağından ve muhtemelen Apple’ın inceleme sürecine takılacağından ScarCruft’un bu platformu atladığını düşünüyoruz.

Viktimoloji

Bu saldırıda ele geçirilen web sitesi Yanbian halkına ve onların geleneksel oyunlarına adanmış olduğundan saldırının birincil hedeflerinin Yanbian’da yaşayan etnik Koreliler olduğu sonucuna varıyoruz. Yanbian Kore Özerk Bölgesi, Kuzey Kore ile sınırı olan ve Kore dışında en büyük etnik Kore topluluğuna ev sahipliği yapan bir Çin bölgesidir.

Bu bağlamda, saldırının Yanbian bölgesinde yaşayan (veya bu bölgeden gelen) ve Kuzey Kore rejimi tarafından ilgi çekici görülen kişiler hakkında bilgi toplamayı amaçladığını düşünüyoruz – büyük olasılıkla mülteciler veya kaçaklar.

Saldırıya genel bakış

Android

Sqgame web sitesinde bulunan Android oyunlarından ikisinin, BirdCall arka kapısını içerecek şekilde trojanize edildiği tespit edildi. https://www.sqgame[.]net/games/gamedownload.aspx adresinde bulunan indirme sayfası Şekil 2‘de gösterilmiştir; trojanize edilmiş iki oyunun indirme düğmeleri kırmızı ile vurgulanmıştır. Mevcut üçüncü Android oyunu, analizimiz sırasında temizdi.

Şekil 2. Truva atı bulaşmış oyunlara yönlendiren indirme sayfası

Mağdurların, cihazlarındaki bir web tarayıcısı aracılığıyla trojan bulaşmış oyunları indirdiklerine ve muhtemelen bunları kasıtlı olarak yüklediklerine dair kanıtlar bulduk. Başka hiçbir yerde APK dosyası bulamadık. Ayrıca resmî Google Play Mağazası’nda da bu kötü amaçlı APK’ları tespit edemedik.

Web sitesinin ne zaman ele geçirildiğini ve tedarik zinciri saldırısının ne zaman başladığını belirleyemedik. Ancak dağıtılan kötü amaçlı yazılımın analizine dayanarak bunun 2024’ün sonlarında gerçekleştiğini tahmin ediyoruz.

Tablo 1, iki trojanlı APK dosyasının barındırma URL’lerini ve keşif anında sunulan dosyaların hash değerlerini göstermektedir. Bu blog yazısı yazıldığı sırada, kötü amaçlı dosyalar hâlâ sqgame web sitesinde mevcuttu. Aralık 2025’te sqgame’e bu güvenlik ihlalini bildirdik ancak henüz bir yanıt almadık.

| Time of discovery | URL | SHA‑1 | Description |

| 2025-10 | http://sqgame.com[.]cn/ybht.apk | 03E3ECE9F48CF4104AAFC535790CA2FB3C6B26CF | Trojanized game with the BirdCall backdoor. |

| 2025-10 | http://sqgame.com[.]cn/sqybhs.apk | FC0C691DB7E2D2BD3B0B4C1E24D18DF72168B7D9 | Trojanized game with the BirdCall backdoor. |

Windows

Sqgame web sitesinde bulunan Windows masaüstü istemcisi, analiz ettiğimizde kötü amaçlı kod içermiyordu ancak daha sonra http://xiazai.sqgame.com[.]cn/dating/20240429.zip adresinde barındırılan masaüstü istemcisinin güncelleme paketinden kaynaklanan, trojan bulaşmış bir mono.dll kütüphanesi tespit ettik. ESET telemetri verileri, bu güncelleme paketinin en azından Kasım 2024’ten itibaren bilinmeyen bir süre boyunca kötü amaçlı olduğunu göstermektedir ancak bu yazının yazıldığı tarihte, bu güncelleme paketi artık kötü amaçlı değildi.

ScarCruft, temiz bir mono kütüphanesini alıp, bir indirici içeren ek kod ve verilerle yamalamıştır. İndirici, önce çalışan süreçlerde analiz araçları ve sanal makine ortamları olup olmadığını kontrol eder ve herhangi biri bulunursa devam etmez. Aksi takdirde, sqgame istemcisinin sürecini arar ve kurulum klasöründeki mono kütüphanesine giden bir yol oluşturur.

Ardından, keşfedildiği sırada RokRAT arka kapısını içeren bir kabuk kodu indirip çalıştırır. Son olarak, indirici istemci sürecini sonlandırır ve mono kütüphanesinin orijinal, temiz sürümünü indirerek, kurulu istemci klasöründeki truva atı bulaşmış sürümü bununla değiştirir. Hem yük hem de temiz mono kütüphanesi, bu amaçla ele geçirilmiş meşru Güney Kore web sitelerinden indirilir – bu, ScarCruft’un tipik bir TTP’sidir.

Telemetri verilerimize göre, RokRAT arka kapısı daha sonra kurban makinelere BirdCall arka kapısını indirmek ve yüklemek için kullanıldı.

Android Birdcall analizi

Bu bölümde, C++ ile yazılmış, aynı adlı Windows arka kapısının Android sürümü olan Android BirdCall arka kapısının teknik analizini sunuyoruz. Arka kapının dâhili adı zhuagou’dur ve bu kelime (Çince’den) “köpekleri yakalamak” olarak çevrilebilir.

Truva atı içeren Android oyunları

Android BirdCall, trojanize edilmiş Android oyunları aracılığıyla dağıtılır. Bu blog yazısında anlatılan saldırıda, ScarCruft’un oyunun kaynak koduna erişmediğini, yalnızca sqgame web sitesine veya web sunucusuna eriştiğini ve bunun yerine orijinal oyun APK’larını alıp kötü amaçlı kod ekleyerek yeniden derlediğini veya yeniden paketlediğini düşünüyoruz.

Truva atı bulaşmış APK’larda, AndroidManifest.xml dosyasındaki giriş noktası etkinliği değiştirilmiş ve eklenen kötü amaçlı koda yönlendirilmiştir; bu kod, arka kapıyı başlattıktan sonra oyunun orijinal giriş etkinliğini çalıştırmaktadır.

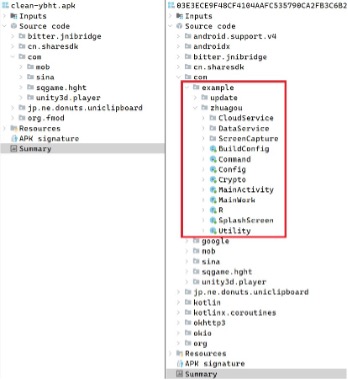

Analiz edilen örneklerde, değiştirilen giriş noktası etkinliği ya com.example.zhuagou.SplashScreen ya da com.mob.util.MobSs (en son örnekte) idi. AndroidManifest.xml’deki değişiklikler, arka kapı için yeni etkinlik ve hizmet tanımlarının yanı sıra çalışması için gerekli ek izinleri de içerir. Orijinal oyundaki paketler ile trojanize edilmiş versiyonundaki paketlerin karşılaştırması Şekil 3‘te gösterilmektedir.

Şekil 3. Orijinal oyunun (solda) ve trojanize edilmiş versiyonunun (sağda) paket ağacı

Android BirdCall arka kapısı, sisteme yüklenen trojanize edilmiş bir Android uygulamasının parçası olduğundan kurulumdan veya cihazın yeniden başlatılmasından sonra otomatik olarak başlamaz; bunun yerine, kullanıcının çalıştırmasına bağlıdır.

Yapılandırma

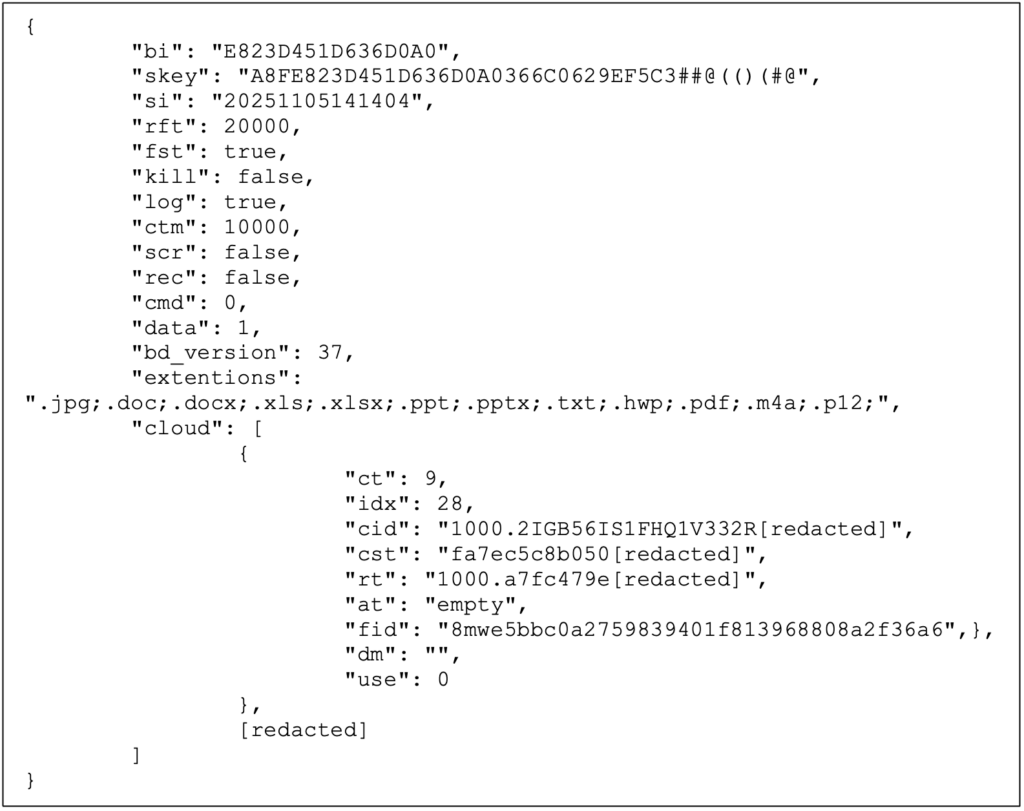

Android BirdCall, ilk çalıştırmada başlatılan varsayılan bir yapılandırma içerir. Bu yapılandırma JSON formatında olup bir dosyada saklanır. Sonraki çalıştırmalarda mevcut yapılandırma dosyası yüklenir ve yapılandırma arka kapı komutları aracılığıyla değiştirilebilir. Biçimlendirilmiş bir yapılandırma örneği Şekil 4’te gösterilmiştir.

Şekil 4. Android BirdCall yapılandırma örneği

bd_version yapılandırma girdisi, arka kapının sürümünü MAJOR << 5 | MINOR olarak kodlar; dolayısıyla 37 değeri, 1.5 sürümüne karşılık gelir.

Kalıcı yapılandırma dosyası, uygulamanın veri dizininde depolanır ve cihaza özgü bir yola sahiptir. Ayrıca yapılandırma başlatma sırasında, örnekte sabit kodlanmış bulut depolama sürücülerinin varsayılan yapılandırması harici bir kaynak tarafından geçersiz kılınabilir. Varsa arka kapı, üst katmanına gömülü şifrelenmiş bir bulut yapılandırması içeren bir JPG görüntüsünü indirir. Görüntü genellikle ele geçirilmiş bir Güney Kore web sitesinde barındırılır.

C&C iletişimi

Android BirdCall, Windows sürümüne benzer şekilde C&C iletişimi için bulut depolama sürücülerini kullanır. Analiz edilen örneklerde pCloud, Yandex Disk ve Zoho WorkDrive olmak üzere üç bulut sağlayıcısı desteklenmektedir ancak yalnızca Zoho WorkDrive kullanılmaktadır. Arka kapı, HTTPS üzerinden iletişim kurar ve okhttp3 kütüphanesini kullanarak ilgili sağlayıcının API uç noktalarına istekler gönderir.

Araştırmamız sırasında, Android BirdCall arka kapısı tarafından komuta ve kontrol (C&C) amaçlarıyla kullanılan 12 adet Zoho WorkDrive sürücüsü tespit ettik. İlgili hesapların ayrıntıları Tablo 2’de gösterilmiştir.

Tablo 2. Android BirdCall Zoho WorkDrive hesapları

| client_id | display_name | |

| 1000.AJUEYDUIQQ5GCLFA68[redacted] | tomasalfred37 | tomasalfred37@zohomail[.]com |

| 1000.INXKBHQ3698CK42YA2[redacted] | kalimaxim279 | kalimaxim279@zohomail[.]com |

| 1000.FYRJ46E75TUYBWYV5J[redacted] | Smith Bentley | smithbentley0617@zohomail[.]com |

| 1000.8QU6D2LJZ3RCGLZWF2[redacted] | Mic haelLarrow19 | michaellarrow19@zohomail[.]com |

| 1000.NT1QEE7V73IHNZP5YT[redacted] | dsf sdf | amandakurth94@zohomail[.]com |

| 1000.SKXUYYKYL06FQ2NW82[redacted] | dsf sdf | rexmedina89@zohomail[.]com |

| 1000.7BMBOS8GV1ZR6AWEI2[redacted] | dsf dsf | alishaross751@zohomail[.]com |

| 1000.V0J0QN7SJ2N7V6IZVE[redacted] | sdf sdf | jamesdeeds385@zohomail[.]com |

| 1000.2IGB56IS1FHQ1V332R[redacted] | asdf sdaf | joyceluke505@zohomail[.]com |

| 1000.W4V2XMB83C6VFC7DGZ[redacted] | dfsd sdf | marjoriemiller280@zohomail[.]com |

| 1000.LIUBF67S89H0IZEBHE[redacted] | Bill Jackson | teresadaniels200@zohomail[.]com |

| 1000.8BLOFSFU4WOFY9HB4A[redacted] | Zoe Jack | michaelgiesen62@zohomail[.]com |

Yetenekler

Android BirdCall, bir güncelleme mekanizmasına sahiptir: Uygulama verileri dizininde APK biçiminde bulunması beklenen bir güncelleme dosyasından daha yeni bir sürüm yüklenebilir ve bu dosyanın indirilmesi MP_SEND_FILE komutu ile başlatılır.

İsteğe bağlı güncelleme prosedürünün ardından, şüphe uyandırmamak için orijinal oyun etkinliği başlatılır. Ardından arka kapı, ana işlevine geçmeden önce internet bağlantısını kontrol eder ve bekler.

Veri toplama

İlk çalıştırmada, arka kapı, cihazın birincil paylaşılan harici depolama alanının tam dizin listesini ve kişi listesi, arama günlüğü ve SMS mesajlarından oluşan kullanıcı verilerini toplar.

Arka kapı, C&C ile periyodik olarak bağlantı kurar ve aşağıdakilerden oluşan temel bilgileri yükler:

- yapılandırma ve geçerli saatten alınan tanımlayıcı değerleri,

- pil sıcaklığı, RAM ve depolama bilgileri, bulut yapılandırması, arka kapı sürümü ve ilgi çekici dosya uzantıları,

- https://ipinfo[.]io/json adresinden alınan IP coğrafi konum bilgileri,

- ilk çalıştırmada, cihaz, ağ ve uygulama hakkında ek bilgiler de dâhil edilir:

- marka, model, işletim sistemi, çekirdek ve root durumu,

- IMEI numarası, IP adresi, MAC adresi ve ağ türü,

- uygulama paketi ve izinler.

Arka kapı, belirli aralıklarla ekran görüntüsü alabilir (scr bayrağı). Bazı sürümlerde, ekran görüntüsü alınırken sessiz bir MP3 dosyasının döngüsel olarak çalınması tekniğini gözlemledik; bu teknik, trojan bulaşmış uygulamanın arka planda çalışırken askıya alınmasını önlemek için kullanılır.

Bazı sürümlerde, arka kapı mikrofon aracılığıyla ses kaydı yapabilir ve ele geçirilen cihazın çevresini dinleyebilir. Garip bir şekilde, kayıt özelliği etkinleştirilmiş olsa bile (rec bayrağı) bu özellik yerel saatle akşam 7’den 10’a kadar olan üç saatlik bir süre ile sınırlıdır.

Arka kapı, paylaşılan harici depolama alanını belirli (extentions) sahip dosyalar için düzenli olarak tarar ve bu dosyaları sızdırılmak üzere hazırlar. İncelediğimiz örneklerde, sızdırma işlemi medya dosyaları, belgeler ve özel anahtarları hedef almaktaydı: .jpg, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt,.hwp, .pdf,.m4a ve .p12.

Komutlar

Android BirdCall, bulut depolama sürücüsünü kurban için verilen komutlar açısından periyodik olarak kontrol eder. Şifresi çözülmüş komutlar,0x2A7B4C33 sihirli DWORD ile başlar ve bu değer, BirdCall’un Windows sürümüyle eşleşir. Komutlar, türlerine bağlı olarak sıfır veya daha fazla parametreye sahiptir. Tablo 3, her iki platform için desteklenen komutların açıklamalarıyla birlikte genel bir özetini göstermektedir.

Android sürümündeki arka kapı, Windows sürümünde bulunan komutların yalnızca bir kısmını desteklemektedir.

Tablo 3. BirdCall arka kapı komutları

| Type | Name | Android description | Windows description |

| 0x48 | MP_SET_FILESEARCH_EXTENTION | Sets file extensions of interest in the configuration. | |

| 0x49 | MP_SET_THREADS | Toggles screenshot taking and voice recording. | Includes additional capabilities such as clipboard stealing and keylogging. |

| 0x4A | MP_SET_CLOUD | Sets cloud API credentials in the configuration. | |

| 0x4B | MP_SET_REGISTER_FILE_CONTROL | N/A | Modifies filter used during file search. |

| 0x4C | MP_SET_MODE | Toggles collection of the backdoor execution logs. | Toggles various collection-related flags. |

| 0x4D | MP_ACTION_KILLME | Disables the backdoor. The original game continues working. | Uninstalls the backdoor and exits. |

| 0x4E | MP_ACTION_KILLPROCESS | N/A | Uses the taskkill utility to kill a process. |

| 0x4F | MP_ACTION_FILE_OR_DIRECTORY | Supports upload of a specified file or directory. | Supports multiple file and directory operations: delete, rename, open, and upload. |

| 0x50 | MP_ACTION_DOWNLOAD_COMMAND | N/A | Downloads and executes commands from a URL or cloud drive. |

| 0x51 | MP_ACTION_RESET_WORKDIRECTORIES | N/A | Can delete working directories used by the backdoor. |

| 0x52 | MP_ACTION_EXECUTE_SIMPLE_COMMAND | N/A | Can restart the backdoor and execute a command via cmd.exe. |

| 0x53 | MP_ACTIONS_MORE | N/A | Can perform three operations:Delete persisted configuration.Enable macros in Word (Microsoft and Hancom Office).Restart the backdoor. |

| 0x54 | MP_ACTION_SHELL | N/A | Starts shell (based on WCMD). |

| 0x55 | MP_ACTION_WEBSCAN | N/A | Performs HTTP scan of specified hosts/ports. |

| 0x56 | MP_GET_DATA | Can obtain:contacts, call logs, and SMS messages,full directory listing of the primary shared external storage, andbasic information. | Can obtain:backdoor configuration and various system information,credentials from browsers and other software,files from IM apps – KakaoTalk, WeChat, and Signal,camera photos, anddirectory listing. |

| 0x57 | MP_GET_TREES | Retrieves directory listing. | |

| 0x59 | MP_SEND_FILE | Supports backdoor updating. | Supports dropping of a file to a specified location, dropping and execution of additional executables, and updating of the backdoor. |

| 0x5A | MP_SEND_SHELL | N/A | Executes shell commands. |

| 0x5C | MP_SET_PROXY | N/A | Connects to a specified <ip>:<port> and forwards traffic from/to the C&C server, acting as a proxy. |

Bu saldırıda gözlemlediğimiz versiyona büyük ölçüde benzeyen ve yukarıda listelenen tüm komutları içeren BirdCall’un Windows sürümünü barındıran bir döküm, VirusTotal’da SHA-1 B06110E0FEB7592872E380B7E3B8F77D80DD1108 numarasıyla bulunabilir. Örnek, 15 Temmuz 2024 tarihinde Çin’den yüklenmiştir.

Sonuç

Güvenliği ihlal edilmiş bir video oyun platformu aracılığıyla Yanbian bölgesini hedef alan çok platformlu bir tedarik zinciri saldırısı ortaya çıkardık. Platformdaki trojanize edilmiş Android oyunlarını analiz ederek, ScarCruft’un cephaneliğinde yeni bir araç keşfettik: Grubun BirdCall arka kapısının Android sürümü. Android arka kapısı aktif olarak geliştirilmekte olup, kişisel verilerin ve belgelerin toplanması, ekran görüntülerinin alınması ve ses kayıtlarının yapılması gibi gözetim yetenekleri sunmaktadır.

IOC’ler

Kapsamlı bir tehlike göstergesi (IoC) listesi ve örnekler GitHub depomuzda bulunabilir.

Files

| SHA-1 | Filename | Detection | Description |

| 01A33066FBC6253304C92760916329ABD50C3191 | sqybhs.apk | Android/Spy.Agent.EXM | Trojanized game with Android BirdCall version 2.0. |

| 03E3ECE9F48CF4104AAFC535790CA2FB3C6B26CF | ybht.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.3. |

| 2B81F78EC4C3F8D6CF8F677D141C5D13C35333AF | sqybhs.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.5. |

| 59A9B9D47AE36411B277544F25AD2CC955D8DD2C | ybht.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.0. |

| 7356D7868C81499FB4E720F7C9530E5763B4C1D0 | sqybhs.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.0. |

| FC0C691DB7E2D2BD3B0B4C1E24D18DF72168B7D9 | sqybhs.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.5. |

| 95BDB94F6767A3CCE6D92363BBF5BC84B786BDB0 | mono.dll | Win32/TrojanDownloader.Agent.ILQ | Trojanized mono library. |

| 409C5ACAED587F62F7E23DA47F72C4D9EC3144D9 | N/A | Win32/TrojanDownloader.Agent.ILQ | Downloader leading to the RokRAT backdoor. |

| B06110E0FEB7592872E380B7E3B8F77D80DD1108 | N/A | Win64/Agent.EGN | Publicly available dump of Windows BirdCall backdoor. |

Network

| IP | Domain | Hosting provider | First seen | Details |

| 39.106.249[.]68 | sqgame.com[.]cn | Hangzhou Alibaba Advertising Co.,Ltd. | 2024-06-01 | Compromised sqgame site hosting trojanized games and malicious updates. |

| 211.239.117[.]117 | 1980food.co[.]kr | Hostway IDC | 2025-03-07 | Compromised South Korean site used to host Android BirdCall configuration. |

| 114.108.128[.]157 | inodea[.]com | LG DACOM Corporation | 2025-07-03 | Compromised South Korean site used to host Android BirdCall configuration. |

| 221.143.43[.]214 | www.lawwell.co[.]kr | SK Broadband Co Ltd | 2024-11-04 | Compromised South Korean site used to host shellcode and clean mono library. |

| 222.231.2[.]20 | colorncopy.co[.]krswr.co[.]kr | LG DACOM Corporation | 2025-03-18 | Compromised South Korean site used to host shellcode. |

| 222.231.2[.]23 | sejonghaeun[.]com | IP Manager | 2025-03-18 | Compromised South Korean site used to host clean mono library. |

| 222.231.2[.]41 | cndsoft.co[.]kr | IP Manager | 2025-03-18 | Compromised South Korean site used to host shellcode. |

MITRE ATT&CK teknikleri

Bu tablo, MITRE ATT&CK Enterprise çerçevesinin 18. sürümü kullanılarak oluşturulmuştur.

| Tactic | ID | Name | Description |

| Resource Development | T1584.004 | Compromise Infrastructure: Server | ScarCruft compromised South Korean websites to host payloads and configurations.ScarCruft compromised the sqgame website to perform a supply-chain attack. |

| T1585.003 | Establish Accounts: Cloud Accounts | ScarCruft created Zoho WorkDrive accounts and used their cloud storage drives for C&C purposes. | |

| T1587.001 | Develop Capabilities: Malware | ScarCruft developed the Android version of the BirdCall backdoor. | |

| T1608.001 | Stage Capabilities: Upload Malware | ScarCruft uploaded trojanized games to the compromised sqgame website. | |

| Initial Access | T1195.002 | Supply Chain Compromise: Compromise Software Supply Chain | ScarCruft compromised an sqgame update server to distribute malicious updates. |

| Execution | T1059.003 | Command and Scripting Interpreter: Windows Command Shell | BirdCall can execute shell commands. |

| Defense Evasion | T1027.013 | Obfuscated Files or Information: Encrypted/Encoded File | BirdCall has encrypted strings and loading chain components.The trojanized mono library contains encrypted shellcode. |

| T1070.004 | Indicator Removal: File Deletion | The trojanized mono library is replaced with a clean one. | |

| T1112 | Modify Registry | BirdCall can modify settings of word processors to enable macros. | |

| T1140 | Deobfuscate/Decode Files or Information | BirdCall decrypts strings and loading chain components. | |

| T1480.001 | Execution Guardrails: Environmental Keying | BirdCall’s loading chain has components encrypted with a computer-specific key. | |

| T1497 | Virtualization/Sandbox Evasion | The downloader in the trojanized mono library checks for analysis tools and virtual machine environments. | |

| Credential Access | T1555 | Credentials from Password Stores | BirdCall can obtain saved passwords from browsers and other software. |

| Discovery | T1046 | Network Service Discovery | BirdCall can scan a range of IPs and ports with an HTTP GET request. |

| T1082 | System Information Discovery | BirdCall can obtain various system information. | |

| T1083 | File and Directory Discovery | BirdCall can obtain information about drives and directories. | |

| Collection | T1005 | Data from Local System | BirdCall can collect user files from IM clients KakaoTalk, WeChat, and Signal. |

| T1056.001 | Input Capture: Keylogging | BirdCall can log keystrokes. | |

| T1113 | Screen Capture | BirdCall can capture screenshots. | |

| T1115 | Clipboard Data | BirdCall can collect clipboard contents. | |

| T1119 | Automated Collection | BirdCall can periodically collect files with certain extensions from local and removable drives. | |

| T1125 | Video Capture | BirdCall can capture a webcam photo. | |

| T1560 | Archive Collected Data | BirdCall compresses and encrypts collected data before exfiltration. | |

| Command and Control | T1071.001 | Application Layer Protocol: Web Protocols | BirdCall uses HTTP to communicate with cloud storage services. |

| T1090 | Proxy | BirdCall can act as a proxy. | |

| T1102.002 | Web Service: Bidirectional Communication | BirdCall communicates with cloud storage services to download commands and exfiltrate data. | |

| Exfiltration | T1020 | Automated Exfiltration | BirdCall periodically exfiltrates collected data. |

| T1041 | Exfiltration Over C2 Channel | BirdCall exfiltrates data to its C&C server. | |

| T1567.002 | Exfiltration Over Web Service: Exfiltration to Cloud Storage | BirdCall exfiltrates data to cloud storage services. |

Bu tablo, MITRE ATT&CK Mobile çerçevesinin 18. sürümü kullanılarak oluşturulmuştur.

| Tactic | ID | Name | Description |

| Initial Access | T1474.003 | Supply Chain Compromise: Compromise Software Supply Chain | ScarCruft performed a supply-chain attack, compromising the sqgame website, to distribute trojanized games containing the Android BirdCall backdoor. |

| Defense Evasion | T1406 | Obfuscated Files or Information | Version 2.0 of the Android BirdCall backdoor is obfuscated. |

| T1407 | Download New Code at Runtime | The Android BirdCall backdoor can download and load newer versions of itself. | |

| T1541 | Foreground Persistence | Android BirdCall uses the startForeground API to take screenshots while in the background. | |

| Discovery | T1420 | File and Directory Discovery | Android BirdCall creates a directory listing and searches for files with specified extensions. |

| T1422 | Local Network Configuration Discovery | Android BirdCall obtains the device’s IMEI, IP address, and MAC address. | |

| T1426 | System Information Discovery | Android BirdCall obtains system information of the compromised device including brand, model, OS version, kernel version, rooted status, battery temperature, RAM, and storage information. | |

| Collection | T1532 | Archive Collected Data | Android BirdCall compresses and encrypts collected data. |

| T1429 | Audio Capture | Android BirdCall can record voice using the microphone. | |

| T1430 | Location Tracking | Android BirdCall obtains approximate device location using the ipinfo[.]io service. | |

| T1513 | Screen Capture | Android BirdCall can take screenshots. | |

| T1533 | Data from Local System | Android BirdCall collects local files with the following extensions: .jpg, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt, .hwp, .pdf, .m4a, and .p12. | |

| T1636.002 | Protected User Data: Call Log | Android BirdCall collects the call log. | |

| T1636.003 | Protected User Data: Contact List | Android BirdCall collects the contact list. | |

| T1636.004 | Protected User Data: SMS Messages | Android BirdCall collects SMS messages. | |

| Command and Control | T1437.001 | Application Layer Protocol: Web Protocols | Android BirdCall communicates with the C&C cloud storage drive using HTTPS. |

| T1481.002 | Web Service: Bidirectional Communication | Android BirdCall uses a Zoho WorkDrive service cloud storage drive for C&C purposes. | |

| Exfiltration | T1646 | Exfiltration Over C2 Channel | Android BirdCall uses the C&C channel for data exfiltration. |