ESET Research, Moğolistan’daki devlet kurumlarını hedef alan ve GopherWhisper adını verdiğimiz, Çin bağlantılı yeni bir APT grubu keşfetti

ESET araştırmacıları, GopherWhisper adını verdiğimiz, daha önce belgelenmemiş, Çin bağlantılı bir APT grubu keşfetti. Grup, çoğunlukla Go dilinde yazılmış çok çeşitli araçlar kullanıyor ve enjeksiyon araçları ile yükleyiciler yardımıyla cephaneliğindeki çeşitli arka kapıları dağıtıp çalıştırıyor. Gözlemlenen kampanyada, tehdit aktörleri Moğolistan’daki bir devlet kurumunu hedef aldı.

GopherWhisper, komuta ve kontrol (C&C) iletişimi ve veri sızdırma amacıyla Discord, Slack, Microsoft 365 Outlook ve file.io gibi meşru hizmetleri kötüye kullanmaktadır. Önemli bir nokta olarak, çok sayıda Slack ve Discord API jetonunu tespit ettikten sonra, bu hizmetlerden çok sayıda C&C mesajını elde etmeyi başardık; bu da bize grubun faaliyetleri hakkında önemli bilgiler sağladı.

Bu blog yazısı, GopherWhisper’ın araç seti ve C&C trafiğine yönelik araştırmamızın bulgularını özetlemektedir. Bu bulguların tamamı, konuyla ilgili dokümanımızda yer almaktadır.

Blog yazısının ana noktaları:

- ESET Research, Moğolistan’daki bir devlet kurumunu hedef alan ve GopherWhisper adını verdiğimiz, Çin ile bağlantılı yeni bir APT grubu ortaya çıkardı.

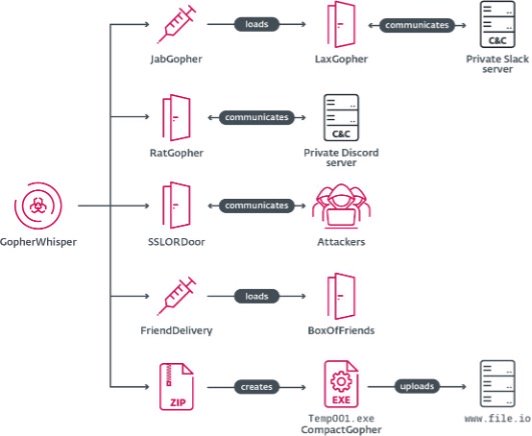

- Grubun araç seti, Go dilinde yazılmış özel arka kapılar LaxGopher, RatGopher ve BoxOfFriends’i, enjektör JabGopher’ı, veri sızdırma aracı CompactGopher’ı, yükleyici FriendDelivery’yi ve C++ dilinde yazılmış arka kapı SSLORDoor’u içermektedir.

- GopherWhisper, C&C iletişimi ve veri sızdırma için Discord, Slack, Microsoft 365 Outlook ve file.io’yu kullanıyor.

- Saldırganın Slack ve Discord kanallarından gelen C&C trafiğini analiz ederek, grubun iç işleyişi ve saldırı sonrası faaliyetleri hakkında bilgi edindik.

Bol bol arka kapı

Bu grubu, 2025 yılının Ocak ayında, Moğolistan’daki bir devlet kurumunun sisteminde daha önce belgelenmemiş bir arka kapı bulduğumuzda keşfettik. Bu arka kapıya LaxGopher adını verdik. Daha derinlemesine araştırma yaptığımızda, aynı grup tarafından dağıtılmış, çoğunluğu çeşitli arka kapılar olmak üzere birkaç kötü amaçlı araç daha ortaya çıkardık. LaxGopher dâhil bu araçların çoğu Go dilinde yazılmıştır.

Bulduğumuz kötü amaçlı yazılım grubunda, onu bilinen herhangi bir tehdit aktörüne bağlayan kod benzerlikleri bulunmadığından ve taktik, teknik ve prosedürler (TTP) açısından başka hiçbir grupla örtüşme görülmediğinden bu araçları yeni bir gruba atfetmeye karar verdik. Grubun araçlarının çoğunun maskotu bir gopher olan Go programlama dilinde yazılmış olması ve yan yükleme yoluyla yüklenen kötü amaçlı bir bileşen olan whisper.dll dosya adına dayanarak bu grubu GopherWhisper olarak adlandırdık.

Başlangıçta keşfettiğimiz kötü amaçlı yazılım aşağıdakilerden oluşuyor:

- JabGopher: whisper.dll kılığına girmiş LaxGopher arka kapısını çalıştıran bir enjektör. Svchost.exe’nin yeni bir örneğini oluşturur ve LaxGopher’ı svchost.exe işlem belleğine enjekte eder.

- LaxGopher: C&C mesajlarını almak için özel bir Slack sunucusuyla etkileşime giren Go tabanlı bir arka kapı. cmd.exe aracılığıyla komutları yürütür ve sonuçları kodda yapılandırılan Slack kanalına geri gönderir. LaxGopher ayrıca ele geçirilen makineye başka kötü amaçlı yazılımlar da indirebilir.

- CompactGopher: Operatörler tarafından komut satırından dosyaları hızlı bir şekilde sıkıştırmak ve bunları otomatik olarak file.io dosya paylaşım hizmetine aktarmak için kullanılan, Go diline dayalı bir dosya toplama aracıdır. Bu, LaxGopher tarafından dağıtılan yüklerden biridir.

- RatGopher: C&C mesajlarını almak için özel bir Discord sunucusuyla etkileşime giren Go tabanlı bir arka kapıdır. Bir komutun başarılı bir şekilde yürütülmesi üzerine, sonuçlar yapılandırılmış Discord kanalına geri yayımlanır.

- SSLORDoor: 443 numaralı bağlantı noktasında ham soketler aracılığıyla iletişim kurmak için OpenSSL BIO’yu kullanan, C++ ile yazılmış bir arka kapıdır. Sürücüleri listeleyebilir ve C&C girdisine dayalı olarak çoğunlukla dosyaları açma, okuma, yazma, silme ve yükleme ile ilgili komutları çalıştırabilir.

Analizimiz sırasında edindiğimiz bilgilere dayanarak yine aynı Moğolistan devlet kurumuna karşı kullanılan iki adet GopherWhisper aracını daha tespit ettik:

- FriendDelivery: BoxOfFriends arka kapısını çalıştıran bir yükleyici ve enjektör görevi gören kötü amaçlı bir DLL dosyası.

- BoxOfFriends: Microsoft Graph’ın Microsoft 365 Outlook posta REST API’sini kullanarak C&C iletişimleri için taslak e-posta mesajları oluşturan ve değiştiren Go tabanlı bir arka kapı.

GopherWhisper’ın silahlarının şematik bir özeti Şekil 1‘de verilmiştir.

Şekil 1. GopherWhisper araç setine genel bakış

Mesajları ortaya çıkarmak

Giriş bölümünde de belirtildiği gibi, GopherWhisper, komuta ve kontrol (C&C) iletişimi için Slack, Discord ve Outlook gibi meşru hizmetlerin yaygın olarak kullanılmasıyla öne çıkmaktadır. Soruşturmamız sırasında, binlerce Slack ve Discord mesajının yanı sıra Microsoft Outlook’tan birkaç taslak e-posta mesajını da elde etmeyi başardık. Bu, grubun iç işleyişi hakkında bize önemli bilgiler sağladı.

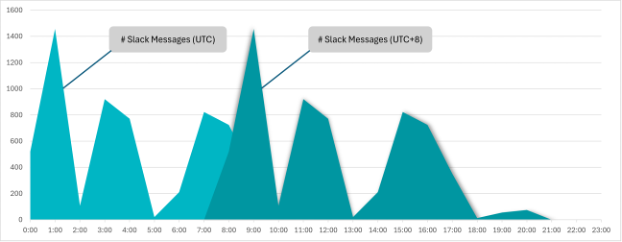

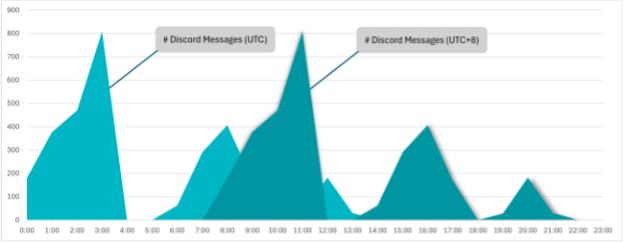

Slack ve Discord mesajlarının zaman damgalarını incelediğimizde, bunların çoğunun çalışma saatleri içinde yani UTC+8 saat diliminde (Çin Standart Saati ile aynı) sabah 8 ile akşam 5 arasında gönderildiğini gördük (bkz. Şekil 2 ve Şekil 3). Ayrıca Slack meta verilerinde yapılandırılmış kullanıcının yerel ayarları da bu saat dilimine ayarlanmıştı. Bu nedenle, GopherWhisper’ın Çin merkezli bir grup olduğuna inanıyoruz.

Şekil 2. Her saat başı gönderilen Slack mesajları

Şekil 3. Her saat başı Discord mesajlarının sayısı

Araştırmamıza göre, grubun Slack ve Discord sunucuları ilk olarak arka kapıların işlevselliğini test etmek için kullanılmış, daha sonra ise günlükler silinmeden, ele geçirilmiş birçok makinede LaxGopher ve RatGopher arka kapıları için C&C sunucuları olarak da kullanılmıştır.

LaxGopher’ın Slack kanalı

Topladığımız mesajlar, LaxGopher C&C iletişimlerinin esas olarak disk ve dosya numaralandırma komutlarını göndermek için kullanıldığını ortaya çıkardı.

Ayrıca Tablo 1‘de listelendiği gibi, Slack mesajları arasında kötü amaçlı kod içeren GitHub depolarına yönlendiren birkaç ilginç bağlantı keşfedildi. Her bir deponun kaynak koduna dayanarak bu depoların geliştirme sırasında öğrenme ve referans kaynağı olarak kullanılmış olabileceğini varsayıyoruz.

Tablo 1. Operatörlerin test yüklemelerinde bulunan GitHub depoları

| Repository | Description |

| https://github.com/kardianos/service | Install, start, and related activities to service daemons for all operating systems with Go. |

| https://github.com/NHAS/stab | Go local and remote process injections for x86 and x64. |

| https://github.com/kirinlabs/utils Go encryption and compression utilities, among others. |

| https://github.com/wumansgy/goEncrypt Various encryption methods implemented in Go. |

RatGopher’ın Discord kanalı

C&C iletişiminin yanı sıra RatGopher’ın Discord kanalı, arka kapının erken bir versiyonu olabilecek Go kaynak kodunu da içeriyordu.

Ayrıca operatörlerin test amacıyla sık sık sayım işlemleri yürütmek için kullandıkları makineler hakkında da ayrıntılı bilgi edinebildik. Bu bilgilerden, bir operatörün VMware tabanlı bir sanal makine kullandığı ve bu makinenin UTC+8 saat dilimine çok uygun bir zamanda başlatılıp kurulduğu anlaşıldı.

Microsoft 365 Outlook iletişimi

Slack ve Discord üzerinden yapılan iletişimin yanı sıra Microsoft Graph API aracılığıyla BoxOfFriends arka kapısı ile komuta ve kontrol (C&C) sunucusu arasındaki iletişimde kullanılan e-posta mesajlarını da elde edebildik. Burada, hesabın oluşturulduğu tarihte Microsoft tarafından gönderilen hoş geldiniz e-postasının hiçbir zaman silinmediğini fark ettik. Bu mesaj, barrantaya.1010@outlook[.]com hesabının 11 Temmuz 2024 tarihinde oluşturulduğunu doğruladı; bu tarih, BoxOfFriends’i çalıştırmak için kullanılan yükleyici olan FriendDelivery DLL’nin 22 Temmuz 2024 tarihinde oluşturulmasından sadece 11 gün önceydi.

Sonuç

GopherWhisper üzerine yaptığımız araştırma, çeşitli özel yükleyiciler, enjektörler ve arka kapılardan oluşan bir araç seti kullanan bir APT grubunu ortaya çıkardı. Saldırganların kullandığı Slack ve Discord kanallarından ve taslak Outlook e-posta mesajlarından elde edilen C&C iletişimlerini analiz ederek grubun iç işleyişi ve saldırı sonrası faaliyetleri hakkında ek bilgiler edinebildik.

Araç seti ve elde edilen C&C trafiğinin ayrıntılı bir analizi için tam teknik rapora buradan ulaşabilirsiniz.