ESET araştırmacıları, EDR katili ekosistemini derinlemesine inceleyerek saldırganların güvenlik açığı bulunan sürücüleri nasıl kötüye kullandığını ortaya koyuyor

Son yıllarda, EDR katilleri modern fidye yazılımı saldırılarında en sık görülen araçlardan biri hâline geldi: Saldırgan yüksek ayrıcalıklar elde eder, korumayı bozmak için bu tür bir araç kullanır ve ancak o zaman şifreleyiciyi başlatır.

Hâkim olan Bring Your Own Vulnerable Driver (BYOVD) tekniğinin yanı sıra saldırganların sık sık meşru anti-rootkit yardımcı programlarını kötüye kullandığını veya sürücüsüz yaklaşımlar kullanarak uç nokta algılama ve yanıt (EDR) yazılımının iletişimini engellediğini veya onu askıya aldığını da görüyoruz. Bu araçlar sadece bol miktarda mevcut olmakla kalmıyor, aynı zamanda öngörülebilir ve tutarlı bir şekilde davranıyor; işte bu yüzden de iş ortakları bunlara yöneliyor.

Bu blog yazısında, ESET telemetri ve olay araştırmalarına dayanan EDR katilleri hakkındaki görüşümüzü sunuyoruz. Araştırma, sahada aktif olarak kullanılan yaklaşık 90 EDR katilinin analizine ve izlenmesine dayanmaktadır. Odak noktamız, çoğu tartışmada baskın olan güvenlik açığı bulunan sürücülerin ötesine geçmektedir: Bağlı kuruluşların gerçek saldırılarda EDR katillerini nasıl seçtiğini, uyarladığını ve çalıştırdığını ve bunun atıf ve savunma açısından ne anlama geldiğini belgeliyoruz.

Sürücü odaklı analizlerin neden sıklıkla grup atıflarını yanıltıcı hâle getirdiğini açıklıyor, sürücülerin yeniden kullanımı ve birbiriyle ilişkili olmayan kod tabanları arasında değiştirilmesine dair somut örnekler gösteriyor ve ticarileştirilmiş, güçlendirilmiş kitlerin yanı sıra sürücüsüz kesintilerin artışını vurguluyoruz. Sonuç, EDR katillerinin modern fidye yazılımı operasyonlarında öngörülebilir bir aşama olarak nasıl işlediğine dair net, kanıta dayalı bir tablo ortaya koyuyor.

Bu blog yazısının anahtar noktaları:

- EDR katilleri, modern fidye yazılımı saldırılarının temel bir parçasıdır; bağlı kuruluşlar, yükleri sürekli olarak değiştirmek yerine, şifreleyicileri çalıştırmak için kısa ve güvenilir bir zaman aralığını tercih ederler.

- EDR katillerini operatörler değil, bağlı kuruluşlar seçer; daha büyük bağlı kuruluş havuzları, daha fazla araç çeşitliliğine yol açar.

- Aynı sürücü, birbiriyle ilişkisi olmayan araçlarda da görülür ve aynı araç, sürücüler arasında geçiş yapabilir. Sonuç olarak, gruplara sürücü tabanlı atıfta bulunmak genellikle yanıltıcıdır.

- “Hizmet olarak Packer” ve “ürün olarak EDR katili”, erişilebilirliği artırıyor, sorumluluğun belirlenmesini zorlaştırıyor ve savunmayı daha karmaşık hâle getiriyor.

- EDR katilleri savunma atlatma teknikleri uygularken şifreleyiciler tamamen şifrelemeye odaklanır.

- Bazı EDR katillerinin geliştirilmesinde yapay zekânın (AI) yardımcı olduğunu kuvvetle şüpheleniyoruz ve Warlock çetesi ile somut bir örnek sunuyoruz.

- BYOVD baskın olsa da özel komut dosyaları, anti-rootkit’ler ve sürücüsüz EDR katilleri de kullanılmaktadır.

EDR katili manzarası

ESET araştırmacıları, bu araçlar tarafından sıklıkla kötüye kullanılan savunmasız sürücülerin ötesine odaklanmaktadır. Göstereceğimiz gibi, yalnızca kötüye kullanılan sürücülere dayalı bağlantılar kurmak yetersizdir ve yanlış varsayımlara yol açabilir.

Bu araştırmanın ortaya çıkardığı manzara, kavram kanıtlarının (PoC’ler) sonsuz çatallanmasından karmaşık profesyonel uygulamalara kadar uzanan devasa bir alandır. Ticari EDR katillerine (dark net’te reklamları yapılan) odaklanmak, müşteri tabanlarını daha iyi anlamamızı ve aksi takdirde gizli kalacak bağlantıları tespit etmemizi sağlar. Kurum içinde geliştirilen EDR katilleri, kapalı grupların iç işleyişi hakkında içgörüler sunar. Ayrıca vibe kodlama da işleri daha da karmaşık hâle getiriyor. “EDR katillerinin arkasındaki teknoloji” başlıklı bölümünde, güvenlik açığı bulunan sürücüler de dâhil olmak üzere EDR katillerine ilişkin teknik bir genel bakış sunuyoruz.

Bu yazının yazıldığı tarihte, EDR katilleri manzarasına ilişkin içgörülerimiz aşağıdakilere dayanmaktadır:

- Büyük veya küçük hemen hemen tüm fidye yazılımı çeteleri tarafından aktif olarak kullanılan toplam 90’a yakın EDR katili tespit ettik:

- Bunların 54’ü BYOVD tabanlıdır ve toplam 35 güvenlik açığı bulunan sürücüyü kötüye kullanmaktadır.

- Bunların 7’si komut dosyası tabanlıdır ve

- 15 tanesi ise anti-rootkit veya diğer ücretsiz yazılımlar.

- BYOVD tabanlı EDR saldırı araçlarından 24’ü için bunların dayandığı kamuya açık bir PoC’nin varlığından haberdar değiliz; geliştiricilerin bu araçları sıfırdan geliştirdiklerini ve yalnızca sürücü istismar kodundan ilham aldıklarını değerlendiriyoruz.

Bu blog yazısı boyunca, hizmet olarak fidye yazılımı modelini oluşturan varlıklara şu şekilde atıfta bulunacağız:

- Operatörler: Fidye yazılımı yükünü geliştiren, şifre çözme anahtarlarını yöneten, özel sızıntı sitesini bakımını yapan, genellikle kurbanlarla fidye ödemesini müzakere eden ve aylık bir ücret veya fidye ödemesinin belirli bir yüzdesi (genellikle %5–20) karşılığında diğer araç ve hizmetleri sunan kişiler.

- Operatörlerden fidye yazılımı hizmetleri kiralayan, kurbanların ağlarına şifreleyiciler yerleştiren ve kurbanların makinelerinden veri sızdıran iş ortakları.

EDR katilleri neden bu kadar popüler?

Verileri başarıyla şifrelemek için fidye yazılımı şifreleyicilerinin tespit edilmekten kaçınması gerekir. Günümüzde, paketleme ve kod sanallaştırmadan sofistike enjeksiyona kadar çok çeşitli olgun kaçınma teknikleri mevcuttur. Ancak bunların şifreleyicilerde uygulandığını nadiren görürüz. Bunun yerine, fidye yazılımı saldırganları, şifreleyici dağıtımından hemen önce güvenlik çözümlerini bozmak için EDR katillerini tercih ederler. Bu farklı yaklaşım doğal olarak şu soruyu akla getirir: Neden şifreleyicilerin tespit edilememesini sağlamak için yatırım yapmıyorlar?

Şifreleyici geliştiricileri için güvenilirlik ve operasyonel basitlik

Fidye yazılımı çeteleri, özellikle de fidye yazılımı hizmeti (RaaS) programlarına sahip olanlar, şifreleyicilerinin yeni sürümlerini sıklıkla üretir ve her yeni sürümün güvenilir bir şekilde tespit edilememesini sağlamak zaman alıcı olabilir. Daha da önemlisi, şifreleyiciler doğası gereği çok gürültülüdür (çünkü kısa sürede çok sayıda dosyayı değiştirmeleri gerekir); bu tür kötü amaçlı yazılımları tespit edilemez hâle getirmek oldukça zordur. EDR katilleri daha temiz bir alternatif sunar. Saldırganlar, her şifreleyici güncellemesinin içine tespit kaçırma mantığını gömmek yerine, yürütmeden hemen önce güvenlik kontrollerini bozmak veya devre dışı bırakmak için harici bir araca güvenirler; böylece şifreleyicileri basit, kararlı ve yeniden oluşturulması kolay tutarlar.

Düşük maliyet, yüksek güç

Bu blog yazısında gösterildiği gibi, EDR katilleri son derece erişilebilirdir. Tüm saldırganlar veya iş ortakları, kendi savunma atlatma stratejilerini geliştirecek beceriye sahip değildir. Ancak halka açık çok sayıda PoC koleksiyonu sayesinde, EDR katilleri esasen “tak ve çalıştır” hâle gelmiştir.

Aynı zamanda, EDR önleyici araçlar genellikle meşru ancak güvenlik açığı bulunan sürücülere dayanır; bu da eski veya kurumsal yazılımların işleyişini aksatma riski olmadan savunmayı önemli ölçüde zorlaştırır. Sonuç olarak, minimum geliştirme çabasıyla çekirdek düzeyinde etki sağlayan bir araç sınıfı ortaya çıkar; bu da basitliklerine göre bu araçları orantısız bir şekilde güçlü kılar.

Saldırılar sırasında öngörülebilirlik ve tekrarlanabilirlik

Kodu paketlemek veya enjekte etmek, bir implantın tespit edilmeden geçmesine yardımcı olabilir ancak saldırının son aşamasında fidye yazılımı yükünün uzun vadeli istikrarını garanti etmez. Güvenlik ürünlerinin sağladığı katmanlı koruma nedeniyle paketlenmiş şifreleyiciler bellekte veya yürütmenin diğer aşamalarında hâlâ tespit edilebilir. Öte yandan, EDR katilleri saldırı zincirinde öngörülebilir ve tekrarlanabilir bir adım sağlar ve saldırganlara daha deterministik bir iş akışı sunar. Ayrıca EDR katilleri güvenlik çözümünü bir bütün olarak bozmayı ve tüm koruma katmanlarını etkili bir şekilde ortadan kaldırmayı amaçlar.

EDR katillerinin arkasındaki teknoloji

Komut dosyaları

En basit EDR katilleri, güvenlik açığı bulunan sürücülere veya diğer gelişmiş tekniklere dayanmaz. Bunun yerine, güvenlik ürünü süreçlerini ve hizmetlerini bozmak için taskkill, net stop veya sc delete gibi yerleşik yönetim araçlarını ve komutlarını kötüye kullanırlar. Bu ilkel yaklaşımlar hâlâ ara sıra görülse de artık çoğunlukla düşük beceriye sahip fidye yazılımı tehdit aktörleri ve yaygın kötü amaçlı yazılımlarla ilişkilendirilmektedir.

Biraz daha sofistike varyantlar, komut dosyalarını Windows Güvenli Mod ile birleştirir. Güvenli Mod, işletim sisteminin yalnızca minimal bir alt kümesini yüklediğinden ve güvenlik çözümleri genellikle buna dâhil olmadığından, kötü amaçlı yazılımın korumayı devre dışı bırakma şansı daha yüksektir. Aynı zamanda, bu tür faaliyetler yeniden başlatma gerektirdiğinden çok gürültülüdür ve bu da bilinmeyen ortamlarda riskli ve güvenilmezdir. Bu nedenle, gerçek ortamda nadiren görülür.

Gri bölge: Anti-rootkit’ler

Yıllar önce, Microsoft çekirdek modu sürücü imzalamasını zorunlu kılmadan önce, rootkit’ler siber suç ekosisteminde yaygınlaşmış ve çekirdek yapılarını manipüle ederek kötü amaçlı faaliyetleri gizlemişti. Yaygınlıkları, bunları tespit etmek ve kaldırmak için tasarlanmış özel anti-rootkit araçlarının geliştirilmesine yol açtı. Rootkit’ler çekirdek modunda çalıştığı için bu tür araçlar doğal olarak rootkit’leri keşfetmek, listelemek ve etkisiz hâle getirmek için yüksek ayrıcalıklara ve kendi sürücülerine ihtiyaç duyar.

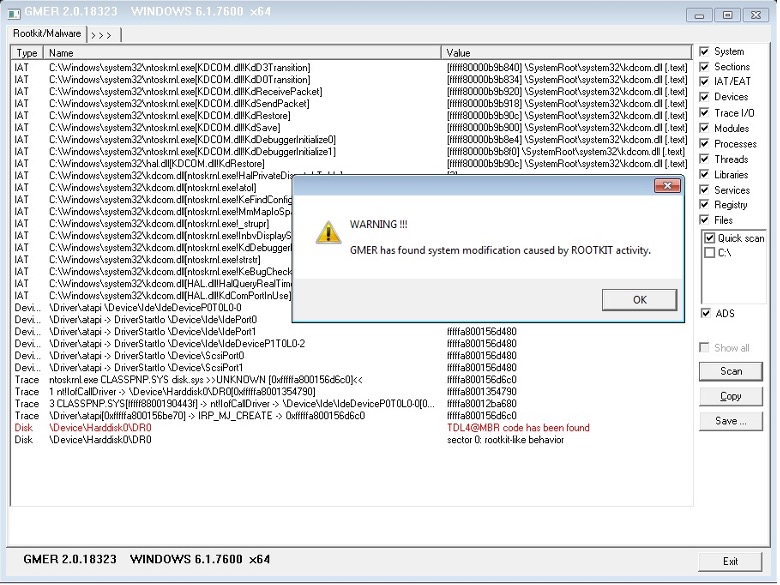

Günümüzde fidye yazılımı dağıtıcıları, bu anti-rootkit araçlarını sıklıkla kötüye kullanmaktadır: Rootkitleri kaldırmak için değil, güvenlik çözümlerini devre dışı bırakmak için. Birçok anti-rootkit aracı, kullanıcıların (teknik bilgisi kısıtlı saldırganlar dâhil) korunan işlemleri veya hizmetleri sonlandırmasına olanak tanıyan kullanıcı dostu bir grafik kullanıcı arayüzü (GUI) sunmaktadır. Başka bir deyişle, meşru düzeltme araçları, kötüye kullanıldığında EDR sistemlerini devre dışı bırakmak için elverişli araçlara dönüşmüştür. Bu tür araçlar arasında GMER (bkz. Şekil1 ), HRSword ve PC Hunter bulunmaktadır.

Şekil1 . Popüler bir anti-rootkit çözümü olan GMER’in GUI’si

Rootkitler

Rootkitler modern siber suçlarda büyük ölçüde nadir görülse de dikkate değer istisnalar hâlâ ortaya çıkmaktadır. Geçen yıldan bir örnek, yaratıcılarının Çinli şirketlerden çalınan sertifikaları kullanarak imzalamayı başardıktan sonra dikkat çeken bir çekirdek modu rootkiti olan ABYSSWORKER’dır. Bu sertifikalar diğer kötü amaçlı yazılımları imzalamak için de kullanılmıştı ve bu nedenle ABYSSWORKER’a özgü değildir. Çalınan sertifikalar güvenilir bir sertifika zincirine ait olduğundan bu tür bir sürücünün çekirdekte çalışmasına hâlâ izin verilmektedir. Üstelik, Huntress’in yakın zamanda gösterdiği gibi, sertifika iptali bile kusursuz bir seçenek değildir.

Güvenlik açığı bulunan sürücüler

BYOVD tekniği, modern EDR katillerinin ayırt edici özelliği hâline gelmiştir: Baskın, güvenilir ve yaygın olarak kullanılmaktadır. Tipik bir senaryoda, bir saldırgan kurban makinesine meşru ancak güvenlik açığı bulunan bir sürücüyü bırakır, sürücüyü yükler ve ardından sürücünün güvenlik açığını kötüye kullanan kötü amaçlı yazılımı çalıştırır. Amaç, korunan işlemleri sonlandırmak veya güvenlik ürünlerinin dayandığı geri aramaları devre dışı bırakmaktır.

Binlerce meşru ve savunmasız sürücü olmasına rağmen fidye yazılımı olaylarında aktif olarak istismar edilenler nispeten küçük bir alt kümedir. Ancak halka açık PoC’lerin mevcudiyeti, bu güvenlik açıkları için istismarları benimseyen veya uyarlayan tehdit aktörlerinin sayısında fiilen bir sınır olmadığı anlamına gelir. Bazı saldırganlar mevcut kod tabanlarını çok az değişiklikle veya hiç değişiklik yapmadan yeniden kullanır, diğerleri mantığı değiştirmez ancak bunları tercih ettikleri programlama dilinde yeniden uygular ve bazıları ise tamamen yeni EDR katilleri geliştirir (sürücü istismarından sorumlu orijinal kodun sadece küçük bir kısmını koruyarak) ve bunları ya kendileri kullanır ya da bir hizmet olarak sunar.

Sürücüsüz EDR katilleri

Son olarak, daha küçük ama giderek büyüyen bir EDR engelleyici grubu, çekirdeğe hiç dokunmadan hedeflerine ulaşıyor. Bu araçlar, EDR işlemlerini sonlandırmak yerine diğer kritik işlevleri engelliyor. Örnekler arasında, uç nokta ile güvenlik arka ucu arasındaki iletişimi engelleyen EDRSilencer ve EDR işlemlerinin “donmasına” veya yanıt vermemesine neden olan EDR-Freeze gibi araçlar yer alır. Bu sürücüsüz teknikler, alışılmadık yaklaşımları sayesinde tespit ve önlemeyi daha zor hâle getirdiği ve herkese açık olduğu için popülerdir. Nitekim, ESET araştırmacıları, fidye yazılımı tehdit aktörlerinin bu araçları birkaç gün içinde hızla benimsediğini gözlemlemiştir.

EDR katillerini kim geliştiriyor?

2025 yılında ESET araştırmacıları, RansomHub operatörleri tarafından geliştirilen ve bağlı kuruluşlarına doğrudan sunulan bir EDR katili olan EDRKillShifter’ın analizini yayımladı. Bu yazının yazıldığı tarihte, operatörleri kendi özel EDR katillerini sağlayan başka bir RaaS programı bulunmamaktadır. Bu durum, artık faaliyette olmayan RansomHub’ı fidye yazılımı dünyasında dikkate değer bir istisna hâline getirmektedir.

Bunun yerine, çoğu tehdit aktörü aşağıdaki kategorilerden birine girer:

- kendi EDR katillerini geliştiren RaaS dışı çeteler,

- halka açık kavram kanıtı kodunu çatallayan ve hafifçe değiştiren saldırganlar veya

- yeraltı pazarlarından EDR katili satın alan saldırganlar.

Bu durumları daha ayrıntılı olarak inceleyelim.

Kapalı gruplar

RaaS dışı çeteler genellikle tamamen kapalı ekosistemler olarak faaliyet gösterir: Bağlı kuruluşlar, ilk erişim aracıları ve harici ortaklar yoktur. Bu gruplar, sızma iş akışları üzerinde sıkı bir kontrol sağlar ve genellikle tekrarlanabilir, içsel olarak tutarlı bir TTP setine güvenir. Bu düzeyde operasyonel disiplin göz önüne alındığında, kendi EDR katillerini geliştirmek, araç setlerinin doğal bir uzantısı hâline gelir.

ESET araştırmacıları, 2024 yılında Embargo çetesi ile bu şirket içi geliştirme modelinin erken bir örneğini ortaya koydu. O dönemde Embargo, iki EDR katiline güveniyordu:

- daha önce açıklanan tekniği kullanan özel bir Güvenli Mod komut dosyası ve

- halka açık s4killer PoC’den esinlenerek geliştirilen MS4Killer adlı bir araç.

MS4Killer, mevcut bir PoC’ye dayansa da geliştiricileri önemli değişiklikler yaptı: Paralellik eklediler, kod akışını değiştirdiler ve dizeleri ile gömülü sürücüyü şifrelediler. Bu araştırmanın yayımlanmasından bu yana Embargo, bu kez kodda minimum değişiklik yaparak başka bir kamuya açık PoC olan evil-mhyprot-cli’ye geçti.

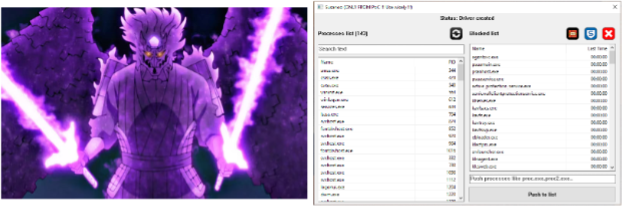

İkinci ve daha güncel bir örnek ise DeadLock çetesi. DeadLock, kendine ait bir sızıntı sitesi kurmaktan kaçınarak ve tüm görüşmelerini yaygın olarak kullanılan Tox’a alternatif olan Session üzerinden yürüterek dikkat çekmemeyi başarıyor. ESET araştırmacıları, DeadLock’un DLKiller (Cisco Talos tarafından isimsiz bir yükleyici olarak da bahsedilen) ve Susanoo adlı iki EDR engelleyiciyi ve GMER ile PC Hunter gibi anti-rootkit araçlarını kullandığını tespit etti. ESET araştırmacıları, dikkat çekici ancak tek başına kesin bir kanıt teşkil etmeyen kod benzerlikleri nedeniyle DLKiller ve DeadLock şifreleyicisinin aynı geliştiricinin eseri olduğuna düşük bir güvenle inanmaktadır. İlginç bir şekilde, Susanoo bir yükleme ekranı ve bir GUI sunmaktadır; her ikisi de Şekil2‘de gösterilmiştir. Bu, manuel etkileşime olanak tanır ve saldırganın kurbanın makinesine etkileşimli erişime sahip olmasını bekler.

Şekil2 . Susanoo EDR killer’ın yükleme ekranı (solda) ve GUI’si (sağda)

Ekran görüntüsünde açıkça görüldüğü gibi, Susanoo izlenen işlemlerin listesini önceden yüklemek için düğmeler sunar – Sophos ile ilgili işlemleri hedefleyen özel bir düğme ve Susanoo’nun bildiği tüm işlemleri hedefleyen bir “TNT” düğmesi.

Üçüncü ve son örnek ise Warlock’tur. Warlock sızıntı sitesi 6 Kasım 2025’ten bu yana sessiz kalsa da grup faaliyetlerini sürdürmekte ve teknik cephaneliğini genişletmeye devam etmektedir. Bu çete, deneysel yaklaşımlarıyla tanınır: Daha önce Eylül 2024’te belgelenen ve Mustang Panda APT grubu tarafından kullanılan gizli uzaktan erişim için VS Code istismar tekniğini uyarlarken aynı zamanda Velociraptor’un kötü amaçlı kullanımında da öncü olmuştur. O zamandan beri Warlock, tutarlı bir şekilde bu tekniklere güvenmiştir. Şifreleyicilere yaklaşımı da bu modeli yansıtmaktadır – Warlock, zaman içinde özel şifreleyicilerden Babyk tabanlı varyantlara veya sızdırılan LockBit Black oluşturucusu kullanılarak üretilenlere kadar çok sayıda farklı şifreleyici kullanmıştır.

Tüm bunlar göz önüne alındığında, Warlock’un EDR katilleriyle yaptığı denemeler şaşırtıcı değildir. Çete ilk ortaya çıktığından beri, her saldırıda rutin olarak birden fazla EDR katili kullanmıştır; son operasyonlarda bazen düzinelerce bile kullanmış ve etkili bir şekilde brute force yöntemiyle çalışan bir çözüme ulaşmıştır. Warlock’un araçları sadece sayıca değil, teknik derinlik açısından da çeşitlidir: Çete, tek bir güvenlik açığı bulunan sürücüyle sınırlı kalmamakta ve bugüne kadar (en azından bizim bilgimiz dâhilinde) kamuya açık PoC’si olmayanlar da dâhil olmak üzere en az dokuz farklı sürücüyü kötüye kullanmıştır; bu ayrıntı, grubun teknik yeterliliğini ve kamuya açık olanların ötesinde saldırı araçlarını uyarlama yeteneğini vurgulamaktadır.

PoC’nin Modifikasyonu

Bu, fidye yazılımı saldırılarında gözlemlenen en yaygın yaklaşımdır. Tehdit aktörleri sıklıkla mevcut, iyi test edilmiş bir PoC’yi alır ve gerçek saldırılarda kullanmadan önce yalnızca kritik olmayan bileşenleri ayarlar. Bu değişiklikler genellikle şunları içerir:

- hata ayıklama mesajlarının kaldırılması veya değiştirilmesi,

- kod gizleme ekleme,

- hedef alınan güvenlik ürünlerinin listesini ayarlamak ve

- aracı farklı bir programlama dilinde yeniden yazma.

Ancak asıl önemli nokta, temel istismar mantığının, özellikle de güvenlik açığı bulunan sürücüyle etkileşime giren kısmının neredeyse hiç değişmemesidir. Bu mantık genellikle, “doğru” bir dwIoControlCode değeri ve lpInBuffer’da sonlandırılacak işlemin adıyla Windows API DeviceIoControl’ü çağırmak kadar basittir. Dizgileri yeniden adlandırmak, kod tabanını yeniden yapılandırmak veya aracı başka bir dilde yeniden uygulamak derin teknik bilgi gerektirmeyen işlemler olsa da istismar mantığını değiştirmek kesinlikle gerektirir ve bu nedenle genellikle kaçınılır.

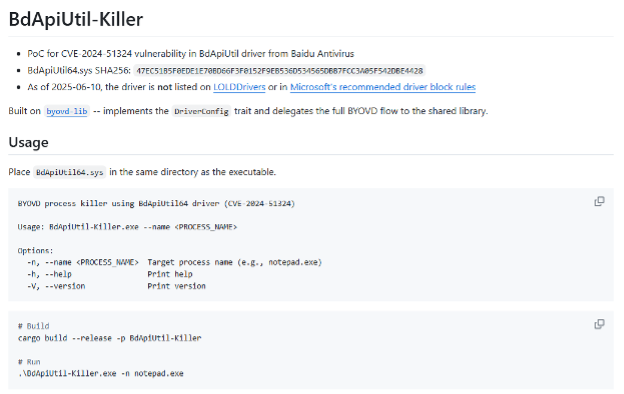

EDR katilleri için halka açık birçok PoC bulunsa da bir depo öne çıkmaktadır: BlackSnufkin’in BYOVD’si. Düzenli olarak güncellenen bu depo, (yazım tarihi itibarıyla) her biri aynı modüler şablona göre uygulanan 10 güvenlik açığı bulunan sürücüyü istismar etmeye yönelik PoC’ler içerir. Uygulama, kolay değişikliklere, genişletmelere ve yeni sürücü desteğine olanak tanır. Ayrıca kod iyi bir şekilde belgelenmiştir (bkz. Şekil3 ), bu da bu depoyu gerçek hayattaki fidye yazılımı faaliyetlerinde en sık kullanılan depo hâline getirir.

Şekil3 . BlackSnufkin’in ayrıntılı kullanım kılavuzuna sahip PoC’lerinden biri olan BdApiUtil-Killer

Şubat 2025’te bir Monti fidye yazılımı saldırısı sırasında dağıtılan BlackSnufkin’in EDR katillerinden biri olan TfSysMon-Killer’ı tespit ettik; dağıtılan varyant işlevsellik açısından aynıydı ancak tehdit aktörünün diğer araçlarıyla uyumlu hâle getirmek için muhtemelen Rust’tan C++’a yeniden uygulanmıştı. Dil değiştirmenin bir başka örneği de dead-av’dir; yazarı, bunu BlackSnufkin tarafından oluşturulan bir başka PoC olan GhostDriver’ın Go ile yeniden yazılmış hâli olarak açıkça tanımlamaktadır.

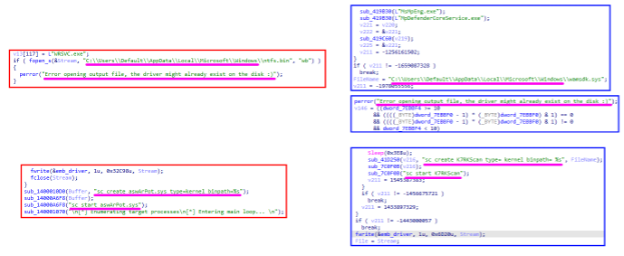

ESET araştırmacıları tarafından LockBit ve Dire Wolf saldırıları sırasında tespit edilen bir EDR katili olan SmilingKiller’da daha kapsamlı bir değişiklik çalışması göze çarpmaktadır. Bu programın geliştiricisi, Avast’ın aswArPot.sys dosyasını kötüye kullanan bir EDR katili PoC olan kill-floor’dan esinlenmiştir. Hata ayıklama mesajlarını değiştirmenin ve kontrol akışı düzleştirme gizleme tekniği eklemenin yanı sıra (bkz. Şekil4 ) yazar ayrıca kötüye kullanılan sürücüyü, BlackSnufkin’in diğer PoC’lerinden biri olan K7Terminator tarafından da kötüye kullanılan K7RKScan.sys sürücüsüyle değiştirmiştir.

Şekil4 . Kill-floor (solda, kırmızı) ve SmilingKiller (mavi, sağ) arasındaki kod benzerlikleri; belirli benzerlikler pembe ile vurgulanmıştır

Hizmet olarak EDR katili

EDR bozma araçlarına yönelik güçlü ve artan talep göz önüne alındığında, ticari EDR katilleri için paralel bir pazarın ortaya çıkması şaşırtıcı değildir. Sunulan ürün yelpazesi geniştir: Bazı reklamlar teknik ayrıntılar içermeyen belirsiz vaatlerde bulunurken diğerleri kapsamlı özellik listeleri, kullanım talimatları ve hatta video gösterimleri içerir. Aşağıda üç önemli örnek yer almaktadır.

Flare tarafından Ekim 2025’te ifşa edilen bu tür bir reklam, Бафомет takma adını kullanan bir tehdit aktöründen kaynaklanıyordu. Tehdit aktörü, ESET araştırmacılarının daha sonra DemoKiller olarak adlandırdığı bir EDR katilini tanıtıyordu. ESET telemetri verileri, DemoKiller’ın Qilin, Akira ve Gentlemen çetelerinin üyeleri tarafından kullanıldığını doğrulamaktadır; ayrıca RansomHouse saldırısı sırasında bir kez kullanıldığını da gözlemledik. Reklam, Şekil5 adresinde gösterilmektedir.

Şekil5 . DemoKiller reklamı (kaynak: Flare)

Bir başka ücretli EDR katili ise bu blog yazısında daha önce ele alınan ABYSSWORKER rootkit’i temel almaktadır. ESET araştırmacılarının AbyssKiller olarak adlandırdığı HeartCrypt ile paketlenmiş yükleyici bileşeni ile birleştirildiğinde bu EDR katili, piyasada en sık görülen ticari EDR katillerinden biri hâline gelmiştir. ESET araştırmacıları, AbyssKiller’ın Medusa, DragonForce ve şu anda faaliyetleri durdurulmuş olan BlackSuit çetelerinin üyeleri tarafından kullanıldığını gözlemlemiştir.

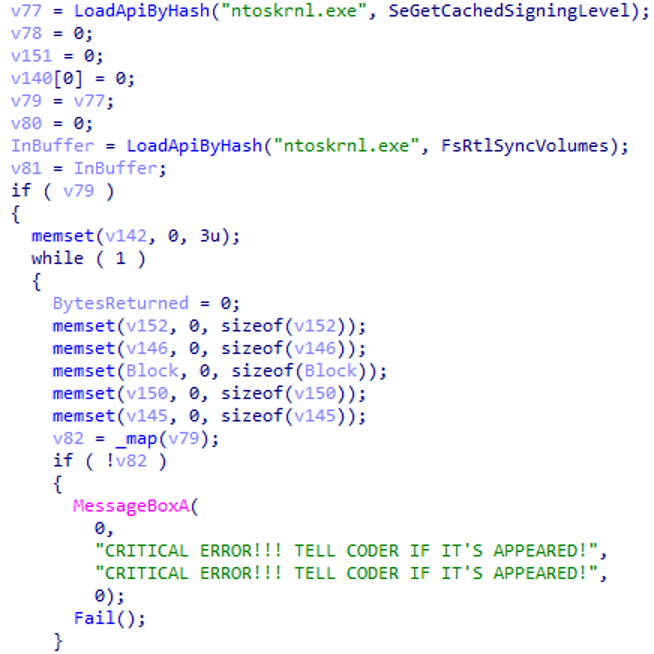

Son olarak dikkat çeken örnek, CardSpaceKiller adını verdiğimiz bir EDR katili. Bu araç, Sophos tarafından 2025 yılının sonlarında analiz edilen nispeten yeni bir “paketleme hizmeti” olan VX Crypt kullanılarak tutarlı bir şekilde paketleniyor. VX Crypt, yalnızca bu EDR katiline özgü değil; BumbleBee gibi diğer kötü amaçlı yazılım ailelerini korumak için de kullanılmış. Sophos’a göre, CardSpaceKiller; Akira, Medusa, Qilin ve Crytox’un dâhil olduğu saldırılarda ortaya çıkmıştır. ESET telemetri verileri bu bulgularla örtüşmekte ve ayrıca MedusaLocker olayları sırasında da kullanıldığını göstermektedir. Paketinden çıkarılmış yük analiz edildiğinde, bu EDR katilinin ticari bir üründen geldiği ve geliştiricinin sınır durumlarını bir uyarı ile ele almaya çalıştığı hemen anlaşılmaktadır (bkz. Şekil6 ).

Şekil6 . CardSpaceKiller kodunun bir kısmı, geliştiricinin müşteriler için ortaya çıkabilecek sınır durumlarını ele almaya çalıştığını göstermektedir

Bu tür ticari olarak tanıtılan araçların niteliği ve fiyatı değişiklik gösterir. Bazıları kaynak kodunu sattığını iddia ederken diğerleri yalnızca tek tek derlemeleri satmaktadır. Fiyat genellikle bireysel müzakereye bağlıdır; kamuya açıklandığında, fiyat yüzlerce ila binlerce ABD doları arasında değişmektedir.

EDR katilleri ve yapay zekâ

Kötüye kullanılan güvenlik açığı bulunan sürücülerin sayısı nispeten az olsa da piyasada bulunan modern EDR katillerinin bir parçası olan farklı kullanıcı modu bileşenlerinin sayısı hızla artmaktadır. Hacim ve çeşitlilikteki bu artış göz önüne alındığında, 2026 yılında şu soruyu sormak doğaldır: Yapay zekâ bu yaygınlaşmaya katkıda bulunuyor mu?

Yapay zekânın belirli bir kod tabanının oluşturulmasına doğrudan yardımcı olup olmadığını belirlemek genellikle pratik olarak imkânsızdır. Yapay zekâ tarafından üretilen kodu insan tarafından yazılan koddan güvenilir bir şekilde ayıran kesin bir adli belirteç yoktur, özellikle de saldırganlar kodu sonradan işlediğinde veya gizlediğinde. Ancak ESET araştırmacıları, son zamanlarda gözlemlenen EDR katillerinden en azından bazılarının, yapay zekâ destekli üretimi güçlü bir şekilde ima eden özellikler sergilediğini değerlendiriyor.

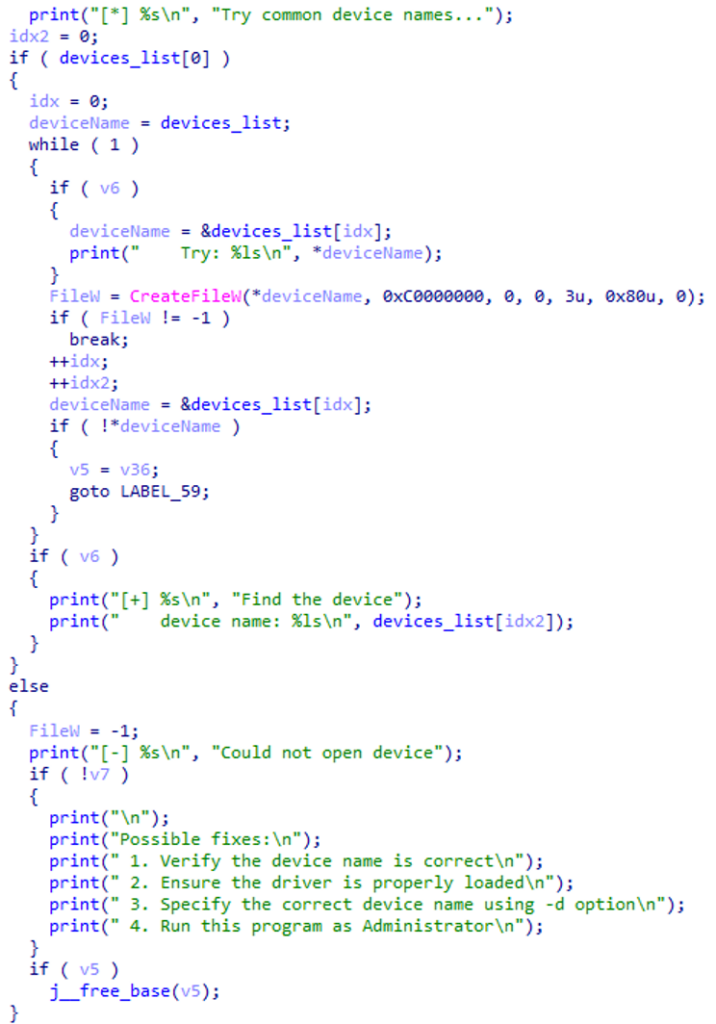

Buna açık bir örnek, Warlock tarafından yakın zamanda dağıtılan bir EDR katilinde görülmektedir. Araç, yapay zekâ tarafından üretilen şablonlar için tipik bir kalıp olan ” Possible fixes ” listesini yazdırmakla kalmayıp, belirli bir sürücüyü istismar etmek yerine, işe yarayan bir tane bulana kadar birbiriyle ilgisiz, yaygın olarak kötüye kullanılan birkaç cihaz adını döngüsel olarak deneyen bir deneme-yanılma mekanizması uygulayan bir kod bölümü içermektedir. İlgili kod Şekil7 ‘de gösterilmektedir.

Şekil7 . Warlock tarafından kullanılan, muhtemelen yapay zekâ tarafından üretilmiş bir EDR killer kodu

Sürücülerin ötesinde

EDR katili ekosistemini tam olarak anlamak için savunmasız sürücülerin çok ötesine bakmak gerekir. Sürücü istismarı birçok aracın temel dayanağı olmaya devam etse de bu çok daha geniş bir manzaranın sadece bir parçasıdır. Araştırmamız, yalnızca sürücülere odaklanmanın araçlar, bağlı kuruluşlar ve etkinlik kümeleri arasındaki anlamlı ilişkileri gizlediğini göstermektedir.

RaaS ekosistemlerinde göze çarpan en önemli noktalardan biri iş bölümü yapısıdır. Operatörler genellikle şifreleme aracını ve destekleyici altyapıyı sağlar ancak EDR önleyici araçların seçimi iş ortaklarına bırakılır. Bu, iş ortağı havuzunun ne kadar geniş olursa EDR önleyici araçların da o kadar çeşitlendiği anlamına gelir. Aynı zamanda, belirli kümeler içinde belirli araçların tutarlı bir şekilde yeniden kullanılması, yeni bağlı kuruluşların tespit edilmesine, altyapı bağlantılarının güçlendirilmesine ve yalnızca şifreleme ailelerine bakıldığında görünmez kalacak olan operatör-bağlı kuruluş ilişkilerinin ortaya çıkarılmasına yardımcı olabilir.

Sürücülerin yeniden kullanımı ve değiştirilmesi

Halka açık PoC’ler, sürücü istismarını geniş çapta erişilebilir hâle getirmiştir ancak bu durum yanıltıcı bir durum yaratmıştır: Aynı savunmasız sürücü, genellikle birbiriyle ilişkisi olmayan EDR katillerinde yeniden kullanılır ve aynı EDR katili, zaman içinde farklı sürücülerden yararlanabilir. Sonuç olarak, yalnızca sürücü tabanlı atıf, hataya açık bir durumdur.

Buna açık bir örnek, aşağıdakiler dâhil olmak üzere birçok bağımsız projede görülen Baidu Antivirus sürücüsü BdApiUtil.sys’dir:

- dead-av,

- BdApiUtil-Killer,

- DLKiller,

- HexKiller, Warlock’un EDR katillerinden biri ve

- Akira dağıtımları sırasında tespit edilen yeni bir EDR katili olan SevexKiller.

Aynı model, TfSysMon.sys sürücüsünde (ThreatFire System Monitor) de görülmektedir. Bu sürücü, farklı uygulama ve geliştirme geçmişlerine sahip üç kod tabanı olan TfSysMon-Killer, Susanoo ve EDRKillShifter tarafından kötüye kullanılmaktadır.

Sürücü değiştirme de aynı derecede yaygındır. Örneğin, CardSpaceKiller başlangıçta HwRwDrv.sys’e dayanıyordu ancak daha sonraki varyantlar kalan mantıkta minimum değişikliklerle ThrottleStop.sys’e geçti. Sürücü değiştirilebilir; istismar katmanı büyük ölçüde aynı kalır.

Bu, daha genel bir noktayı ortaya koymaktadır: Sürücüler yaygın bir kaynaktır ve bunların varlığı tek başına tehdit aktörlerinin sofistike düzeyleri veya ilişkileri hakkında çok az bilgi sağlar.

Tespitten kaçma

Saldırganlar, şifreleyicilerinin tespit edilememesi için fazla çaba sarf etmemektedir. Aksine, tüm sofistike savunma atlatma teknikleri, EDR katillerinin kullanıcı modu bileşenlerine kaymıştır. Bu eğilim, genellikle olgun anti-analiz ve anti-tespit yeteneklerini içeren ticari EDR katillerinde en belirgindir. Dikkat çeken tekrarlanan teknikler şunlardır:

- Sürücü ayrıştırma. Katil ve sürücü genellikle ayrı olarak dağıtılır. Ortaklar, önce sürücüyü manuel olarak yükler ve gerçek EDR öldürme bileşenini çalıştırmadan önce sürücünün başarıyla yüklendiğini doğrular.

- Ticari paketleyicilerin kullanımı. VX Crypt (CardSpaceKiller ile birlikte kullanılır) ve HeartCrypt (AbyssKiller ile birlikte kullanılır) gibi paketleyiciler, statik imzaları atlatmak için yapı düzeyinde gizleme, anti-VM davranışı ve sürekli yeniden paketleme sağlar. VMProtect ve Themida gibi popüler kod sanallaştırma koruyucuları da tercih edilmektedir.

- Şifrelenmiş gömülü sürücüler. Bir sürücü bir EDR öldürücüyle birlikte paketlendiğinde, genellikle şifrelenmiş biçimde depolanır.

- Harici şifreli yükler. Bazı EDR katilleri, şifreli kabuk kodunu veya yardımcı bileşenleri ayrı dosyalarda depolar. Bu yaklaşım, katilin önemli kısımlarını savunmacıların kolayca erişemeyeceği şekilde etkili bir şekilde gizler.

- Kod gizleme. Yaygın teknikler arasında kontrol akışı düzleştirme (SmilingKiller), hash ile çağrı çözümleme (CardSpaceKiller) ve dize gizleme yer alır.

- Şifre koruması. EDRKillShifter, bu tekniğin kullanıldığı mükemmel bir örnektir. EDR katilinin hayati bir bölümünü şifreyle korumak, tespit sürecini zorlaştırırken aynı zamanda araştırma fırsatları da sunar.

Fidye yazılımlarına ve EDR katillerine karşı savunma

Fidye yazılımlarına karşı savunma, otomatik tehditlere karşı savunmadan temelden farklı bir zihniyet gerektirir. Oltalama e-postaları, yaygın kötü amaçlı yazılımlar ve istismar zincirleri, güvenlik çözümleri tarafından tespit edilip etkisiz hâle getirildiğinde durur; ancak fidye yazılımı saldırıları durmaz. Bunlar etkileşimli, insan odaklı operasyonlardır ve saldırganlar tespitlere, araç arızalarına ve çevresel engellere sürekli olarak uyum sağlar. Sonuç olarak, tek tek adımlar tespit edilse bile savunmacılar (ister iç SOC ekibi ister MSSP ister MDR sağlayıcısı olsun) doğru, anında ve yeterince kararlı bir şekilde yanıt verirse bu adımların savunma değeri olur.

Çoğu EDR katili, meşru ancak savunmasız sürücülere dayanır; bu nedenle savunmacılar genellikle içgüdüsel olarak sürücü engellemeye odaklanır. Sürücünün yüklenmesini engellemek çok önemli bir adımdır ve EDR katilini gerçekten etkisiz hâle getirir ancak bu sadece mümkün olan en son anda gerçekleşir. Bir iş ortağı sürücüyü yüklemeye çalıştığında, genellikle zaten yüksek ayrıcalıklara sahiptir ve şifreleyiciyi başlatmaya saniyeler kalmıştır. EDR katili başarısız olursa basitçe başka bir araç denerler.

Bu sürücüler meşru olduğundan, aşırı agresif engelleme, iş açısından kritik yazılımların kesintiye uğramasına ve olay yönetiminin karmaşıklaşmasına neden olabilir. Hedefli engelleme de zorluklarla karşı karşıyadır. Şubat 2025’te Check Point, tehdit aktörlerinin 2.500’den fazla Truesight.sys örneği oluşturabildiğini gösterdi; bunların tümü, imza geçerlilik kontrol sürecindeki bir zayıflık nedeniyle geçerli imzalı olarak kaldı. Truesight.sys, Microsoft’un sürücü imzalama politikasındaki zayıflıkların birçok örneğinden biridir. Bir yıl sonra, Şubat 2026’da Huntress, sertifikası süresi dolmuş ve açıkça iptal edilmiş olmasına rağmen EnPortv.sys’in kötüye kullanıldığı bir saldırıyı analiz etti.

İşte bu nedenle önleme odaklı bir strateji hayati önem taşıyor. Sıkça kötüye kullanılan sürücülerin yüklenmesini engellemek etkili ve gerekli bir savunma mekanizmasıdır ancak tek çözüm bu olmamalıdır. EDR katillerini incelemek, savunma uzmanlarının ufkunu genişleten çok katmanlı bir strateji geliştirmelerine olanak tanır; amaç, EDR katilini çalıştırılmadan önce durdurmaktır. Sonuçta, fidye yazılımı söz konusu olduğunda en etkili savunma stratejisi, her aşamada tehdidi tespit etmek, kontrol altına almak ve gidermek için yöntemlere sahip olmaktır.

Sonuç

EDR katilleri, ucuz, tutarlı ve şifreleyiciden bağımsız oldukları için varlığını sürdürür; bu, şifreleyicilerini tespit edilemez hâle getirmeye odaklanmak zorunda olmayan şifreleyici geliştiricileri ve şifreleme öncesinde savunmaları bozmak için kullanımı kolay, güçlü bir yardımcı programa sahip olan iş ortakları için mükemmel bir seçimdir.

Araştırmamız, yaygın olarak görülen sürücü merkezli yaklaşımın ötesine geçen, telemetri destekli EDR katili ekosistemine ilişkin içgörüler sunmaktadır. Operatörlerin değil, iş ortaklarının araç çeşitliliğini nasıl şekillendirdiğini ve kod tabanlarının sürücüleri rutin olarak nasıl yeniden kullandığını ve değiştirdiğini belgeliyoruz. Geçtiğimiz yıl EDR katilleri için giderek daha fazla ticarileştirilmiş tekliflerin ortaya çıktığını özetliyor ve özellikle ticari EDR katillerinin, şifreleyicilerde genellikle eksik olan savunma atlatma tekniklerini nasıl sağlayabileceğini gösteriyoruz.

Savunma hattında savunmasız sürücülerin yüklenmesini engellemenin çok önemli bir adım olduğunu vurgulamakla birlikte, bunun potansiyel iş kesintilerine de yol açabileceğini belirtmek isteriz. Bu nedenle, sadece buna güvenmemeli ve EDR katillerinin sürücüyü yükleme şansı bulamadan onları engellemeyi hedeflemeliyiz. Ayrıca ister komut dosyası ister güvenlik açığına dayalı olsun, sürücüsüz yaklaşımların herhangi bir fidye yazılımı tehdit aktörünün cephaneliğine tercih edilen bir ek olduğunu gösterdik.

IOC’LER

Kapsamlı bir tehlike göstergesi (IoC) listesi ve örnekler GitHub depomuzda bulunabilir.

Dosyalar

| SHA-1 | Filename | Detection | Description |

| 54547180A99474B0DBA289D92C4A8F3EEA78B531 | 2Gk8.exe | Win32/Loader.Lycaon.Y.gen | AbyssKiller EDR killer. |

| 75F85CAEA52FE5A124FA77E2934ABD3161690ADD | smuot.sys | Win64/Rootkit.Agent.DX | The ABYSSWORKER rootkit. |

| 002573D80091F7F8167BCBDA3A402B85FA915F19 | lasdjfioasdjfioer.exe | Win64/HackTool.EDRSilencer.C | EDRSilencer EDR killer. |

| 1E7567C0D525AD037FBBBAFB643BF40541994411 | EDR-Freeze.exe | Win64/HackTool.EDRFreeze.A | EDR-Freeze EDR killer. |

| 65C2388B0AFB1D1F1860BB887456D8D6CD8B5645 | Killer.exe | Win64/KillAV.DQ | EDRKillShifter EDR killer. |

| A9F37104D2D89051F34E1486BC6EBFF44D147E67 | EDRGay.exe | Win32/KillAV.NVJ | DLKiller EDR killer. |

| 083F604377D74C4377822EF35021E34AD7DACEEA | susanoo.exe | Win64/KillAV.CQ | Susanoo EDR killer. |

| 570161A420992280A8ECED253EDC800296B72D1C | vmtools.exe | Win32/KillAV.NVL | HexKiller EDR killer. |

| BBE0E14BC7ECE8A7A1236D5A12E30476CFCEF110 | Test.exe | WinGo/KillAV.M | SevexKiller EDR killer. |

| 31CE76931CA09D3918B34E3187703BC72E6D647E | TfSysMon-Killer.exe | Win64/KillAV.DP | TfSysMon-Killer EDR killer. |

| B9820BF443C375577CEEF44B9491E3A569A1B9E8 | deadav.exe | WinGo/KillAV.L | dead-av EDR killer. |

| 34270B07538B7357CF10D0D5BDA68F234B602F93 | zcasdfhsdjfhoqewruoqwe.exe | Win64/KillAV.DP | GhostDriver EDR killer. |

| 09735640D6634B0303755A9FD3B2BC80F932126C | pip.exe | Win32/KillAV.NVQ | SmilingKiller EDR killer. |

| 85BC0A4F67522D6AC6BE64D763E65A2945EC5028 | kill-floor.exe | Win64/KillAV.AV | kill-floor EDR killer. |

| 711C95FEAD2215E9AC59E32E6E3B0D71AD5C5AA5 | demor.exe | Win64/Agent.GAJ | DemoKiller EDR killer. |

| BC65ED919988C8E4B8F5A1CD371745456601700A | demo.exe | Win64/KillAV.DR | DemoKiller EDR killer. |

| 148C0CDE4F2EF807AEA77D7368F00F4C519F47EF | BdApiUtil64.sysdrivergay.sysGosling.syskihost.sys | Win64/VulnDriver.Baidu.D | Baidu Antivirus BdApi vulnerable driver. |

| 468121E7D6952799F92940677268937C4C5F92ED | K7RKScan.sysK7RKScan_1516.syswamsdk.sys | Win64/VulnDriver.K7Computing.A | K7RKScan Kernel Module vulnerable driver. |

| C881F43C7FE94A6F056A84DA8E9A32FE56D8DD9C | elliot.syskill.sysTfSysMon.sysWatchMgrs.sys | Win64/Riskware.PCTools.A | ThreatFire System Monitor vulnerable driver. |

| 67D17CA90880B448D5C3B40F69CEC04D3649F170 | 1721894530.sysrentdrv2.sys | Win64/VulnDriver.RentDrv.A | Rentdrv2 vulnerable driver. |

| F329AE0FDF1E198BEA6BA787E59CB73F90714002 | data.sys | Win64/VulnDriver.AMD.E | USB-C Power Delivery Firmware Update Utility vulnerable driver. |

| 82ED942A52CDCF120A8919730E00BA37619661A3 | NitrogenK.sysrwdrv.sysThrottleBlood.sysThrottleStop.sys | Win64/VulnDriver.GPUZ.B | ThrottleStop vulnerable driver. |

| CE1B9909CEF820E5281618A7A0099A27A70643DC | hlpdrv.sys | Win64/Agent.GRL | Custom rootkit used by CardSpaceKiller. |

| 5D6B9E80E12BFC595D4D26F6AFB099B3CB471DD4 | aswArPot.syskallmekris.sys | Win64/VulnDriver.Avast.A | Avast anti-rootkit vulnerable driver. |

| 7310D6399683BA3EB2F695A2071E0E45891D743B | probmon.sysSysprox.sys | Win64/VulnDriver.ITMSystem.A | ITM SYSTEM File Filter vulnerable driver. |

| C85C9A09CD1CB1691DA0D96772391BE6DDBA3555 | kl.sysrspot.sys | Win64/VulnDriver.Rising.A | Beijing Rising Network Security vulnerable driver. |

| 6EE94F6BDC4C4ED0FFF621FEC36C70FF093659ED | msupdate.systhelper.sys | Win32/IP-guard.E | OCular THelper vulnerable driver. |

| BA14C43031411240A0836BEDF8C8692B54698E05 | praxisbackup.exe | Win64/Agent.ECW | MS4Killer EDR killer. |

| 127B50C8185986A52AE66BF6E7E67A6FD787C4FC | version.dll | Win64/KillAV.CardSpaceKiller.C | CardSpaceKiller EDR killer. |

| A3BDB419703A70157F2B7BD1DC2E4C9227DD9FE8 | 0th3r_av5.exe | Win64/KillAV.CardSpaceKiller.A | CardSpaceKiller EDR killer. |

| 4A57083122710D51F247367AFD813A740AC180A1 | DrKiller_Cry_0x000E25C5DF65A3A.exe | Win64/Kryptik.FBC | CardSpaceKiller EDR killer. |

| DB8BCB8693DDF715552F85B8E2628F060070F920 | HwRwDrv.sysMegaDrov.sys | Win64/VulnDriver.HwRwDrv.C | CardSpaceKiller EDR killer. |

MITRE ATT&CK teknikleri

Bu tablo, MITRE ATT&CK çerçevesinin 18. sürümü kullanılarak oluşturulmuştur.

| Tactic | ID | Name | Description |

| Execution | T1059.003 | Command and Scripting Interpreter: Windows Command Shell | Script-based EDR killers use taskkill, sc, net stop, and similar commands to tamper with protection. |

| T1569.002 | System Services: Service Execution | EDR killers execute vulnerable drivers as services. | |

| Persistence | T1543.003 | Create or Modify System Process: Windows Service | Some EDR killers may create services to run during Safe Mode or at next boot. |

| T1037.001 | Boot or Logon Initialization Scripts: Logon Script (Windows) | EDR killers register scripts and services to run early at boot to interfere with EDR loading. | |

| Privilege Escalation | T1068 | Exploitation for Privilege Escalation | BYOVD-based EDR killers exploit vulnerable drivers to escalate kernel-level privileges. |

| Defense Evasion | T1562.001 | Impair Defenses: Disable or Modify Tools | EDR killers terminate or suspend EDR/AV processes and services to bypass detection. |

| T1562.009 | Impair Defenses: Safe Mode Boot | Script-based EDR killers reboot systems into Safe Mode to tamper with security components. | |

| T1070.004 | Indicator Removal: File Deletion | EDR killers may attempt to delete EDR/AV files to disable protections. | |

| T1562.006 | Impair Defenses: Indicator Blocking | Driverless EDR killers block telemetry and network communication (e.g., EDRSilencer). | |

| T1027 | Obfuscated Files or Information | Commercial EDR killers especially use obfuscation and encryption (e.g., CardSpaceKiller). | |

| T1027.009 | Obfuscated Files or Information: Embedded Payloads | Some EDR killers embed the drivers directly into their user-mode components, often encrypted. | |

| T1027.002 | Obfuscated Files or Information: Software Packing | Commercial EDR killers rely on packers like HeartCrypt or VX Crypt, and also advanced code protectors like Themida and VMProtect. | |

| T1027.005 | Obfuscated Files or Information: Indicator Removal from Tools | EDR killers like SmilingKiller use control-flow flattening and code obfuscation. | |

| T1140 | Deobfuscate/Decode Files or Information | Some EDR killers store encrypted drivers and shellcode in dedicated files on disk. | |

| Impact | T1490 | Inhibit System Recovery | Some EDR killers delete or rename security-related files, impacting recovery. |

| T1489 | Service Stop | EDR killers stop protected services of security products and tamper with their functionality. |