Lokal yönetim yetkisinin kötüye kullanılmasından yerel kaynak saldırılarına kadar, EPM ile en az ayrıcalığı uygulayarak yetkilendirme risklerini en aza indirin.

Makalenin önemli noktaları:

- Çoğu uç nokta ihlali, istismarlar değil, ayrıcalıkların kötüye kullanılmasıyla gerçekleşir.

- Yerel yönetici hakları, hizmet hesapları ve güvenilir araçlar yaygın saldırı yollarıdır.

- Geleneksel uç nokta koruması, ayrıcalık tabanlı saldırıları durdurmaz.

- Uç Nokta Ayrıcalık Yönetimi (EPM), ayrıcalıkların çalışma zamanında nasıl kullanıldığını kontrol ederek yetki artışını ve yanal hareketi engeller.

Uç noktalarda ayrıcalıklı erişimin artan riski

Kuruluşlar dijital dönüşüm çabalarını hızlandırıp hibrit, çoklu bulut ve uzaktan öncelikli işletim modellerini benimsedikçe uç nokta modern siber güvenlikte en kritik ve en sık hedef alınan yüzeylerden biri hâline gelmiştir.

Günümüzde uç noktalar artık geleneksel masaüstü bilgisayarlar ve sunucularla sınırlı değildir. Masaüstü bilgisayarlar, dizüstü bilgisayarlar, mobil cihazlar, sanal iş yükleri, kapsayıcılar ve giderek karmaşıklaşan operasyonel teknoloji (OT) ve Nesnelerin İnterneti (IoT) cihazlarından oluşan bir ekosistemi içerir.

Bu varlıkların her biri, saldırganların yanal olarak hareket etmek, ayrıcalıkları yükseltmek ve nihayetinde yüksek değerli sistemleri tehlikeye atmak için kötüye kullanabilecekleri kimlikler, kimlik bilgileri, izinler ve erişim yolları içerir.

Bu bağlamda, Uç Nokta Ayrıcalık Yönetimi (EPM), kimlik odaklı ortamları savunmak için vazgeçilmez bir yetenek hâline gelmiştir. Statik erişim azaltmaya odaklanan geleneksel en az ayrıcalık yaklaşımlarının aksine, modern EPM, ayrıcalıkların çalışma zamanında nasıl kullanıldığına dair dinamik, bağlam farkında kontroller uygular.

Kullanıcıların, uygulamaların, komut dosyalarının ve iş yüklerinin yalnızca gerektiğinde ve yalnızca kontrollü, denetlenmiş ve izlenen koşullar altında gerekli minimum izinlerle çalışmasını sağlar. Ayrıcalık atamasından ayrıcalık uygulamasına geçiş, kuruluşların kimlik riskini yönetme biçiminde temel bir değişikliği yansıtmaktadır.

Son zamanlarda yapılan birkaç ihlal soruşturması, ortak bir model ortaya koymaktadır: Saldırganlar nadiren sıfır gün istismarlarına güvenirler. Bunun yerine, meşru araçları silah olarak kullanır, bulut tabanlı yapılandırmaları kötüye kullanır, yerel yönetici izinlerini suistimal eder, hizmet hesaplarını tehlikeye atar ve zayıf ayrıcalık yönetişimini istismar ederler.

Bir uç noktaya girdikten sonra, yükseltilmiş ayrıcalıklara sahip bir saldırgan, güvenlik kontrollerini devre dışı bırakabilir, kimlik bilgilerini dökebilir, hassas verilere erişebilir, güvenilir işlemlere kötü amaçlı kod enjekte edebilir, sistem yapılandırmalarını değiştirebilir veya aylarca tespit edilmeden kalacak bir kalıcılık oluşturabilir.

Kuruluşlar bulut öncelikli modellere ve Hizmet Olarak Yazılım (SaaS) modeline geçtikçe uç nokta giriş noktalarının sayısı önemli ölçüde artmış ve kurumsal ağdaki riskler artmıştır.

Uç Nokta Koruma Platformları (EPP) ve geleneksel antivirüsler hâlâ çok önemli olsa da insan hatası ve ayrıcalıklı erişimin kötüye kullanılması nedeniyle ortaya çıkan tehditleri tam olarak ortadan kaldıramazlar. Güvenlik ekipleri, tek tek cihaz düzeyinde kontrolleri merkezi olarak yöneten ve şüpheli etkinlikleri daha da büyümeden tespit eden çözümlere ihtiyaç duyar.

Zero Trust, kimlik odaklı güvenlik modelleri ve modern SOC stratejileri gibi önde gelen güvenlik mimarileri, uç noktada ayrıcalıkları yönetmenin saldırı yüzeyini azaltmak için en etkili kontrollerden biri olduğunu kabul etmektedir.

EPM, tüm cihazlarda ayrıntılı, tam zamanında ayrıcalık yükseltme uygulayarak ve yetkisiz ayrıcalık kullanımını engelleyerek PAM, IAM, EDR, XDR ve uç nokta güvenlik çözümleri gibi teknolojileri tamamlar. Bu, ayrıcalık yükseltme, kimlik bilgisi hırsızlığı, yerel yönetici kötüye kullanımı, Living-off-the-Land (LotL) teknikleri, komut dosyası tabanlı saldırılar ve yetkisiz uygulama yürütme gibi yaygın saldırı yollarını doğrudan azaltır.

Günümüzün tehdit ortamında, kimlik yeni savunma hattıdır ve uç nokta ayrıcalıkları ise yeni hazinelerdir.

EPM (Uç Nokta Ayrıcalık Yönetimi) nasıl çalışır?

Uç Nokta Ayrıcalık Yönetimi (EPM), kimlik güvenliği, uç nokta koruması ve sistem güçlendirmenin kesişim noktasında çalışır. Ayrıntılı kontroller getirerek geleneksel ayrıcalık yönetimi modellerini genişletir. Bu kontroller, ayrıcalıkların uç noktalarda nasıl talep edileceğini, verileceğini ve kullanılacağını belirler.

Statik Ayrıcalıklardan Dinamik, Bağlam Duyarlı Erişime

Geleneksel uç nokta güvenlik modelleri statik rollere dayanır. Ve genellikle ileri düzey kullanıcılara, geliştiricilere veya destek ekiplerine yerel yönetici hakları verir. Ancak statik ayrıcalıklar her zaman kullanılabilir, her zaman etkindir ve genellikle yetersiz bir şekilde izlenir, bu da önemli riskler yaratır.

Modern EPM, bu eski paradigmayı dinamik ayrıcalık yükseltme ile değiştirir. Ayrıcalıkları yalnızca meşru iş akışları gerektirdiğinde, doğrulama sonrasında ve sıkı politika uygulamaları altında etkinleştirir.

Temel Bileşen Olarak Uygulama Kontrolü

Olgun bir EPM çözümü, güçlü uygulama kontrolünü entegre eder. Ayrıcalıkların yalnızca kimliklere değil, aynı zamanda yürütülebilir davranışlara da bağlı olmasını sağlar. Bu, yetkisiz araçların, komut dosyalarının ve değiştirilmiş ikili dosyaların, meşru kullanıcılar tarafından başlatıldığında bile yükseltilmiş haklarla çalışmasını engeller.

Her Yerde En Az Ayrıcalık

En az ayrıcalık; kullanıcılar, yöneticiler, hizmet hesapları, makine kimlikleri, otomasyon ardışık düzenleri ve üçüncü taraf araçlar için geçerlidir. EPM, onaylanmış iş akışları sırasında bile her kimliğin ve işlemin yürütebileceği işlemleri sınırlayarak en az ayrıcalığı ayrıntılı bir düzeyde uygular.

Just-In-Time Ayrıcalık Yükseltme

Just-In-Time (JIT) ayrıcalık yükseltme, otomatik olarak sona eren geçici ayrıcalıklar sağlar ve uzun vadeli maruziyeti azaltır. Ayrıcalıklar, sürekli kullanılabilir durumda kalmak yerine, yalnızca gerekli belirli görev veya uygulama için verilir.

SOC, EDR/XDR ve Kimlik Tehdit Algılama ile Entegrasyon

EPM, şüpheli ayrıcalık yükseltme girişimleri, yetkisiz yönetim aracı kullanımı ve Living-off-the-Land (LotL) etkinliklerine ilişkin SOC görünürlüğünü artırır. Bu telemetri, SIEM, XDR ve kimlik tehdidi algılama iş akışları arasındaki korelasyonu güçlendirir.

Hizmet Hesabı ve Makine Kimliği Koruması

EPM, hizmet hesaplarını ve makine kimliklerini kısıtlamak ve izlemek için kontroller getirerek tarihsel olarak savunmasız ve genellikle aşırı ayrıcalıklı bir varlık türünü azaltır.

Geliştirici ve BT Operasyonları Kullanım Örnekleri

EPM, üretkenlikten ödün vermeden daha güvenli geliştirici ve BT operasyonları iş akışları sağlar. Ekipler, kalıcı yönetici erişimini sürdürmek yerine, kontrollü yükseltme ile gerekli araçları ve otomasyonu çalıştırabilir.

Uyumluluk ve Mevzuata Uyum

EPM, erişim denetimlerini uygulayar ve ayrıcalıklı etkinliklerin denetime hazır kayıtlarını tutar. NIST, CIS, ISO, SOC 2, PCI-DSS ve GDPR gibi çerçeveler ve düzenlemelerle uyumu destekler.

Uygulama Zorlukları

Kültürel direnç, eski sistemler ve EPM’nin amacı hakkındaki yanlış anlamalar, benimsenmeyi zorlaştırabilir. Başarılı bir uygulama genellikle değişiklik yönetimi, politika ayarlaması ve güvenlik ve BT ekipleri arasında yakın iş birliği gerektirir.

Ayrıcalık tabanlı uç nokta saldırılarının türleri

Modern tehdit aktörleri, bir uç noktayı tehlikeye atmak için nadiren tek bir istismar veya tekniğe güvenirler. Bunun yerine, erişimi artırmak, algılamadan kaçmak ve ortamda yatay olarak hareket etmek için birden fazla ayrıcalıkla ilgili saldırı vektörünü zincirleme olarak kullanırlar.

Bir kez yer edindikten sonra, saldırganlar geleneksel güvenlik kontrollerinin radarına yakalanmamak için yerleşik araçları, yanlış yapılandırılmış ayrıcalıkları, güvenilir uygulamaları ve bellek içi yürütme yollarını giderek daha fazla kötüye kullanır.

Bu yöntemler, saldırganların kullanıcıları taklit etmesine, kimlik bilgilerini toplamasına, korumaları devre dışı bırakmasına ve yükseltilmiş haklarla kötü amaçlı kod çalıştırmasına olanak tanır.

Ayrıcalık odaklı saldırıların ana kategorilerini anlamak, etkili azaltma stratejileri tasarlamak için çok önemlidir. Bu, EPM’nin modern siber güvenlikte neden kritik bir katman hâline geldiğini de gösterir.

Yaygın ayrıcalık tabanlı saldırı türleri şunlardır:

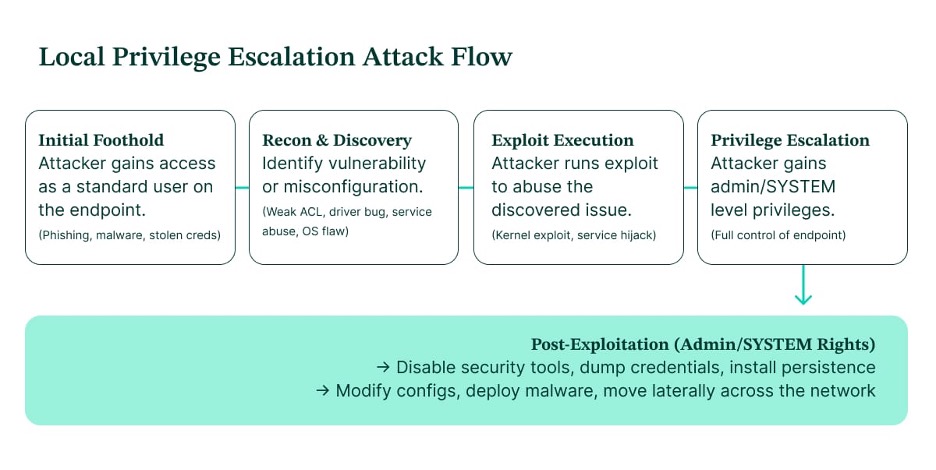

Yerel Ayrıcalık Yükseltme

Saldırganlar, güvenlik açıklarını istismar ederek standart kullanıcı hesaplarından yönetici düzeyinde ayrıcalıklara yükselir.

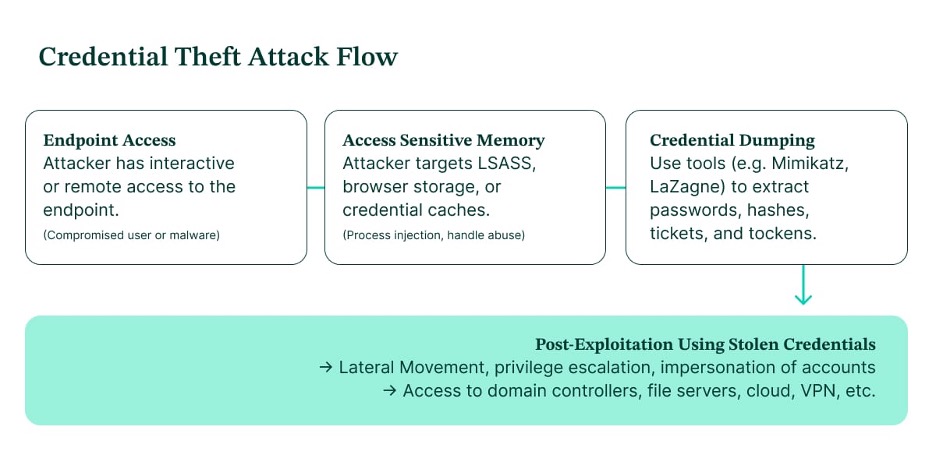

Kimlik Bilgisi Hırsızlığı

Mimikatz gibi araçlar, bellekten kimlik bilgilerini çıkarmak için kullanılır ve saldırganların kullanıcıların kimliğine bürünerek ek sistemlere erişmesine olanak tanır.

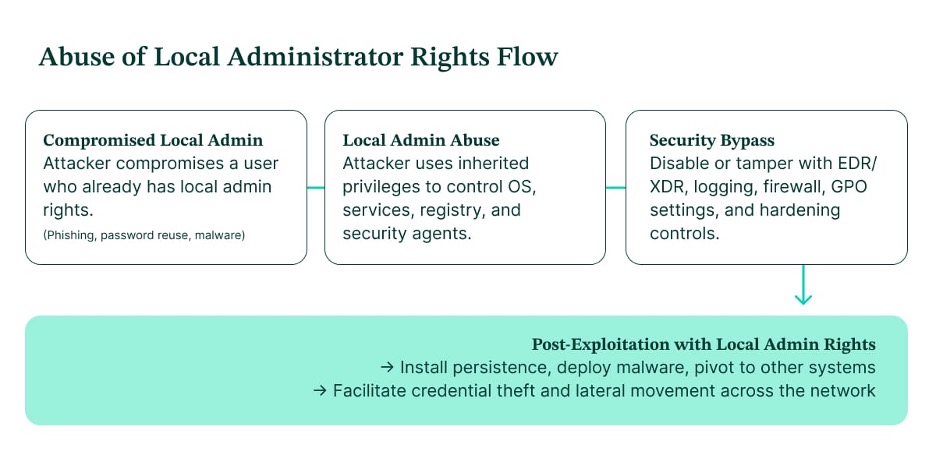

Yerel Yönetici Haklarının Kötüye Kullanılması

Saldırganlar, yerel yönetici hesapları ele geçirildiğinde tam kontrolü ele geçirir. Sistem ayarlarına, güvenlik denetimlerine ve hassas verilere sınırsız erişim sağlar.

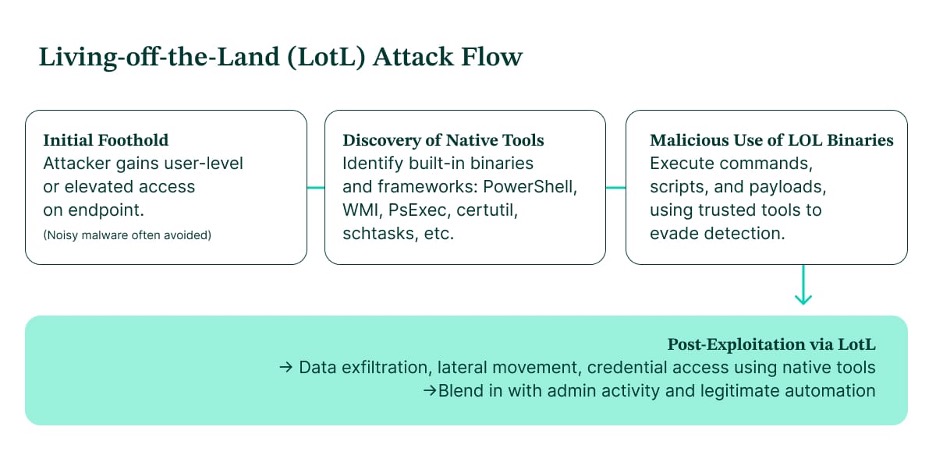

Living-off-the-Land Saldırıları

LotL saldırganları, PowerShell ve WMI gibi meşru araçları kullanarak normal yönetim faaliyetlerine karışarak kötü amaçlı eylemler gerçekleştirir.

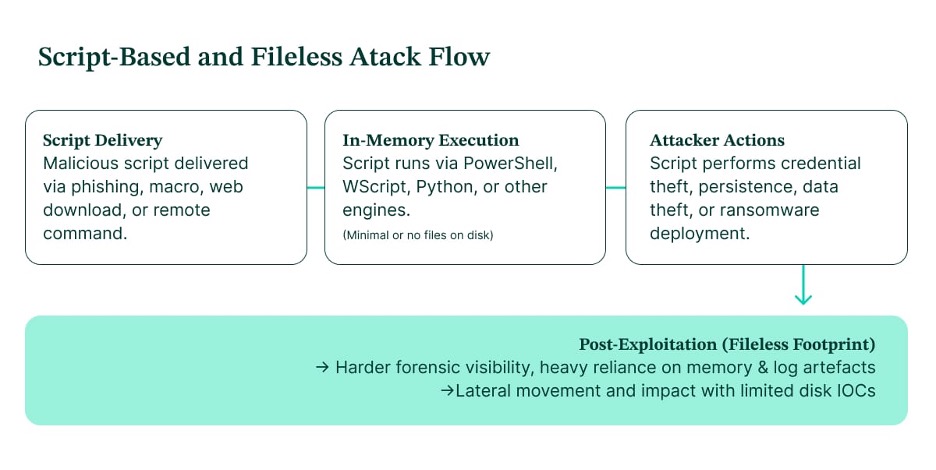

Komut Dosyası Tabanlı ve Dosyasız Saldırılar

Kötü amaçlı komut dosyaları, yükseltilmiş ayrıcalıklar kullanarak doğrudan bellekte yürütülür. Bu da diskte çok az adli kanıt bırakır ve algılamayı zorlaştırır.

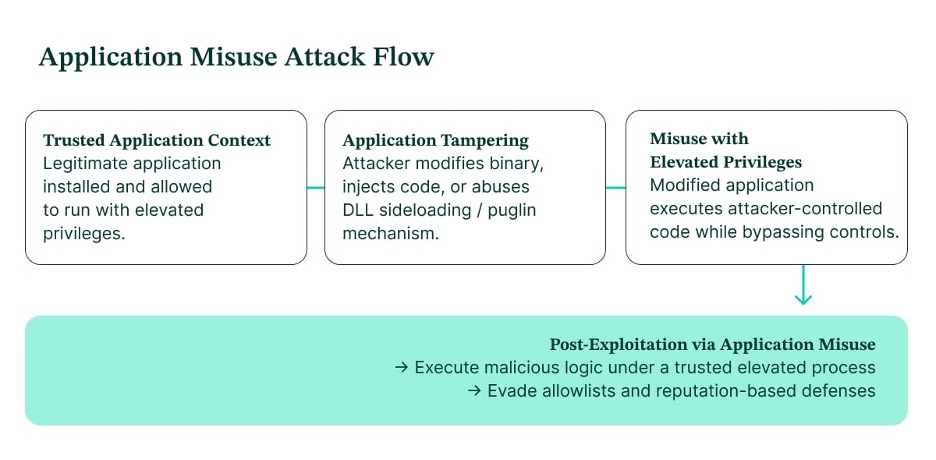

Uygulama Kötüye Kullanımı

Değiştirilmiş veya kötüye kullanılan yürütülebilir dosyalar, genellikle güvenilir uygulama bağlamlarından yararlanarak, yükseltilmiş izinlerle çalışır ve geleneksel güvenlik kontrollerini atlar.

Segura® EPM, ayrıcalık tabanlı saldırıları nasıl azaltır?

Segura® EPM tarafından desteklenen azaltma modeli, modern Sıfır Güven Ayrıcalık ilkeleriyle tamamen uyumludur ve her ayrıcalıklı eylemin doğrulanmasını, kısıtlanmasını, denetlenmesini ve izlenmesini sağlar.

Aşağıda, Segura®’nın bu makalede tartışılan her bir azaltma vektörünü nasıl doğrudan güçlendirdiğini bulabilirsiniz.

Yerel Yönetici Haklarının Kaldırılması

Kalıcı yerel yönetici haklarını kaldırmak, uç nokta riskini azaltmanın en etkili yollarından biridir.

Segura® bunu nasıl azaltır:

Segura®, operasyonel sürekliliği korurken son kullanıcıların ve teknisyenlerin kalıcı yerel yönetici haklarını ortadan kaldırır. Sürekli ayrıcalıkları kontrollü yükseltme taleplerine dönüştürerek hiçbir kullanıcının izlenmeyen yönetici haklarına sahip olmamasını sağlar.

Bu, en çok istismar edilen saldırı yollarından birini durdurur: saldırgan bir kullanıcıyı ele geçirir → yerel yönetici haklarını devralır → tam kontrolü ele geçirir.

Sonuç: Saldırı yüzeyinde ve fidye yazılımı, kalıcılık mekanizmaları ve kimlik bilgisi hırsızlığı zincirlerinde önemli azalma.

Just-In-Time (JIT) Ayrıcalık Yükseltme

Just-In-Time (JIT) ayrıcalık yükseltme, bir uç noktada yükseltilmiş erişimin ne kadar süreyle var olacağını sınırlar.

Segura® JIT’yi nasıl etkinleştirir:

Segura®, yalnızca gerekli olan belirli eylem, komut veya uygulama için geçici ayrıcalıklar verir. Yükseltilmiş ayrıcalıklar otomatik olarak sona erer, kullanılmayan veya unutulmuş erişimi önler ve her yükseltme olayı gerekçe ve denetim gerektirir.

Sonuç: Açıkça talep edilmedikçe ve onaylanmadıkça hiçbir ayrıcalık mevcut olmadığından, sürekli ayrıcalık kullanılabilirliğine bağlı saldırılar etkisiz hâle getirilir.

Uygulama Kontrolünün Uygulanması

Uygulama kontrolünün uygulanması, yetkisiz araçların ve ikili dosyaların yükseltilmiş ayrıcalıklarla çalıştırılmasını önler.

Segura® güvenli yürütmeyi nasıl uygular:

Segura®, dinamik izin listesi aracılığıyla yalnızca güvenilir ve onaylanmış uygulamaların çalışmasına izin verir. Güvenilir olmayan yürütülebilir dosyalar, kötü amaçlı komut dosyaları, hackleme araçları ve değiştirilmiş ikili dosyaları engeller ve uygulamalar yetkisiz ayrıcalık yükseltme girişiminde bulunduğunda uyarılar oluşturur.

Bu, aşağıdakileri doğrudan azaltır:

Living-off-the-Land (PowerShell, WMI, PsExec), komut dosyası tabanlı ve dosyasız saldırılar, DLL yan yükleme ve tahrifat ve uygulama kötüye kullanımı.

Ayrıcalık Kullanımını İzleme

Ayrıcalıklı etkinliklerin sürekli izlenmesi, erken tespit ve müdahale için çok önemlidir.

Segura® görünürlüğü nasıl artırır:

Segura®, kimlerin, ne zaman ne kadar süreyle ve neden ayrıcalık kullandığını da dâhil olmak üzere tüm ayrıcalıklı eylemleri kaydeder. Güvenlik ekiplerine eksiksiz denetim, telemetri ve adli ayrıntılar sağlar ve olağan dışı ayrıcalık yükseltme modelleri, tekrarlanan başarısız denemeler, zaman anomali olayları veya ayrıcalık kötüye kullanımı gibi şüpheli davranışları algılar.

Sonuç: Ayrıcalıkların kötüye kullanılması, SOC için yüksek doğrulukta bir algılama sinyali hâline gelir ve önceliklendirme ve müdahaleyi iyileştirir.

Hizmet Hesaplarını ve Makine Kimliklerini Koruma

Hizmet hesapları genellikle fazla ayrıcalıklı, izlenmez ve yaygın bir yanal hareket vektörüdür.

Segura® bunları nasıl güvence altına alır:

Segura®, hizmetlere, arka plan programlarına ve otomasyon araçlarına en az ayrıcalık ilkesini uygular ve bunları yalnızca yürütme yetkisi olan eylemler ve ikili dosyalarla sınırlar. Makine belirteçlerinin ve hizmet kimliklerinin ayrıcalık yükseltme için kullanılmasını önler ve kimlik bilgilerinin döndürülmesi ve saklanması için Segura® PAM Core ile entegre olur.

Sonuç: Hizmet hesabı kötüye kullanımı nedeniyle sessizce gerçekleşen güvenlik ihlalleri, kalıcılık ve yanal hareketler önlenir.

SOC Entegrasyonu (SIEM, SOAR, XDR)

Uç nokta ayrıcalık verilerini güvenlik operasyonlarına entegre etmek, algılama ve yanıtı iyileştirir.

Segura® algılama ve yanıtı nasıl geliştirir:

Segura®, ayrıcalık yükseltme, engellenen eylemler, şüpheli komutlar ve anormal modeller hakkında gerçek zamanlı telemetri gönderir. Tehdit korelasyonu için SIEM ve XDR platformlarıyla yerel olarak entegre olur ve SOC ekiplerinin kötü amaçlı PowerShell ve WMI yürütmelerini, kimlik bilgisi dökümü girişimlerini, yetkisiz yönetici eylemlerini ve sistem ikili dosyalarının kötüye kullanımını algılamasını sağlar.

Sonuç: Ayrıcalıklı etkinlikler, kör nokta olmaktan çıkıp tehdit algılamanın merkezi bir bileşeni hâline gelir.

Kullanıcı Eğitimi (UX + Akıllı Politika Uygulaması yoluyla)

Güvenli davranışları pekiştirirken sürtüşmeleri azaltmak, en az ayrıcalık ilkesinin uzun vadede benimsenmesini sağlar.

Segura® EPM farkındalığı nasıl güçlendirir?

Kullanıcılar, ayrıcalık yükseltmesinin ne zaman ve neden gerekli olduğunu anlamaları için yönlendirilir ve engellenen eylemler ile bunların ardındaki güvenlik riskleri açık bir şekilde açıklanır. Otomasyon, biletlere ve manuel onaylara olan bağımlılığı azaltarak, geliştiricilerin ve BT personelinin sabit yönetici hakları olmadan üretkenliklerini sürdürmelerini sağlar.

Sonuç: Güvenlik kültürü, daha az istisna, daha az ihlal ve en az ayrıcalık uygulamalarının daha güçlü bir şekilde benimsenmesiyle doğal olarak gelişir.

Son olarak

Hizmet Olarak Yazılım (SaaS), dağıtılmış kullanıcılar ve hibrit altyapıların hâkim olduğu modern ortamlarda, yalnızca geleneksel antivirüs veya standart Uç Nokta Koruma Platformu’na (EPP) güvenmek, güçlü bir güvenlik duruşunu korumak için yeterli değildir.

Saldırganlar, insan hatalarını, gözden kaçan giriş noktalarını ve ayrıcalıklı erişimdeki boşlukları istismar ederek kurumsal ağda yatay olarak hareket ederler. Buna karşı koymak için kuruluşlar, izinleri merkezi olarak yönetmeli ve her bir cihazda ayrıntılı kontroller uygulamalıdır.

Şüpheli etkinlikleri gerçek zamanlı olarak tespit etmek ve tüm ortamda tutarlı politikalar uygulamak, dayanıklılığı güçlendirir ve maruz kalma riskini azaltır. Uç Nokta Ayrıcalık Yönetimi, gereksiz ayrıcalıkları kısıtlayarak, uygulama davranışını kontrol ederek ve saldırganların küçük bir tutunma noktasını tam bir güvenlik ihlaline dönüştürmesini önleyerek bu modelde kritik bir katman görevi görür.

En az ayrıcalık ilkelerini sürekli izleme ile entegre ederek kuruluşlar savunma yeteneklerini önemli ölçüde artırır ve ayrıcalık temelli ihlallerin olasılığını azaltır.

Modern siber saldırılar kimlik yollarını, ayrıcalıkların kötüye kullanılmasını ve meşru sistem işlevlerini giderek daha fazla istismar ettiğinden geleneksel çevre savunmaları artık kurumsal ortamları korumak için yeterli değildir.

Altı ana saldırı kategorisinin analizi (yerel ayrıcalık yükseltme, kimlik bilgisi hırsızlığı, yerel yönetici haklarının kötüye kullanımı, Living-Off-the-Land teknikleri, komut dosyası tabanlı ve dosyasız saldırılar ve uygulama kötüye kullanımı) tutarlı bir model ortaya koymaktadır: Saldırganlar, hedeflerine ulaşmak için kontrolsüz ayrıcalıklara, aşırı izinlere ve uç nokta yönetimindeki kör noktalara güvenmektedir. Bu, günümüzün tehdit ortamının temel bir gerçeğini pekiştirmektedir: ayrıcalıklar, yeni saldırı yüzeyidir.

Uç Nokta Ayrıcalık Yönetimi (EPM), bu saldırı zincirlerini kırmak için doğrudan ve pratik bir azaltma katmanı sağlar. EPM, kalıcı yerel yönetici haklarını kaldırarak, saldırganların ele geçirilen hesapların tam kontrolünü devralmasına olanak tanıyan temel koşulu ortadan kaldırır.

Just-in-Time ayrıcalık yükseltme, yükseltilmiş erişim gerektiğinde bile bunun yalnızca belirli bir görev için sınırlı bir süreliğine ve sıkı politika uygulamaları altında verilmesini sağlar. Uygulama kontrolü, yetkisiz komut dosyalarının, araçların ve değiştirilmiş ikili dosyaların yürütülmesini engelleyerek, dosyasız saldırılar, DLL yan yükleme ve yerel yönetici yardımcı programlarının kötüye kullanımı gibi teknikleri durdurur.

Aynı derecede önemli olan bir diğer nokta da EPM’nin tüm ayrıcalıklı eylemleri izleyerek ve anormal kalıpları erken tespit ederek yüksek doğrulukta telemetri sağlamasıdır. Bu sayede SOC ekipleri, saldırganların saldırıyı daha da büyütmeden veya yatay olarak yayılmadan önce müdahale edebilir.

Hizmet hesaplarının ve makine kimliklerinin korunması genellikle göz ardı edilir ancak yaygın olarak kötüye kullanılır, bu da kalıcılık fırsatlarını ve kimlik bilgilerine dayalı hareketleri daha da azaltır. Kullanıcı eğitimi ve sorunsuz politika iş akışlarıyla birleştirildiğinde EPM sadece güvenliği güçlendirmekle kalmaz, aynı zamanda operasyonel disiplini iyileştirir ve sürtüşmeleri en aza indirir.

Sonuç olarak Uç Nokta Ayrıcalık Yönetimi (EPM),ManagemeEPMnt, ayrıcalıkları bir güvenlik açığından kontrollü, denetlenebilir ve dayanıklı bir güvenlik katmanına dönüştürür. En az ayrıcalık ilkesini büyük ölçekte uygulayarak, kuruluşlar modern saldırıların olasılığını ve etkisini önemli ölçüde azaltabilir ve gerçek Sıfır Güven ve sürdürülebilir siber savunma için bir temel oluşturabilir.

Segura® ile EPM’i keşfedin

Güvenlik ekipleri daha fazla araca ihtiyaç duymaz. Uç noktalar, kullanıcılar, uygulamalar ve otomasyon genelinde ayrıcalıkların nasıl kullanıldığına dair daha net bir kontrole ihtiyaç duyarlar.

Segura® Endpoint Privilege Management, kuruluşların yerel yönetici riskini azaltmasına, uygulama yürütmeyi kontrol etmesine, ayrıcalıklı etkinlikleri izlemesine ve günlük işlemleri kesintiye uğratmadan Sıfır Güven stratejilerini desteklemesine yardımcı olur. Hızlı bir şekilde dağıtılabilen, yönetimi kolay ve modern hibrit ortamlara uyum sağlayacak kadar esnek olacak şekilde tasarlanmıştır.

Segura® EPM’in ayrıcalık kontrolünü basitleştirmenize ve yaygın saldırı yollarını kapatmanıza nasıl yardımcı olabileceğini görmek istiyorsanız çözümü keşfedin veya ekibimizden bir tanıtım talep edin.